Pytanie 1

Drukarka, która zapewnia zdjęcia o wysokiej jakości to drukarka

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Drukarka, która zapewnia zdjęcia o wysokiej jakości to drukarka

Analiza tłumienia w kablowym systemie przesyłowym umożliwia ustalenie

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

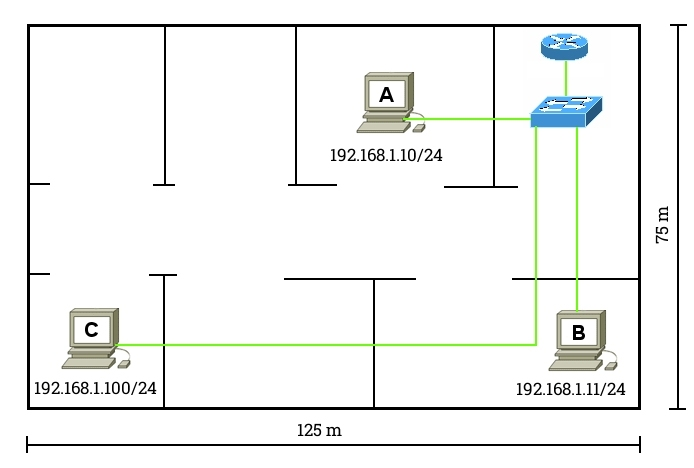

Na schemacie pokazano sieć LAN wykorzystującą okablowanie kategorii 6. Stacja robocza C nie może nawiązać połączenia z siecią. Jaki problem warstwy fizycznej może być przyczyną braku komunikacji?

Cechą charakterystyczną transmisji w interfejsie równoległym synchronicznym jest to, że

Magistrala PCI-Express stosuje do przesyłania danych metodę komunikacji

Jaką konfigurację sieciową może posiadać komputer, który należy do tej samej sieci LAN co komputer z adresem 192.168.1.10/24?

Plik zajmuje 2KB. Jakie to jest?

Do wyświetlenia daty w systemie Linux można wykorzystać polecenie

Jakie urządzenie powinno się zastosować do podłączenia żył kabla skrętki do gniazda Ethernet?

Wykonanie polecenia net localgroup w systemie Windows spowoduje

Główny sposób zabezpieczania danych w sieciach komputerowych przed dostępem nieautoryzowanym to

Który z wymienionych składników stanowi element pasywny w sieci?

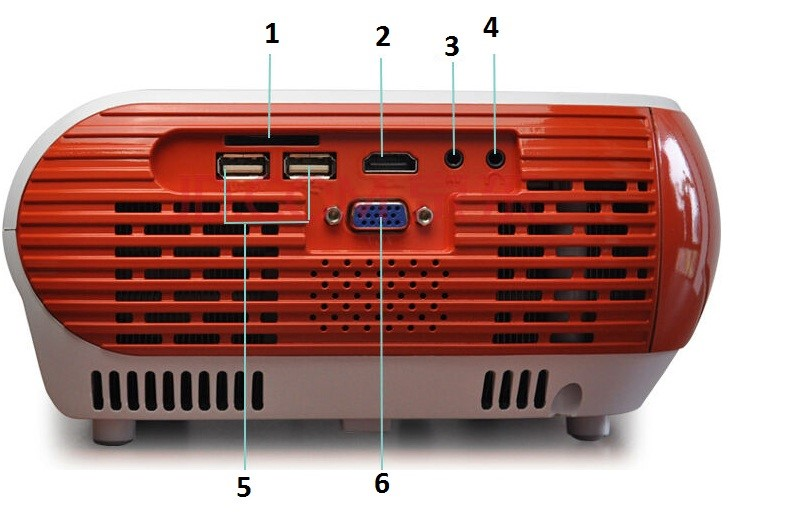

Złącze widoczne na obrazku pozwala na podłączenie

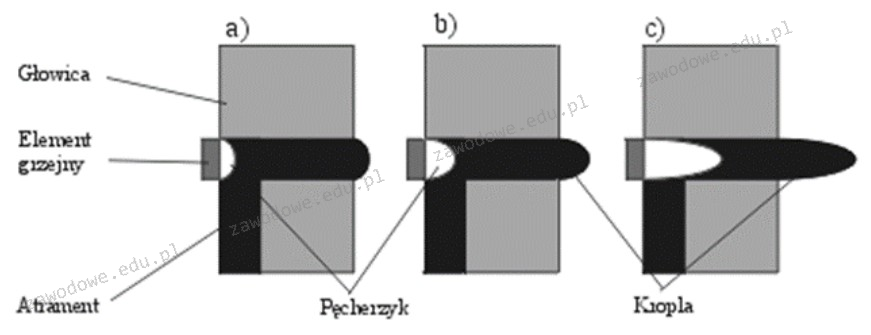

Rysunek ilustruje sposób działania drukarki

Aby w systemie Windows nadać użytkownikowi możliwość zmiany czasu systemowego, potrzebna jest przystawka

Który z podanych adresów IPv4 należy do kategorii B?

Aby za pomocą złącza DE-15F podłączyć przedstawiony projektor do laptopa, należy wykorzystać gniazdo oznaczone numerem

Aby zmienić system plików na dysku z FAT32 na NTFS w Windows XP, należy użyć programu

W systemie Windows 7 program Cipher.exe w trybie poleceń jest używany do

Wykonanie polecenia net use Z:192.168.20.2data /delete spowoduje?

Urządzenie elektryczne lub elektroniczne, które zostało zużyte i posiada znak widoczny na ilustracji, powinno być

Plik tekstowy wykonaj.txt w systemie Windows 7 zawiera

@echo off echo To jest tylko jedna linijka tekstuAby wykonać polecenia zapisane w pliku, należy

Sprzęt, na którym można skonfigurować sieć VLAN, to

Do umożliwienia komunikacji pomiędzy sieciami VLAN, wykorzystuje się

Jak nazywa się zestaw usług internetowych dla systemów operacyjnych z rodziny Microsoft Windows, który umożliwia działanie jako serwer FTP oraz serwer WWW?

Czym jest kopia różnicowa?

Komenda systemowa ipconfig pozwala na konfigurację

Sprzętem, który umożliwia wycinanie wzorów oraz grawerowanie w różnych materiałach, takich jak drewno, szkło i metal, jest ploter

Jakie medium transmisyjne w sieciach LAN zaleca się do użycia w budynkach zabytkowych?

Technika określana jako rytownictwo dotyczy zasady funkcjonowania plotera

Nieprawidłowa forma zapisu liczby 778 to

Firma uzyskała zakres adresów 10.10.10.0/16. Po podzieleniu na podsieci zawierające 510 hostów, jakie są adresy podsieci z zastosowaną maską?

Uzyskanie przechowywania kopii często odwiedzanych witryn oraz zwiększenia bezpieczeństwa przez odfiltrowanie konkretnych treści w sieci Internet można osiągnąć dzięki

Wskaż program w systemie Linux, który jest przeznaczony do kompresji plików?

Zgodnie z przedstawionymi zaleceniami dla drukarki atramentowej, kolorowe dokumenty powinny być drukowane przynajmniej

„Czyszczenie głowicy drukarki …. ….. W tym przypadku najskuteczniejszym rozwiązaniem jest wyczyszczenie głowicy drukarki z zaschniętego tuszu. Z reguły wystarcza przetarcie głównego źródła problemu wilgotnym ręcznikiem. Jeżeli to nie pomoże należy zassać tusz do dysz, co pozwoli usunąć z nich powietrze. ….. Kiedy również i to nie pomoże należy przejść do ręcznego czyszczenia głowicy. Drukarka….. powinna być wyłączana na noc, ponieważ po każdym włączeniu przeprowadzane są mini cykle czyszczenia. Warto również pamiętać o wydrukowaniu przynajmniej raz w tygodniu kolorowego dokumentu, dzięki czemu zminimalizujemy prawdopodobieństwo zaschnięcia tuszu." Fragment instrukcji czyszczenia drukarki |

W jakim systemie występuje jądro hybrydowe (kernel)?

W ramce przedstawiono treść jednego z plików w systemie operacyjnym MS Windows. Jest to plik

| [boot loader] Time out=30 Default=Multi(0)disk(0)rdisk(0)partition(1)WINDOWS [operating system] Multi(0)disk(0)rdisk(0)partition(1)WINDOWS="Microsoft Windows XP Home Edition"/ fastdetect/NoExecute=OptOut |

Który zakres adresów IPv4 jest poprawnie przypisany do danej klasy?

| Zakres adresów IPv4 | Klasa adresu IPv4 | |

|---|---|---|

| A. | 1.0.0.0 ÷ 127.255.255.255 | A |

| B. | 128.0.0.0 ÷ 191.255.255.255 | B |

| C. | 192.0.0.0 ÷ 232.255.255.255 | C |

| D. | 233.0.0.0 ÷ 239.255.255.255 | D |

Jakie polecenie w systemie Linux pozwala na dodanie istniejącego użytkownika nowak do grupy technikum?