Pytanie 1

Która z metod zarządzania projektem jest oparta na przyrostach realizowanych w sposób iteracyjny?

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Która z metod zarządzania projektem jest oparta na przyrostach realizowanych w sposób iteracyjny?

Jaką funkcję pełnią okna dialogowe niemodalne?

Jak przedstawia się liczba dziesiętna 255 w systemie szesnastkowym?

Które narzędzie służy do tworzenia makiet interfejsu użytkownika (UI mockups)?

W przedstawionym filmie ukazano kreator interfejsu użytkownika, dla którego automatycznie powstaje

Który fragment kodu ilustruje zastosowanie rekurencji?

Blok 1:int fn(int a) { if(a==1) return 1; return fn(a-1)+2; } | Blok 2:int fn(int a) { if(a==1) return 1; return (a-1)+2; } |

Blok 3:int fn(int a) { if(a==1) return 1; return fun(a-1)+2; } | Blok 4:int fn(int a) { if(a==1) return 1; return 2; } |

Który z poniższych elementów UI umożliwia graficzną nawigację pomiędzy różnymi sekcjami aplikacji?

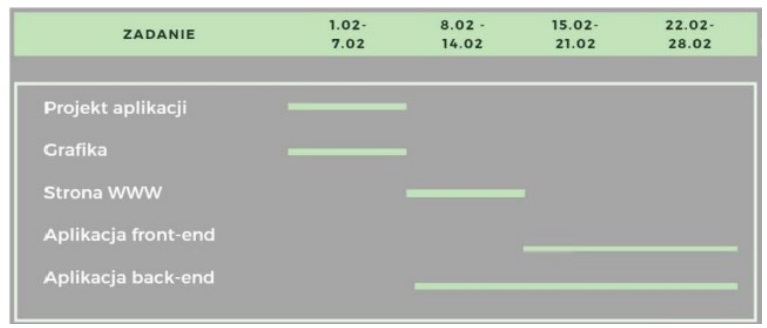

Diagram Gantta, który został zaprezentowany, odnosi się do projektu IT. Przyjmując, że każdy członek zespołu posiada odpowiednie kompetencje do realizacji każdego z zadań, a każde zadanie może być przypisane tylko jednej osobie, która poświęca na nie pełen dzień pracy, to minimalna liczba osób w zespole wynosi

Co to jest local storage w kontekście aplikacji webowych?

Początkowym celem środowisk IDE takich jak: lntellij IDEA, Eclipse, NetBeans jest programowanie w języku

Celem zastosowania wzorca Obserwator w tworzeniu aplikacji WEB jest

W przypadku przedstawionych kodów źródłowych, które są funkcjonalnie równoważne, wartość, która zostanie zapisana w zmiennej b po wykonaniu operacji, to

| Python: | C++ / C# / Java: |

|---|---|

| x = 5.96; b = int(x); | double x = 5.96; int b = (int)x; |

Który z podanych algorytmów operujących na jednowymiarowej tablicy posiada złożoność obliczeniową O(n²)?

Które urządzenie komputerowe jest najbardziej odpowiednie do graficznego projektowania w aplikacjach CAD?

Algorytmy, które są wykorzystywane do rozwiązywania problemów przybliżonych lub takich, które nie mogą być opisane za pomocą algorytmu dokładnego, na przykład w prognozowaniu pogody czy identyfikacji nowych wirusów komputerowych, to algorytmy.

Jakie elementy powinny być zawarte w instrukcji dla użytkownika danej aplikacji?

Co to jest lazy loading w kontekście aplikacji webowych?

Co to jest CORS (Cross-Origin Resource Sharing)?

Jaki będzie rezultat operacji logicznej AND dla wartości binarnych 1010 oraz 1100?

Jakie kroki należy podjąć, aby skutecznie zabezpieczyć dane na komputerze?

Co to jest git rebase?

Jaką funkcję spełniają atrybuty klasy w programowaniu obiektowym?

W którym przypadku algorytm sortowania bąbelkowego działa z optymalną wydajnością?

Jakie z przedstawionych rozwiązań może pomóc w unikaniu porażeń prądem w biurze?

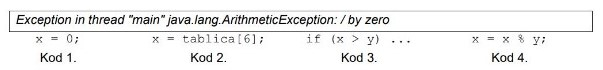

Jakiego kodu dotyczy treść wygenerowana w trakcie działania programu Java?

Jakie zadanie wykonuje debugger?

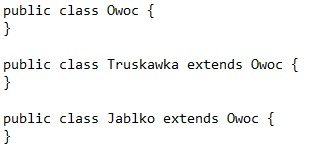

W zaprezentowanym kodzie ukazano jedno z fundamentalnych założeń programowania obiektowego. Czym ono jest?

public class Owoc { } public class Truskawka extends Owoc { } public class Jablko extends Owoc { }

Jakie znaczenie ma termin "hierarchia dziedziczenia" w kontekście programowania obiektowego?

Która z poniższych technologii jest używana do tworzenia interfejsów użytkownika w aplikacjach React?

Jakie są różnice między dialogiem modalnym a niemodalnym?

Który z poniższych opisów najlepiej charakteryzuje Node.js?

Który system operacyjny jest podstawowym środowiskiem do tworzenia aplikacji mobilnych w języku Swift?

Podstawowym celem środowisk IDE takich jak: IntelliJ IDEA, Eclipse, NetBeans jest programowanie w języku:

Jakie ma znaczenie "operacja wejścia" w kontekście programowania?

Jaką jednostkę zaleca się stosować przy projektowaniu interfejsu aplikacji?

Które z poniższych NIE jest zasadą programowania SOLID?

Która z funkcji powinna zostać zrealizowana w warstwie back-end aplikacji webowej?

Jakie środki ochrony zbiorowej najlepiej chronią kręgosłup w warunkach pracy biurowej?

Liczba A4 w zapisie heksadecymalnym ma odpowiadający jej zapis binarny

Co oznacza skrót CSRF w kontekście bezpieczeństwa aplikacji webowych?