Pytanie 1

Do wymiany uszkodzonych kondensatorów w karcie graficznej potrzebne jest

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Do wymiany uszkodzonych kondensatorów w karcie graficznej potrzebne jest

Po włączeniu komputera wyświetlił się komunikat: "non-system disk or disk error. Replace and strike any key when ready". Jakie mogą być przyczyny?

Wskaż procesor współpracujący z przedstawioną płytą główną.

Aby stworzyć archiwum danych w systemie operacyjnym Ubuntu, należy użyć programu

Komunikat biosu POST od firmy Award o treści "Display switch is set incorrectly" sugeruje

Na pliku z uprawnieniami zapisanymi w systemie liczbowym: 740 przeprowadzono polecenie chmod g-r. Jakie będą nowe uprawnienia pliku?

Protokół ARP (Address Resolution Protocol) służy do konwersji adresu IP na

Symbolika tego procesora wskazuje na

Domyślnie dostęp anonimowy do zasobów serwera FTP umożliwia

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Które stwierdzenie opisuje profil tymczasowy użytkownika?

Który z trybów nie jest oferowany przez narzędzie lupa w systemie Windows?

Komputer jest podłączony do sieci Internet, a na jego pokładzie brak oprogramowania antywirusowego. Jak można sprawdzić, czy ten komputer jest zainfekowany wirusem, nie zmieniając ustawień systemowych?

Aby zweryfikować połączenia kabla U/UTP Cat. 5e w systemie okablowania strukturalnego, jakiego urządzenia należy użyć?

Co robi polecenie Gpresult?

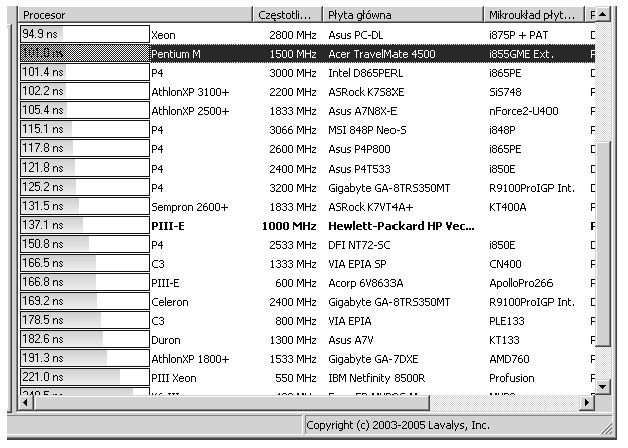

Na ilustracji zaprezentowano zrzut ekranu z wykonanej analizy

Jakie jest właściwe IP dla maski 255.255.255.0?

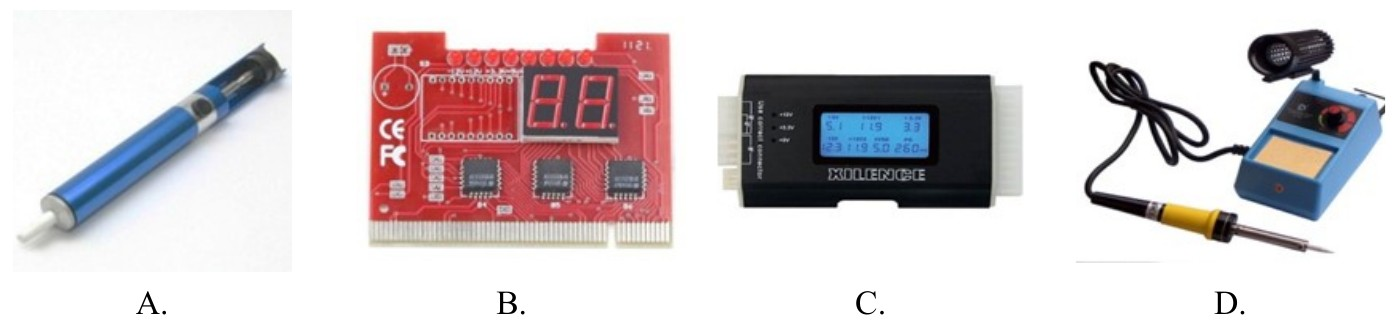

Jakie narzędzie powinno być użyte do zbadania wyników testu POST dla modułów na płycie głównej?

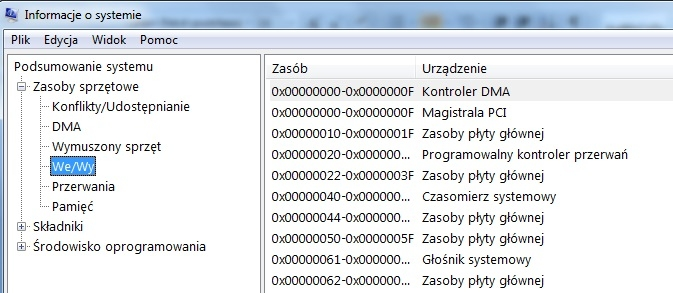

W którym systemie liczbowym zapisano zakresy We/Wy przedstawione na ilustracji?

Pierwszą usługą, która jest instalowana na serwerze, to usługa domenowa w Active Directory. W trakcie instalacji kreator automatycznie poprosi o zainstalowanie usługi serwera.

Która z poniższych czynności NIE przyczynia się do personalizacji systemu operacyjnego Windows?

W systemie Linux do wyświetlania treści pliku tekstowego służy polecenie

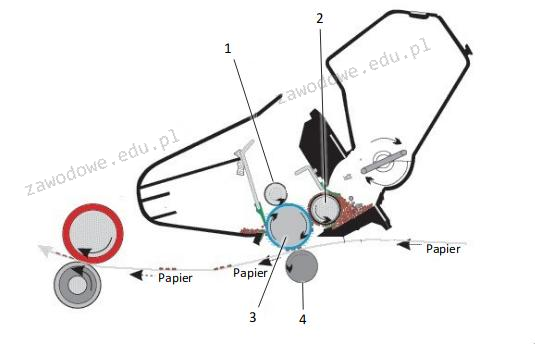

Na schemacie ilustrującym konstrukcję drukarki, w której toner jest nierównomiernie dostarczany do bębna, należy wskazać wałek magnetyczny oznaczony numerem

Osoba planuje unowocześnić swój komputer poprzez zwiększenie pamięci RAM. Zainstalowana płyta główna ma specyfikacje przedstawione w tabeli. Wybierając dodatkowe moduły pamięci, powinien pamiętać, aby

| Parametry płyty głównej | |

|---|---|

| Model | H97 Pro4 |

| Typ gniazda procesora | Socket LGA 1150 |

| Obsługiwane procesory | Intel Core i7, Intel Core i5, Intel Core i3, Intel Pentium, Intel Celeron |

| Chipset | Intel H97 |

| Pamięć | 4 x DDR3- 1600 / 1333/ 1066 MHz, max 32 GB, ECC, niebuforowana |

| Porty kart rozszerzeń | 1 x PCI Express 3.0 x16, 3 x PCI Express x1, 2 x PCI |

Który standard sieci lokalnej określa dostęp do medium w oparciu o token (żeton)?

Wskaż cechę platformy wirtualizacji Hyper-V.

Jaka jest maksymalna prędkość transferu danych w sieci lokalnej, w której zastosowano przewód UTP kat.5e do budowy okablowania strukturalnego?

Przedstawiony listing zawiera polecenia umożliwiające:

Switch>enable Switch#configure terminal Switch(config)#interface range fastEthernet 0/1-10 Switch(config-if-range)#switchport access vlan 10 Switch(config-if-range)#exit

Reprezentacja koloru RGB(255, 170, 129) odpowiada formatowi

Dodatkowe właściwości wyniku operacji przeprowadzanej przez jednostkę arytmetyczno-logiczna ALU zawiera

Jakie narzędzie będzie najbardziej odpowiednie do delikatnego wygięcia blachy obudowy komputera oraz przykręcenia śruby montażowej w trudno dostępnej lokalizacji?

Rozkaz procesora, przetwarzający informację i zamieniający ją na wynik, należy do grupy rozkazów

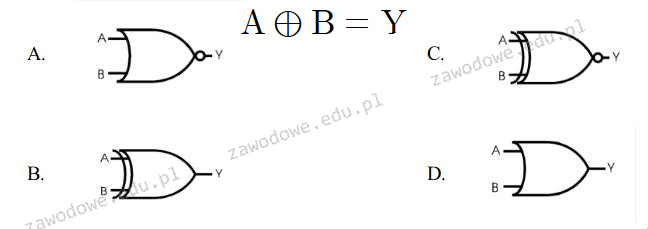

Jaką bramkę logiczną reprezentuje to wyrażenie?

Aby uzyskać listę procesów aktualnie działających w systemie Linux, należy użyć polecenia

Jakie narzędzie pozwala na zarządzanie menedżerem rozruchu w systemach Windows od wersji Vista?

Który z poniższych mechanizmów zagwarantuje najwyższy poziom ochrony w sieciach bezprzewodowych opartych na standardzie 802.11n?

W systemie Linux komendą, która jednocześnie podnosi uprawnienia dla procesu uruchamianego z terminala, jest

Co jest głównym zadaniem protokołu DHCP?

Proces, który uniemożliwia całkowicie odzyskanie danych z dysku twardego, to

Które urządzenie należy zainstalować, w celu zwiększenia obszaru zasięgu sieci bezprzewodowej?