Pytanie 1

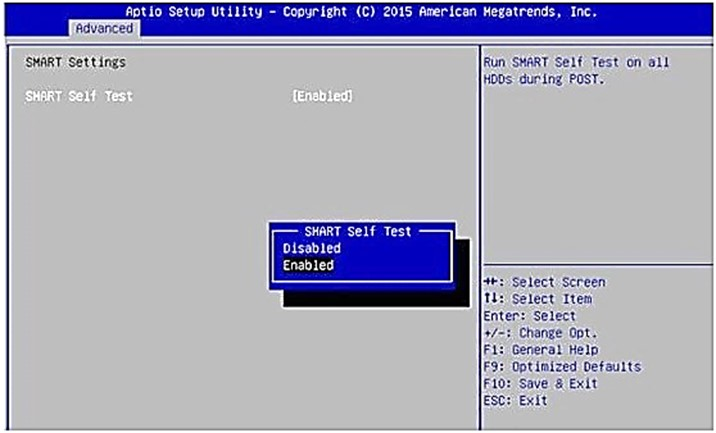

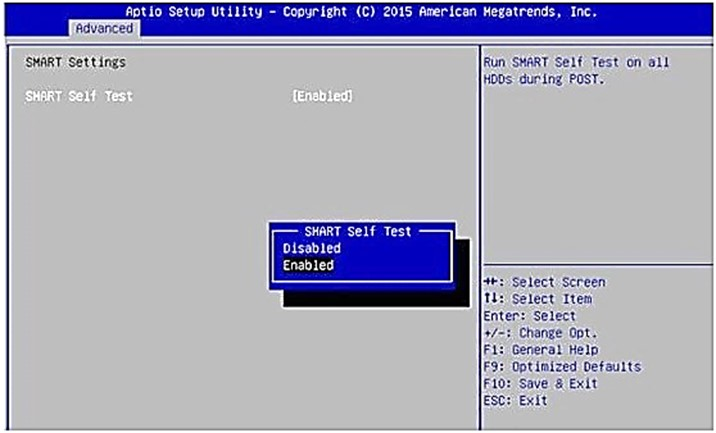

Jaką funkcję pełni przedstawiona na rysunku procedura BIOS?

Wynik: 39/40 punktów (97,5%)

Wymagane minimum: 20 punktów (50%)

Jaką funkcję pełni przedstawiona na rysunku procedura BIOS?

Do kruszenia kamieni w pęcherzu moczowym stosowane są fale

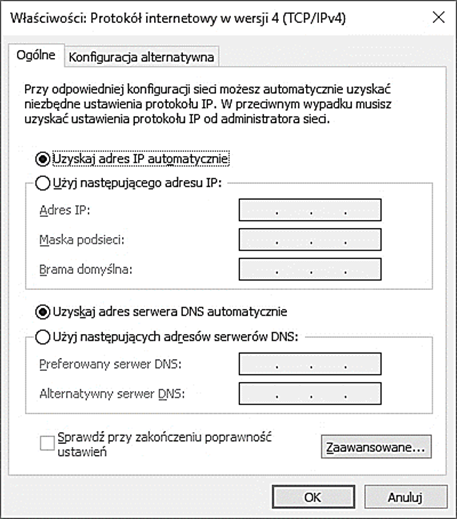

Aby karta sieciowa automatycznie uzyskiwała adres IP, ruter musi mieć włączony serwer

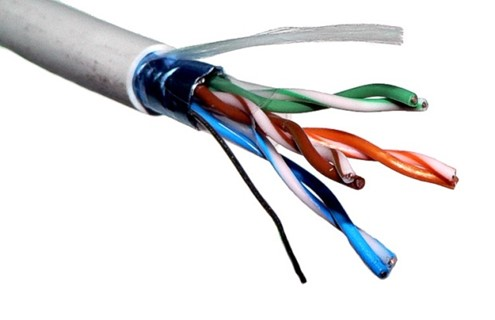

Który typ przewodu przedstawiono na rysunku?

Zjawisko polegające na zmianie częstotliwości fali odbitej od poruszającego się obiektu jest wykorzystywane w

W celu archiwizacji danych w systemie Windows, jest wymagane kopiowanie z katalogu źródłowego (kat_zrodlowy) do katalogu docelowego (kat_docelowy). Do kopiowania danych należy użyć polecenia

Funkcja f(n) = nf(n-1) dla n>1 w przeciwnym wypadku f(n) = 1 jest przykładem

Które polecenie umożliwia śledzenie drogi pakietów w sieci?

Który aparat, za pomocą poleceń głosowych i wizualnych, prowadzi ratownika przez procedurę bezpiecznej defibrylacji w zatrzymaniu krążenia?

W sieci centralnego monitoringu zamontowane są gniazda przedstawione na rysunku. Jakiego typu wtykami muszą być zakończone kable?

Zapis w dokumentacji kardiotokografu „prezentacja sygnału FHR” dotyczy

Podczas pracy z układami elektronicznymi CMOS na stanowisku montażowym należy stosować

Do badań ultrasonograficznych struktur płytko położonych (np. tarczycy) stosuje się głowicę

Proces, w którym w bazie danych są usuwane nadmiarowe dane, jest określany jako

Pierwszym krokiem podczas prac serwisowych wymagających modyfikowania rejestru w systemie Windows jest wykonanie

Podczas tworzenia tabeli w bazie danych klucz podstawowy określa się jako

Którą metodę montażu należy zastosować w celu zakończenia przewodu zasilającego końcówkami przedstawionymi na fotografii?

Które oznaczenie określa zapis elektryczny aktywności mózgu?

Fale mózgowe alfa, beta, gamma, delta i theta są rejestrowane w

Metoda diagnostyczna, w której rejestruje się rozpad radioizotopu wprowadzonego do organizmu, to

W dokumentacji skanera zapisano „rozdzielczość optyczna 600 x 600 [dpi]”. Skrót dpi określa liczbę punktów

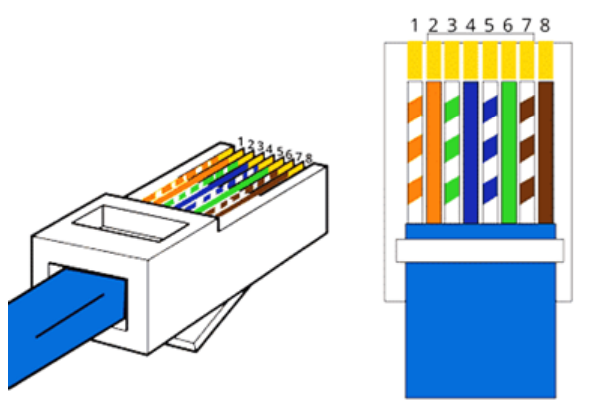

W którym standardzie jest wykonane zakończenie przewodu sieciowego przedstawione na rysunku?

| 1. White Orange | 5. White Blue |

| 2. Orange | 6. Green |

| 3. White Green | 7. White Brown |

| 4. Blue | 8. Brown |

Które ustawienie należy wybrać na multimetrze w celu pomiaru napięcia 12 V w obwodzie prądu stałego?

Membrana półprzepuszczalna jest podstawowym elementem

Z przedstawionej dokumentacji pamięci wynika że jest ona przeznaczona do

rodzaj pamięci : SO-DIMM standard : DDR3-1333 (PC3-10600) pojemność pojedynczego modułu : 4 GB |

Przedstawiony na rysunku kolimator stanowi część

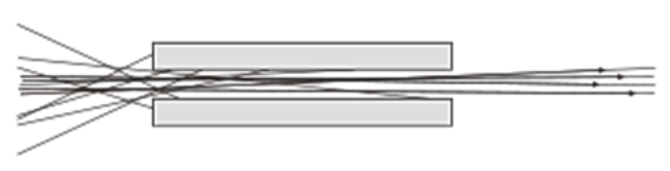

Który rozdzielacz sygnału należy zastosować w celu wykorzystania jednego przewodu U/UTP5e do podłączenia dwóch urządzeń do sieci LAN?

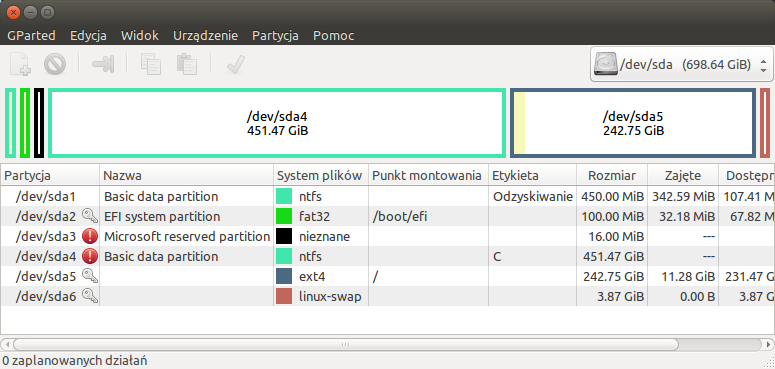

Które systemy operacyjne mogą być zainstalowane na dysku, którego działanie obrazuje GParted?

Największą zdolność pochłaniania promieniowania rentgenowskiego o energii 60–160 keV wykazuje tkanka

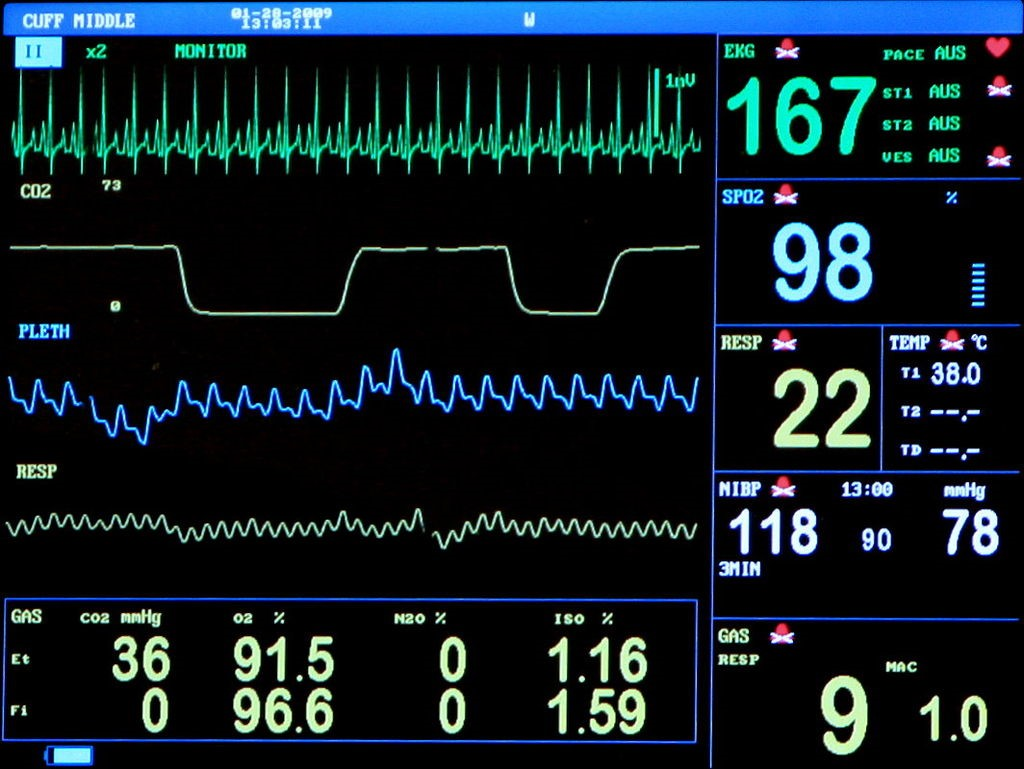

Z ekranu urządzenia wynika, że pełni ono między innymi funkcję

Rejestr rozkazów procesora przechowuje

Operacje stałoprzecinkowe w procesorze wykonuje jednostka oznaczona jako

W celu zmiany hasła użytkownika w systemie Linux należy użyć polecenia

Ile operacji inkrementacji wykonano w przedstawionej liście kroków?

i=0; Dopóki i>3 wykonaj i=i+1; |

Podczas tworzenia bazy danych pacjentów polem unikatowym pełniącym rolę klucza podstawowego jest pole zawierające informacje o

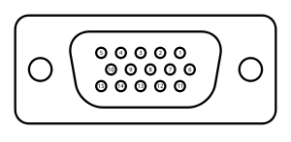

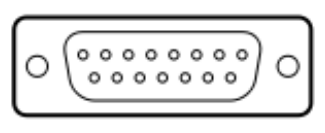

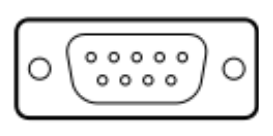

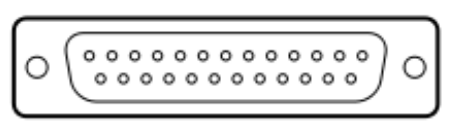

Zgodnie z przedstawionym opisem, gniazdo interfejsu służące do podłączenia audiometru ze stanowiskiem komputerowym przedstawione jest na rysunku

| Opis: |

| − 125 Hz ÷ 8.000 Hz − -10 dB do 120 dB HL na wyjściu − połączenie z komputerem PC – interfejs RS232 − połączenie z drukarką laserową − połączenie z drukarką atramentową |

Urządzenie, które w specyfikacji technicznej posiada zapis: „Urządzenie współpracuje z komputerem klasy PC poprzez złącze USB”, należy podłączyć do złącza oznaczonego piktogramem

Pod wpływem zwiększenia natężenia promieniowania widzialnego (bodźca świetlnego) źrenica zdrowego oka ludzkiego

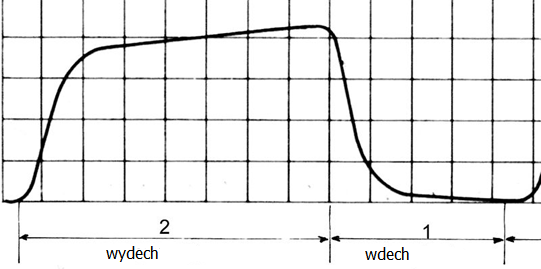

Stężenie którego gazu z wydychanego powietrza prezentuje kapnogram?

Do zaktualizowania rekordu tabeli należy zastosować polecenie