Pytanie 1

Najjaśniejszą wartością częstotliwości, którą należy zastosować do próbkowania sygnału o ograniczonym pasmie, aby zachować kompletną informację o sygnale, określamy jako częstotliwość

Wynik: 12/40 punktów (30,0%)

Wymagane minimum: 20 punktów (50%)

Najjaśniejszą wartością częstotliwości, którą należy zastosować do próbkowania sygnału o ograniczonym pasmie, aby zachować kompletną informację o sygnale, określamy jako częstotliwość

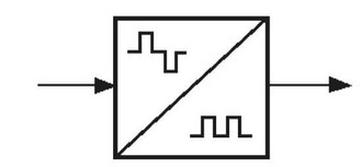

Przedstawiony symbol graficzny oznacza

Który z poniższych komunikatów nie jest obecny w pierwotnej wersji protokołu zarządzania siecią SNMPv1 (Simple Network Management Protocol)?

Jaką przepustowość ma kanał typu D w ISDN PRA?

Jakie jest nominalne natężenie przepływu modułu transportowego STM-16 w standardzie SDH?

Który z poniższych algorytmów nie należy do grupy algorytmów sprawiedliwego kolejkowania?

Zgodnie z przepisami ministra pracy i polityki społecznej, minimalna odległość pracownika od monitora ekranowego CRT powinna wynosić

Osoba, która nabyła program na licencji OEM, może

Zbiór zasad oraz ich wyjaśnień, zapewniający zgodność stworzonych aplikacji z systemem operacyjnym, to

Jaki port służy do realizacji wysyłania i odbierania zapytań w protokole SNMP?

Klient podpisał umowę z dostawcą usług internetowych na czas 1 roku. Miesięczna stawka abonamentowa ustalona została na 20 zł brutto, jednak w ramach promocji, przez pierwsze dwa miesiące została zmniejszona do 8 zł brutto. Jak obliczyć średni miesięczny koszt korzystania z Internetu w ramach abonamentu w ciągu 1 roku?

Osoba, która zdobyła program typu FREEWARE,

Aby zweryfikować poprawność działania każdego urządzenia zainstalowanego w komputerze działającym na systemie operacyjnym MS Windows, należy wybrać następującą ścieżkę:

Standard IEEE 802.15.1, powszechnie znany jako Bluetooth, wykorzystuje fale radiowe w zakresie częstotliwości

Który z protokołów jest stosowany do wymiany informacji o trasach pomiędzy różnymi autonomicznymi systemami?

Jaki parametr długiej linii jest związany z indukcyjnością oraz pojemnością między przewodnikami?

Zgodnie z zasadą Kotielnikowa-Shannona częstotliwość próbkowania powinna wynosić

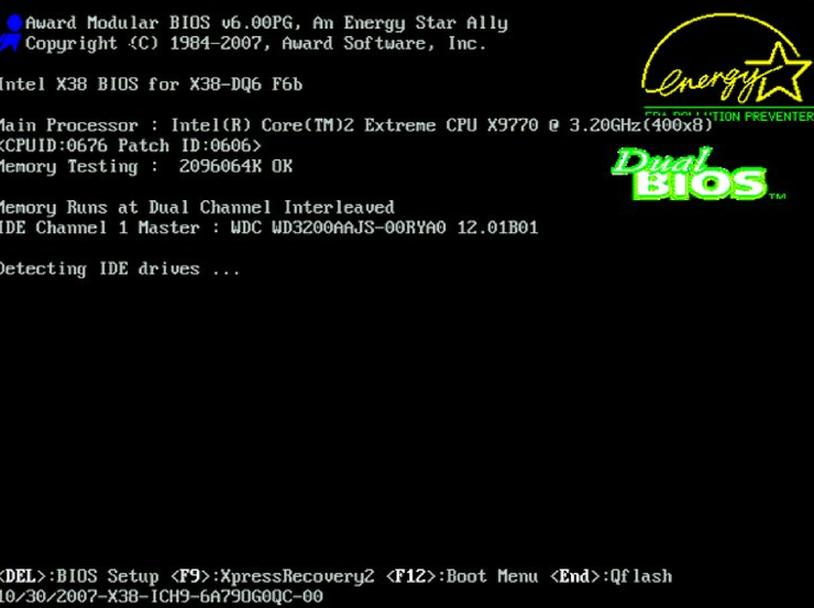

Który klawisz na klawiaturze należy nacisnąć, aby uruchomić program BIOS Setup w momencie pojawienia się na monitorze planszy POST?

Jaką maksymalną przepływność osiąga system ISDN z pierwotnym dostępem PRA przeznaczony dla użytkowników końcowych?

Jakim symbolem oznacza się systemy, które wymagają określenia źródła sygnału synchronizującego oraz dostarczenia go do wszystkich urządzeń zwielokratniających?

Preselekcja to zbiór działań

Sinus maksymalnego dozwolonego kąta pomiędzy promieniem wchodzącym a osią światłowodu wynosi dla światłowodów wielomodowych

Podaj komendę systemu operacyjnego Linux, która sprawdza logiczną integralność systemu plików?

Wskaź na kluczową właściwość protokołów trasowania, które stosują algorytm wektora odległości (ang. distance-vector)?

Napis Z-XOTKtsd 12J znajdujący się na osłonie kabla oznacza kabel zewnętrzny, tubowy z suchym uszczelnieniem ośrodka, całkowicie dielektryczny?

Jaki jest podstawowy cel kodowania liniowego?

W systemach cyfrowych plezjochronicznych teletransmisji hierarchii europejskiej symbol E2 wskazuje na system o przepływności

Jaka jest wartość elementowej stopy błędów BER, jeżeli liczba nadanych bitów wynosi 7x108, a liczba bitów błędnie odebranych 7?

Jakie działanie powinna podjąć osoba udzielająca pierwszej pomocy w przypadku porażenia prądem elektrycznym?

Jaką opcję w menu Setup systemu Phoenix – Award BIOS należy wybrać, aby skonfigurować temperaturę procesora, przy której aktywowane jest ostrzeżenie (warning)?

Aby obliczyć przepływność binarną systemu plezjochronicznego E1, należy

Alarm LOF (Loss of Frame) jest aktywowany w urządzeniach transmisyjnych, gdy fazowania

System, w którym wszystkie kanały wykorzystują to samo pasmo częstotliwości równocześnie, a zwielokrotnienie realizowane jest przez przypisanie indywidualnego kodu do każdej pary nadajnik-odbiornik, to system

Oprogramowanie informatyczne, które wspiera zarządzanie relacjami z klientami, to

Zespół Liniowy Abonencki nie pełni funkcji

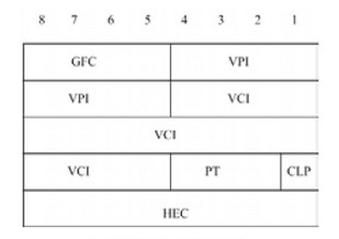

Rysunek przedstawia nagłówek

Jakie kodowanie jest używane na styku S w ISDN BRA?

Czym jest VPN?

Jaką minimalną liczbę żył powinien mieć przewód łączący analogowy telefon z gniazdkiem abonenckim?

Aby ograniczyć ryzyko związane z "dziurami w systemie operacyjnym", czyli lukami w oprogramowaniu, powinno się