Pytanie 1

Który standard sieci LAN reguluje dostęp do medium na podstawie przesyłania tokenu (żetonu)?

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Który standard sieci LAN reguluje dostęp do medium na podstawie przesyłania tokenu (żetonu)?

Przy organizowaniu logicznego podziału sieci na podsieci należy brać pod uwagę

Proces łączenia sieci komputerowych, który polega na przesyłaniu pakietów protokołu IPv4 przez infrastrukturę opartą na protokole IPv6 oraz w przeciwnym kierunku, nosi nazwę

Jakie urządzenie pozwala na podłączenie drukarki bez karty sieciowej do sieci lokalnej komputerów?

Atak DDoS (ang. Distributed Denial of Service) na serwer spowoduje

Jakie jest IP sieci, w której funkcjonuje host o adresie 192.168.176.125/26?

Za pomocą polecenia netstat w systemie Windows można zweryfikować

Które z poniższych urządzeń pozwala na bezprzewodowe łączenie się z siecią lokalną opartą na kablu?

Jaki port jest używany przez protokół FTP (File Transfer Protocol) do przesyłania danych?

Aby uzyskać spis wszystkich dostępnych urządzeń w sieci lokalnej, należy użyć aplikacji typu

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Które z urządzeń służy do testowania okablowania UTP?

Który z poniższych zapisów określa folder noszący nazwę dane, który jest udostępniony na dysku sieciowym urządzenia o nazwie serwer1?

Na rysunku przedstawiono fragment pola 'Info' programu Wireshark. Którego protokołu dotyczy ten komunikat?

42 Who has 192.168.1.1? Tell 192.168.1.3 60 192.168.1.1 is at a0:ec:f9:a4:4e:01 42 Who has 192.168.1.1? Tell 192.168.1.3 60 192.168.1.1 is at a0:ec:f9:a4:4e:01

Liczba 22 w adresie http://www.adres_serwera.pL:22 wskazuje na numer

Do jakiej sieci jest przypisany host o adresie 172.16.10.10/22?

Jakie protokoły są częścią warstwy transportowej w modelu ISO/OSI?

W której części edytora lokalnych zasad grupy w systemie Windows można ustawić politykę haseł?

Która z warstw modelu ISO/OSI określa protokół IP (Internet Protocol)?

W metodzie dostępu do medium CSMA/CD (Carrier Sense Multiple Access with Collision Detection) stacja, która planuje rozpocząć transmisję, nasłuchuje, czy w sieci występuje ruch, a następnie

Która z par: protokół – odpowiednia warstwa, w której funkcjonuje dany protokół, jest właściwie zestawiona zgodnie z modelem TCP/IP?

Technologia oparta na architekturze klient-serwer, która umożliwia połączenie odległych komputerów w sieci poprzez szyfrowany tunel, nazywa się

Jak można zidentyfikować przeciążenie w sieci lokalnej LAN?

Użytkownik korzysta z polecenia ipconfig /all w systemie Windows. Jaką informację uzyska po jego wykonaniu?

Jaki kabel pozwala na przesył danych z maksymalną prędkością 1 Gb/s?

Jakie urządzenie należy wykorzystać, aby połączyć lokalną sieć z Internetem dostarczanym przez operatora telekomunikacyjnego?

Który z protokołów przesyła pakiety danych użytkownika bez zapewnienia ich dostarczenia?

NAT64 (Network Address Translation 64) to proces, który przekształca adresy

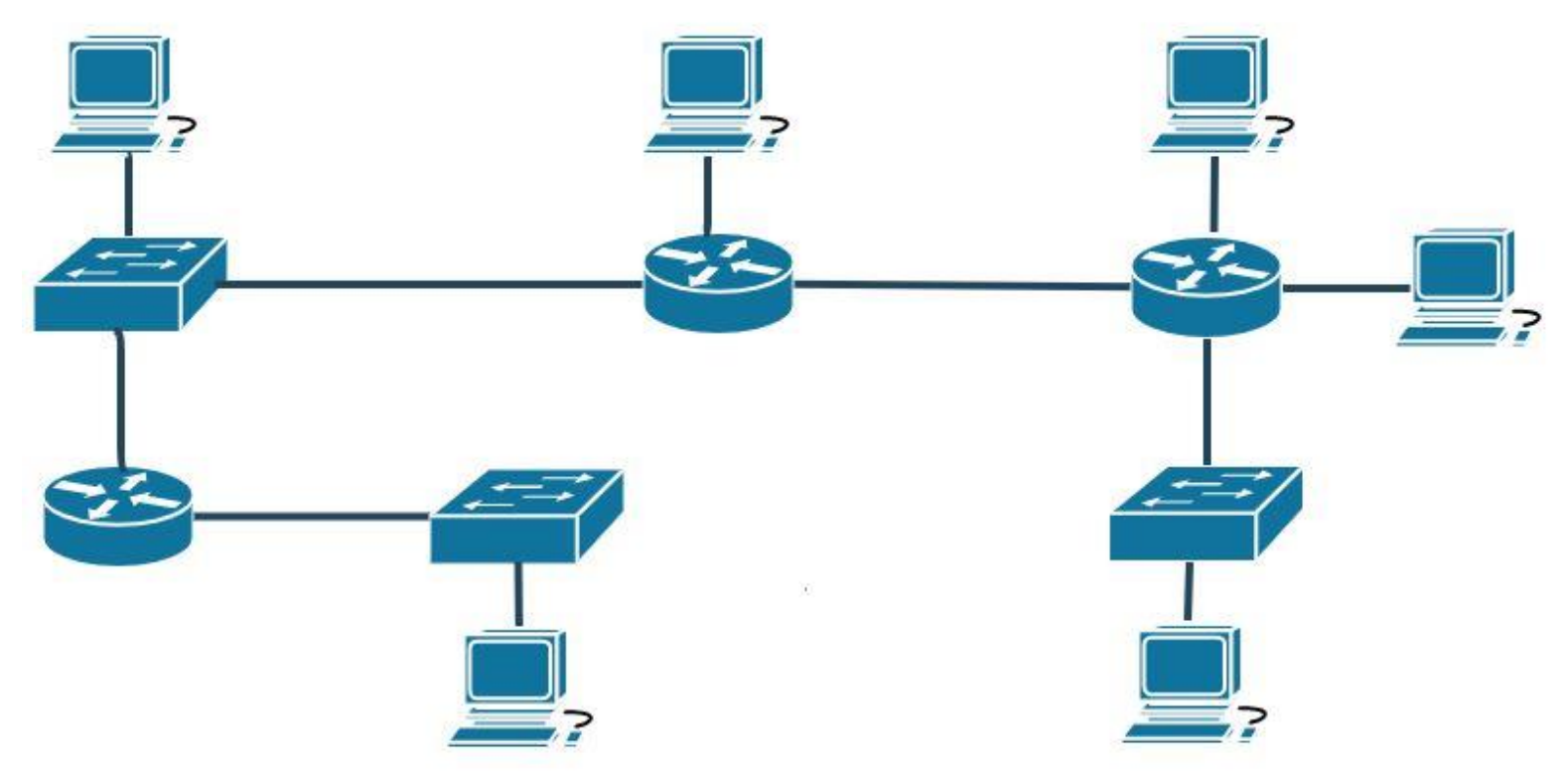

Ile domen rozgłoszeniowych istnieje w sieci o schemacie przedstawionym na rysunku, jeżeli przełączniki pracują w drugiej warstwie modelu ISO/OSI z konfiguracją domyślną?

Administrator Active Directory w domenie firma.local zamierza ustanowić mobilny profil dla wszystkich użytkowników. Powinien on być przechowywany na serwerze serwer1, w katalogu pliki, który jest udostępniony w sieci jako dane$. Który z parametrów w ustawieniach profilu użytkownika spełnia te wymagania?

W celu zwiększenia bezpieczeństwa sieci firmowej administrator wdrożył protokół 802.1X. Do czego służy ten protokół?

Licencja typu TRIAL pozwala na korzystanie z oprogramowania

Które urządzenie w sieci lokalnej nie segreguje obszaru sieci komputerowej na domeny kolizyjne?

Do właściwości pojedynczego konta użytkownika w systemie Windows Serwer zalicza się

Jak jest nazywana transmisja dwukierunkowa w sieci Ethernet?

Który z poniższych adresów IP należy do sieci o adresie 10.16.0.0/13?

W systemie Linux BIND funkcjonuje jako serwer

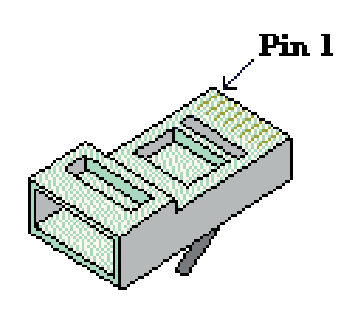

Jaka jest kolejność przewodów we wtyku RJ45 zgodnie z sekwencją połączeń T568A?

| Kolejność 1 | Kolejność 2 | Kolejność 3 | Kolejność 4 |

| 1. Biało-niebieski 2. Niebieski 3. Biało-brązowy 4. Brązowy 5. Biało-zielony 6. Zielony 7. Biało-pomarańczowy 8. Pomarańczowy | 1. Biało-pomarańczowy 2. Pomarańczowy 3. Biało-zielony 4. Niebieski 5. Biało-niebieski 6. Zielony 7. Biało-brązowy 8. Brązowy | 1. Biało-brązowy 2. Brązowy 3. Biało-pomarańczowy 4. Pomarańczowy 5. Biało-zielony 6. Niebieski 7. Biało-niebieski 8. Zielony | 1. Biało-zielony 2. Zielony 3. Biało-pomarańczowy 4. Niebieski 5. Biało-niebieski 6. Pomarańczowy 7. Biało-brązowy 8. Brązowy |

Rekord typu MX w serwerze DNS

Adresy IPv6 nie zawierają adresu typu