Pytanie 1

Do przeprowadzenia aktualizacji systemu Windows służy polecenie

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Do przeprowadzenia aktualizacji systemu Windows służy polecenie

Aby zmierzyć moc zużywaną przez komputer, należy zastosować

Urządzenie funkcjonujące w warstwie łącza danych, które umożliwia połączenie segmentów sieci o różnych architekturach, to

Czy bęben światłoczuły znajduje zastosowanie w drukarkach?

Jakie urządzenie jest przedstawione na rysunku?

Jaki poziom macierzy RAID umożliwia równoległe zapisywanie danych na wielu dyskach działających jako jedno urządzenie?

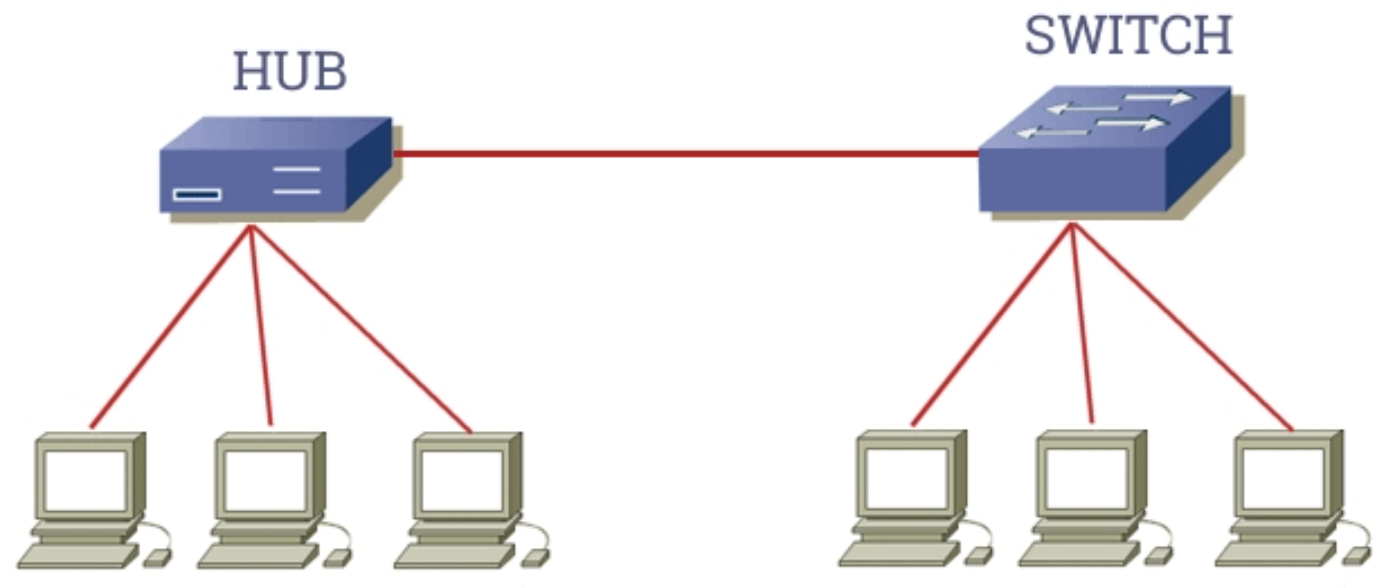

Ile domen kolizyjnych występuje w sieci pokazanej na rysunku?

Kluczowym mechanizmem zabezpieczającym dane przechowywane na serwerze jest

W architekturze sieci lokalnych opartej na modelu klient-serwer

Aby wykonać ręczne ustawienie interfejsu sieciowego w systemie LINUX, należy użyć polecenia

System limitów dyskowych, umożliwiający kontrolowanie wykorzystania zasobów dyskowych przez użytkowników, nazywany jest

Wskaź, który symbol towarowy może wykorzystywać producent finansujący działalność systemu zbierania oraz recyklingu odpadów?

Który z podanych elementów jest częścią mechanizmu drukarki igłowej?

Jaki skrót oznacza rodzaj licencji Microsoft dedykowanej dla szkół, uczelni, instytucji rządowych oraz dużych firm?

Menedżer urządzeń w systemie Windows umożliwia identyfikację

Aby sprawdzić statystyki użycia pamięci wirtualnej w systemie Linux, należy sprawdzić zawartość pliku

Aby stworzyć kontroler domeny w środowisku systemów Windows Server na lokalnym serwerze, konieczne jest zainstalowanie roli

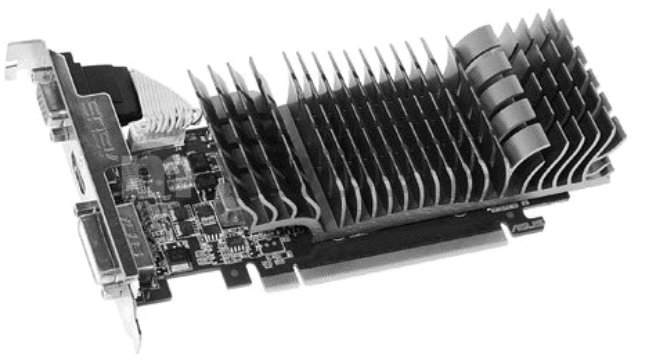

Karta rozszerzeń zaprezentowana na rysunku ma system chłodzenia

Aby podłączyć drukarkę igłową o wskazanych parametrach do komputera, należy umieścić kabel dołączony do drukarki w porcie

W którym miejscu w edytorze tekstu należy wprowadzić tekst lub ciąg znaków, który ma być widoczny na wszystkich stronach dokumentu?

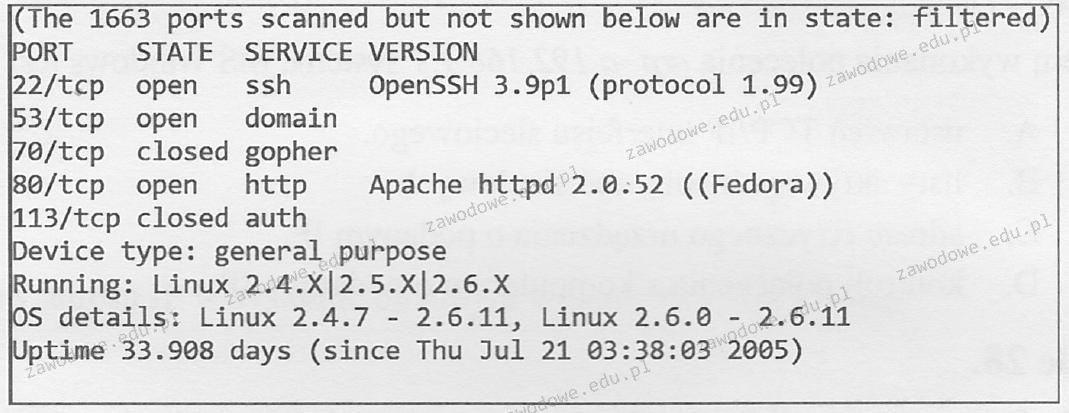

Pokazany zrzut ekranu dotyczy programu

Jak nazywa się seria procesorów produkowanych przez firmę Intel, charakteryzująca się małymi wymiarami oraz niskim zużyciem energii, zaprojektowana z myślą o urządzeniach mobilnych?

Aby uzyskać wyświetlenie podanych informacji o systemie Linux w terminalu, należy skorzystać z komendy

Oblicz całkowity koszt za realizację poniższych czynności serwisowych, przy założeniu, że stawka za jedną roboczogodzinę wynosi 120,00 zł netto, a podatek VAT wynosi 23%.

| LP | Zrealizowane czynności serwisowe | Ilość roboczogodzin |

|---|---|---|

| 1. | Diagnozowanie usterki | 0,2 |

| 2. | Wymiana zasilacza | 0,5 |

| 3. | Przygotowanie drukarki do eksploatacji | 0,6 |

| 4. | Konserwacja urządzenia drukującego | 1,0 |

| 5. | Sprawdzanie po zakończeniu naprawy | 0,2 |

Jaki program został wykorzystany w systemie Linux do szybkiego skanowania sieci?

Jaką maksymalną liczbę hostów można przypisać w lokalnej sieci, dysponując jedną klasą C adresów IPv4?

Wskaż błędny sposób podziału dysku MBR na partycje?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Informacje ogólne na temat zdarzeń systemowych w systemie Linux są zapisywane w

Podczas skanowania reprodukcji obrazu z magazynu, na skanie obrazu ukazały się regularne wzory, zwane morą. Jakiej funkcji skanera należy użyć, aby usunąć te wzory?

Wykonanie komendy dxdiag w systemie Windows pozwala na

Drugi monitor CRT, który jest podłączony do komputera, ma zastosowanie do

Dobrze zaprojektowana sieć komputerowa powinna zapewniać możliwość rozbudowy, czyli charakteryzować się

Adres komórki pamięci został podany w kodzie binarnym 1110001110010100. Jak zapisuje się ten adres w systemie szesnastkowym?

Jaką usługę można wykorzystać do zdalnej pracy na komputerze z systemem Windows, korzystając z innego komputera z tym samym systemem, który jest podłączony do tej samej sieci lub do Internetu?

Aby skaner działał prawidłowo, co należy zrobić?

Zasadniczym sposobem zabezpieczenia danych przechowywanych na serwerze jest

W którym z rejestrów wewnętrznych procesora są przechowywane dodatkowe informacje o wyniku realizowanej operacji?

Jak można zwolnić miejsce na dysku, nie tracąc przy tym danych?

Aby zobaczyć datę w systemie Linux, można skorzystać z komendy