Pytanie 1

Który język programowania powinien być wykorzystany do stworzenia skryptu działającego po stronie klienta w przeglądarce internetowej?

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Który język programowania powinien być wykorzystany do stworzenia skryptu działającego po stronie klienta w przeglądarce internetowej?

W języku PHP zmienna o nazwie $_SESSION przechowuje

W języku SQL operator arytmetyczny odpowiadający reszcie z dzielenia to

W JavaScript, aby wyodrębnić fragment tekstu pomiędzy wskazanymi indeksami, powinno się zastosować metodę

<script> var imiona = ["Ala", "Ola", "Ela", ""]; tymczasowa=imiona.length; </script>Przedstawiony kod JavaScript powoduje przypisanie do zmiennej tymczasowa wartości:

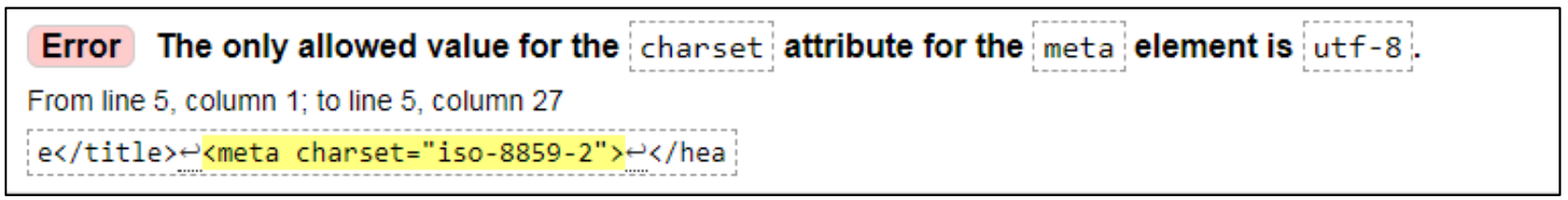

W wyniku walidacji strony został wygenerowany błąd. Oznacza on, że

Istnieje tabela o nazwie przedmioty, która zawiera kolumny ocena i uczenID. Jakie zapytanie należy wykorzystać, aby obliczyć średnią ocen ucznia z ID równym 7?

W skrypcie JavaScript użyto metody DOM getElementsByClassName('akapit'). Metoda ta odniesie się do akapitu

Wskaż NIEPRAWIDŁOWE stwierdzenie dotyczące normalizacji dźwięku

Aby usunąć tabelę, trzeba użyć kwerendy

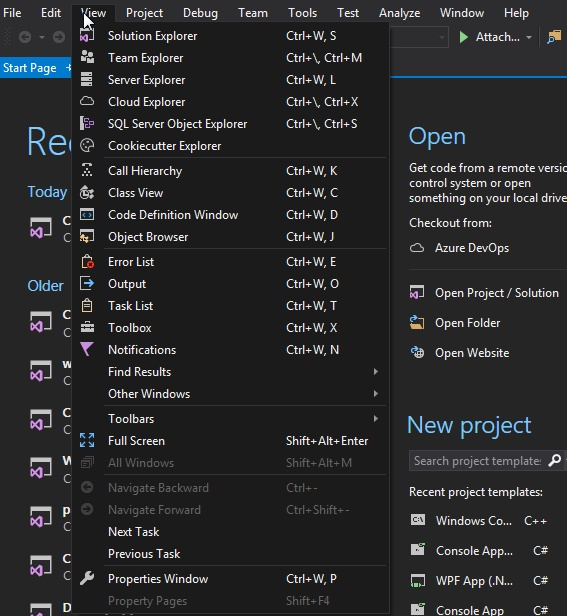

W danym środowisku programistycznym, aby uzyskać dostęp do listy błędów składniowych po nieudanej kompilacji, należy użyć kombinacji klawiszy

Zgodnie z zasadami ACID, odnoszącymi się do realizacji transakcji, wymóg trwałości (ang. durability) oznacza, iż

Podczas wykonywania zapytania można skorzystać z klauzuli DROP COLUMN

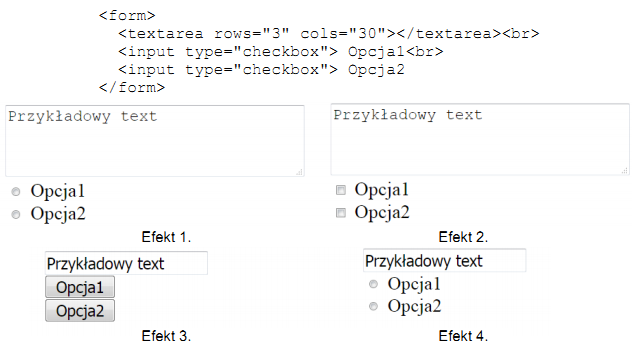

W kodzie HTML znajdziemy formularz. Jaki rezultat zostanie pokazany przez przeglądarkę, jeśli użytkownik wprowadził do pierwszego pola wartość "Przykładowy text"?

W języku JavaScript zapisano fragment kodu. Po wykonaniu skryptu zmienna x

| <script> var x = 10; x++; console.log(x); </script> |

Klucz obcy w bazie danych jest tworzony w celu

W relacyjnych bazach danych dane zapisywane są w

Jaką funkcję w edytorze grafiki rastrowej trzeba wykorzystać, żeby przygotować rysunek do publikacji na stronie tak, aby widoczne było jedynie to, co znajduje się w obrębie ramki?

Który z parametrów obiektu graficznego zmieni się po zmianie wartości kanału alfa?

Dla jakiej wartości zmiennej x instrukcja warunkowa w JavaScript jest spełniona?

| if ((x < -5) || (x > 2)) x++; |

Jaki jest cel funkcji napisanej w PHP?

| function fun1($liczba) { if($liczba % 2 == 0) return 1; return 0; } |

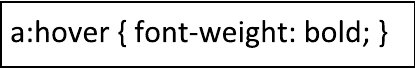

W podanym przykładzie pseudoklasa hover spowoduje, że styl pogrubiony zostanie zastosowany

W języku C++ stworzono zmienną char zm1[10]; Czym jest ta zmienna?

W systemie MySQL przypisanie roli DBManager daje użytkownikowi dostęp do

Systemy CMS charakteryzują się

Kiedy zestawi się relacją kluczy głównych dwie tabele, uzyskuje się relację o typie

W języku JavaScript trzeba sformułować warunek, który będzie spełniony, gdy zmienna a będzie dowolną liczbą naturalną dodatnią (więcej niż 0) lub gdy zmienna b będzie dowolną liczbą z przedziału domkniętego od 10 do 100. Wyrażenie logiczne w tym warunku powinno mieć postać

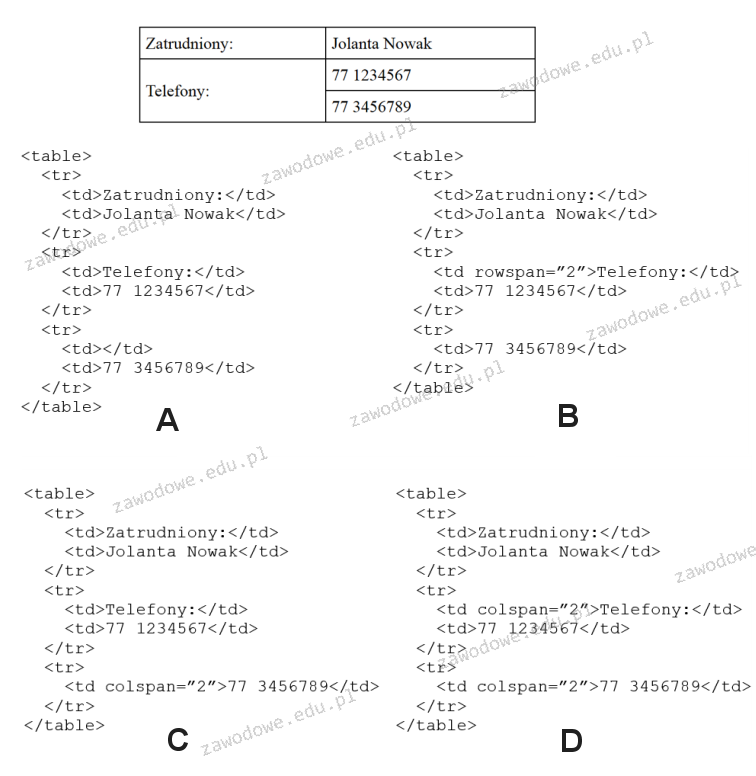

Który z poniższych kodów HTML odpowiada opisanej tabeli? (W celu uproszczenia zrezygnowano z zapisu stylu obramowania tabeli oraz komórek)

Jaką wartość zwróci funkcja zao, która została zdefiniowana w języku C++, gdy zostanie wywołana z argumentem 3.55?

int zao(float x) { return x+0.5; }

Wymień dwa sposoby na zabezpieczenie bazy danych Microsoft Access

Opracowanie logicznego układu strony internetowej wiąże się z

W języku CSS wprowadzone zostało następujące formatowanie: ```h1 i {color:red;}``` Kolor czerwony będzie stosowany do

Dla dowolnego a z zakresu (0,99) celem funkcji napisanej w języku JavaScript jest

function fun(a)

{

for(n=a; n <=100; n++)

document.write(n);

return(n);

}

Który z podanych znaczników HTML nie jest używany do formatowania tekstu?

W trakcie edycji grafiki rastrowej w aplikacji obsługującej kanały, dodanie kanału alfa oznacza

Na podstawie filmu wskaż, która cecha dodana do stylu CSS zamieni miejscami bloki aside i nav, pozostawiając w środku blok section?

W przedstawionym kodzie PHP w miejscu kropek powinno zostać umieszczone polecenie

| $zapytanie = mysqli_query($db, "SELECT imie, nazwisko FROM uzytkownik"); $ile = mysqli_num_rows($zapytanie); for ($i = 0; $i < $ile; $i++) { $wiersz = ……………………………….; echo "$wiersz[0] $wiersz[1]"; } |

W tabeli podzespoly należy zaktualizować wartość pola URL na "toshiba.pl" dla wszystkich rekordów, w których pole producent jest równe TOSHIBA. Jak będzie wyglądała ta zmiana w języku SQL?

Do czego służy znacznik <i> w języku HTML?

Który ze skrótów oznacza sieć bezprzewodową?