Pytanie 1

Którego programu nie można użyć do przywrócenia danych w systemie Windows na podstawie wcześniej wykonanej kopii?

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Którego programu nie można użyć do przywrócenia danych w systemie Windows na podstawie wcześniej wykonanej kopii?

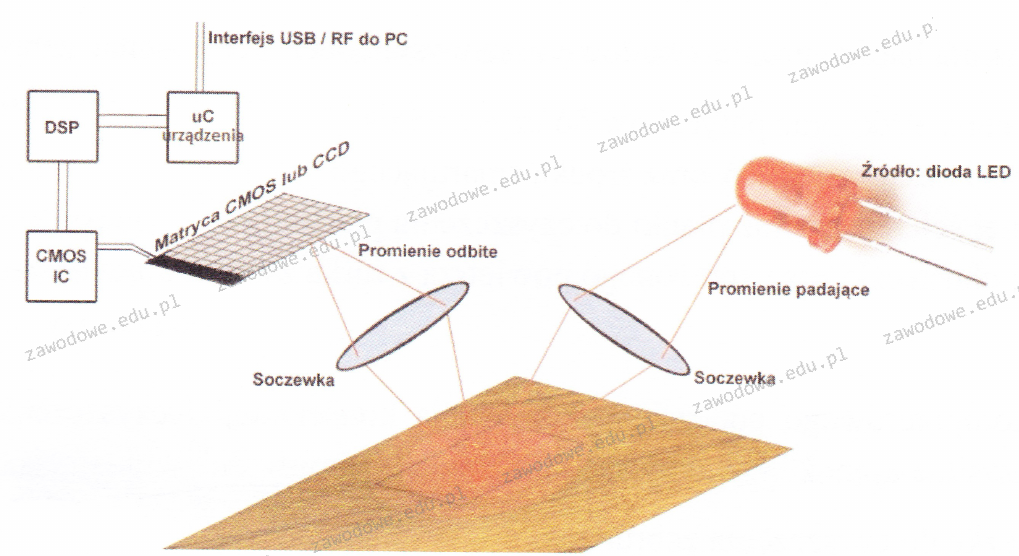

Zilustrowany schemat przedstawia zasadę funkcjonowania

Jaką zmianę sygnału realizuje konwerter RAMDAC?

Jakie narzędzie w systemie Windows pozwala na ocenę wpływu poszczególnych procesów i usług na wydajność procesora oraz na obciążenie pamięci i dysku?

Wykonanie polecenia attrib +h +s +r przykład.txt w konsoli systemu Windows spowoduje

W systemie Linux plik messages zawiera

Podczas wyłączania systemu operacyjnego na monitorze pojawił się błąd, znany jako bluescreen 0x000000F3 Bug Check 0xF3 DISORDERLY_SHUTDOWN - nieudane zamykanie systemu, spowodowane niewystarczającą ilością pamięci. Co ten błąd może oznaczać?

W jakim systemie występuje jądro hybrydowe (kernel)?

Wskaż błędny podział dysku MBR na partycje?

Symbol przedstawiony na ilustracji wskazuje na produkt

W komputerze zainstalowano nowy dysk twardy o pojemności 8 TB i podzielono go na dwie partycje, z których każda ma 4 TB. Jaki typ tablicy partycji powinien być zastosowany, aby umożliwić takie partycjonowanie?

Co umożliwia zachowanie równomiernego rozkładu ciepła pomiędzy procesorem a radiatorem?

Jak wygląda układ przewodów w złączu RJ45 zgodnie z kolejnością połączeń T568A?

Które z wymienionych oznaczeń wskazuje, że jest to kabel typu skrętka z podwójnym ekranowaniem?

Który z poniższych protokołów reprezentuje protokół warstwy aplikacji w modelu ISO/OSI?

Który z symboli w systemach operacyjnych z rodziny Windows powinien być użyty przy udostępnianiu zasobu ukrytego w sieci?

Jakie zakresy adresów IPv4 mogą być używane jako adresy prywatne w lokalnej sieci?

Jakie urządzenie pozwala na połączenie lokalnej sieci komputerowej z Internetem?

Który instrument służy do pomiaru długości oraz tłumienności przewodów miedzianych?

Program iftop działający w systemie Linux ma na celu

W systemie Linux można uzyskać kopię danych przy użyciu komendy

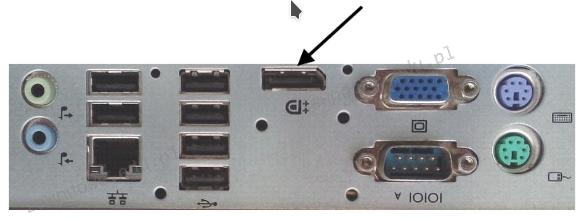

Na ilustracji ukazany jest tylny panel stacji roboczej. Strzałką wskazano port

Podaj domyślny port używany do przesyłania poleceń (command) w serwerze FTP

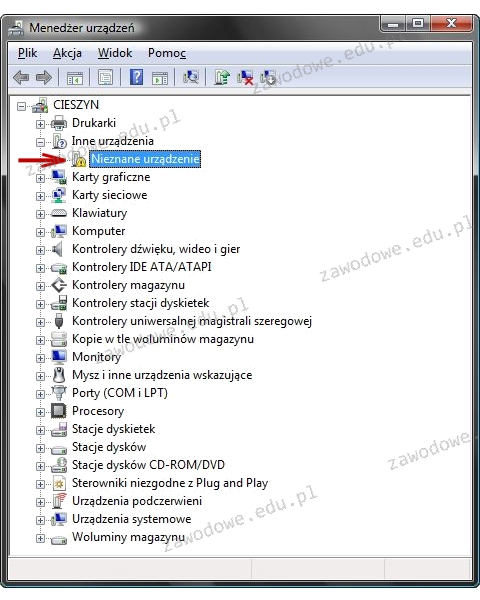

Ikona z wykrzyknikiem, pokazana na ilustracji, która pojawia się obok nazwy sprzętu w Menedżerze urządzeń, wskazuje, że to urządzenie

Jakie polecenie w systemie Linux umożliwia wyświetlenie identyfikatora użytkownika?

Korzystając z programu Cipher, użytkownik systemu Windows ma możliwość

Wskaż najkorzystniejszą trasę sumaryczną dla podsieci IPv4?

| 10.10.168.0/23 |

| 10.10.170.0/23 |

| 10.10.172.0/23 |

| 10.10.174.0/24 |

Zamiana taśmy barwiącej jest związana z eksploatacją drukarki

Scandisk to narzędzie, które wykorzystuje się do

Jaką minimalną liczbę bitów potrzebujemy w systemie binarnym, aby zapisać liczbę heksadecymalną 110 (h)?

Jakie polecenie należy zastosować w systemach operacyjnych z rodziny Windows, aby zmienić właściwość pliku na tylko do odczytu?

Urządzenie przedstawione na rysunku

Jakie właściwości charakteryzują pojedyncze konto użytkownika w systemie Windows Serwer?

Jak prezentuje się adres IP 192.168.1.12 w formacie binarnym?

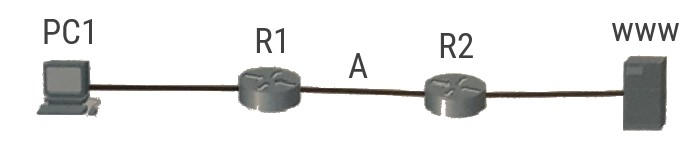

Ramka danych przesyłanych z komputera PC1 do serwera www znajduje się pomiędzy ruterem R1 a ruterem R2 (punkt A). Jakie adresy są w niej zawarte?

Podanie nieprawidłowych napięć do płyty głównej może skutkować

Który z protokołów jest używany do przesyłania poczty elektronicznej?

W oznaczeniu procesora INTEL CORE i7-4790 cyfra 4 oznacza

Podczas normalnego działania systemu operacyjnego w laptopie pojawił się komunikat o konieczności formatowania wewnętrznego dysku twardego. Wskazuje on na

Która pula adresów IPv6 jest odpowiednikiem adresów prywatnych w IPv4?