Pytanie 1

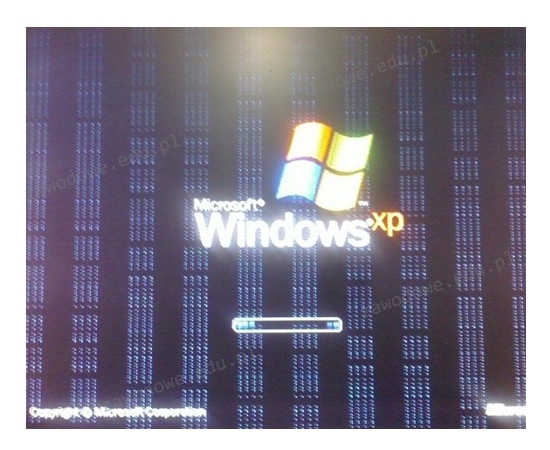

Usterka zaprezentowana na ilustracji, widoczna na monitorze, nie może być spowodowana przez

Wynik: 40/40 punktów (100,0%)

Wymagane minimum: 20 punktów (50%)

Usterka zaprezentowana na ilustracji, widoczna na monitorze, nie może być spowodowana przez

Regulacje dotyczące konstrukcji systemu okablowania strukturalnego, parametry kabli oraz procedury testowania obowiązujące w Polsce są opisane w normach

Które urządzenie pomiarowe wykorzystuje się do określenia wartości napięcia w zasilaczu?

Jakiego systemu plików powinno się użyć podczas instalacji dystrybucji Linux?

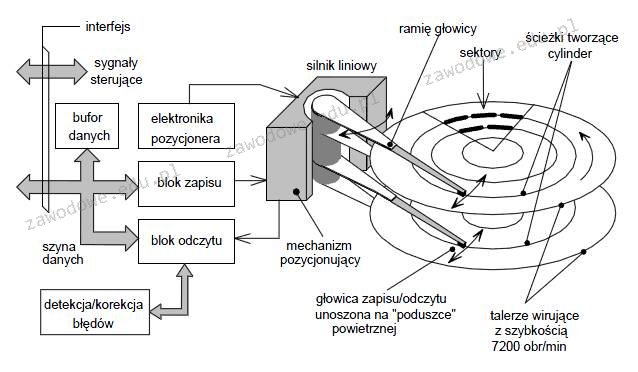

Schemat blokowy ilustruje

Według normy PN-EN 50174 maksymalny rozplot kabla UTP powinien wynosić nie więcej niż

Relacja między ładunkiem zmagazynowanym na przewodniku a potencjałem tego przewodnika wskazuje na jego

Który z poniższych protokołów nie jest wykorzystywany do konfiguracji wirtualnej sieci prywatnej?

Typowym objawem wskazującym na zbliżającą się awarię dysku twardego jest pojawienie się

Który z adresów IPv4 jest odpowiedni do ustawienia interfejsu serwera DNS zarejestrowanego w lokalnych domenach?

W systemie operacyjnym Fedora foldery domowe użytkowników znajdują się w folderze

Po zainstalowaniu Systemu Windows 7 dokonano zmiany w BIOS-ie komputera, skonfigurowano dysk SATA z AHCI na IDE. Po ponownym uruchomieniu systemu komputer będzie

Początkowe znaki heksadecymalne adresu IPv6 przeznaczonego do link-local to

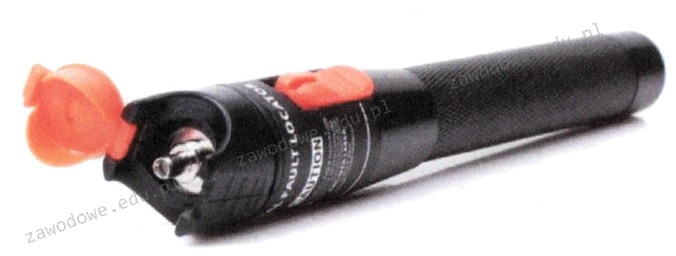

Urządzenie przedstawione na rysunku

Do konserwacji elementów łożyskowanych oraz ślizgowych w urządzeniach peryferyjnych stosuje się

W celu zapewnienia jakości usługi QoS, w przełącznikach warstwy dostępu stosuje się mechanizm

Zanim przystąpisz do modernizacji komputerów osobistych oraz serwerów, polegającej na dodaniu nowych modułów pamięci RAM, powinieneś zweryfikować

Jakim adresem IPv6 charakteryzuje się autokonfiguracja łącza?

Na stronie wydrukowanej w drukarce atramentowej pojawiają się smugi, kropki, kleksy i plamy. Aby rozwiązać problemy z jakością wydruku, należy

W wyniku polecenia net accounts /MINPWLEN:11 w systemie Windows, wartość 11 będzie przypisana do

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Jak skonfigurować dziennik w systemie Windows Server, aby rejestrować zarówno udane, jak i nieudane próby logowania użytkowników oraz działania na zasobach dyskowych?

Zdiagnostykowane wyniki wykonania polecenia systemu Linux odnoszą się do ```/dev/sda: Timing cached reads: 18100 MB in 2.00 seconds = 9056.95 MB/sec```

Jaką operację można wykonać podczas konfiguracji przełącznika CISCO w interfejsie CLI, nie przechodząc do trybu uprzywilejowanego, w zakresie dostępu widocznym w ramce?

| Switch> |

Cookie to plik

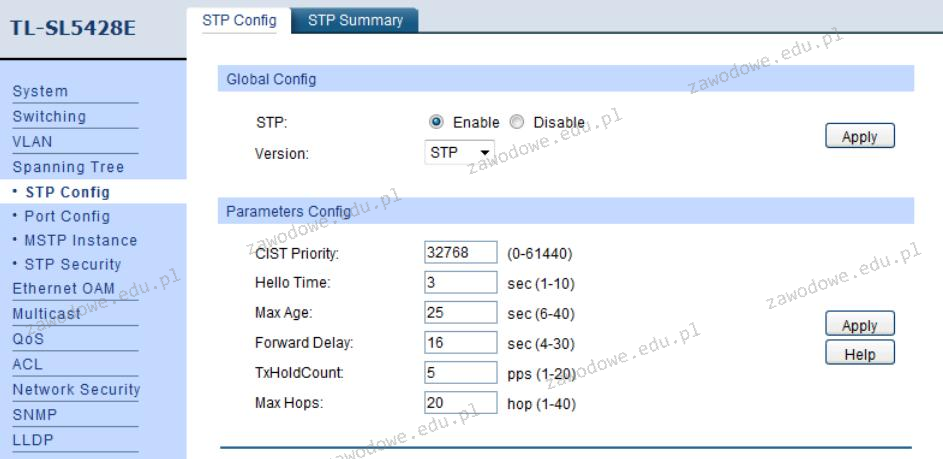

Na podstawie zrzutu ekranu ilustrującego ustawienia przełącznika można wnioskować, że

Aby w systemie Windows nadać użytkownikowi możliwość zmiany czasu systemowego, potrzebna jest przystawka

Jakie urządzenie należy wykorzystać w sieci Ethernet, aby zredukować liczbę kolizji pakietów?

Jakie zadanie pełni router?

W metodzie archiwizacji danych nazwanej Dziadek – Ojciec – Syn na poziomie Dziadek przeprowadza się kopię danych na koniec

Na przedstawionym schemacie urządzeniem, które łączy komputery, jest

W przypadku drukarki igłowej, jaki materiał eksploatacyjny jest używany?

Podczas wyłączania systemu operacyjnego na monitorze pojawił się błąd, znany jako bluescreen 0x000000F3 Bug Check 0xF3 DISORDERLY_SHUTDOWN - nieudane zamykanie systemu, spowodowane niewystarczającą ilością pamięci. Co ten błąd może oznaczać?

Jakie oprogramowanie służy do sprawdzania sterowników w systemie Windows?

Poprawę jakości skanowania można osiągnąć poprzez zmianę

Jakie złącze jest przypisane do kategorii 7?

Jak nazywa się złącze wykorzystywane w sieciach komputerowych, pokazane na zamieszczonym obrazie?

Jak nazywa się topologia fizyczna sieci, która wykorzystuje fale radiowe jako medium transmisyjne?

Jaki protokół sieciowy używa portu 53?

Zaprezentowane narzędzie jest wykorzystywane do