Pytanie 1

Wykonując w konsoli systemu Windows Server komendę convert, co można zrealizować?

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Wykonując w konsoli systemu Windows Server komendę convert, co można zrealizować?

Programem wiersza poleceń w systemie Windows, który umożliwia kompresję oraz dekompresję plików i folderów, jest aplikacja

Który z profili w systemie Windows umożliwia migrację ustawień konta pomiędzy stacjami roboczymi?

Wykonanie polecenia net localgroup w systemie Windows spowoduje

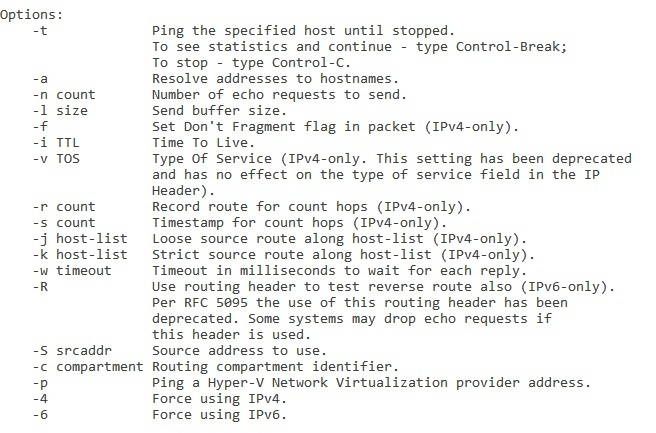

Aby wyświetlić przedstawione opcje polecenia ping, należy w wierszu polecenia systemu Windows zapisać

W programie Explorator systemu Windows, naciśnięcie klawisza F5 zazwyczaj powoduje wykonanie następującej operacji:

W systemie Windows, zainstalowanym w wersji obsługującej przydziały dyskowe, użytkownik o nazwie Gość

W systemie Windows, aby udostępnić folder jako ukryty, należy na końcu nazwy udostępniania umieścić znak

W systemie plików NTFS uprawnienie umożliwiające zmianę nazwy pliku to

W systemie Windows powiązanie rozszerzeń plików z odpowiednimi programami realizuje się za pomocą polecenia

Które słowo należy umieścić w miejscu znaków zapytania w poniższym poleceniu, aby utworzyć konta pracowników?

for %i in (1, 2, 3, 4, 5, 6, 7, 8, 9, 10) do net ??? "pracownik%i" zaq1@WSX /add

Jakie narzędzie w systemie Windows służy do wykonania poleceń, wykorzystując logikę obiektową oraz cmdlety?

Jakie polecenie uruchamia edytor polityk grup w systemach z rodziny Windows Server?

W systemach Windows XP Pro/ Windows Vista Bizness/Windows 7 Pro/Windows 8 Pro, rozwiązaniem zapewniającym poufność danych dla użytkowników korzystających z jednego komputera, których informacje mogą być wykorzystywane wyłącznie przez nich, jest

Jakie narzędzie powinno się wykorzystać w systemie Windows, aby uzyskać informacje o problemach z systemem?

Aby zapewnić użytkownikom Active Directory możliwość logowania oraz dostęp do zasobów tej usługi w sytuacji awarii kontrolera domeny, co należy zrobić?

Który z początkowych znaków w nazwie pliku w systemie Windows wskazuje na plik tymczasowy?

Narzędzie w systemie Windows umożliwiające monitorowanie prób logowania do systemu to dziennik

Jak nazywa się licencja w systemie Windows Server, która pozwala użytkownikom komputerów stacjonarnych na korzystanie z usług serwera?

Aby przywrócić zgubione dane w systemach z rodziny Windows, konieczne jest użycie polecenia

Aby uruchomić edytor rejestru w systemie Windows, należy skorzystać z narzędzia

Aby przyznać użytkownikowi w systemie Windows możliwość zmiany czasu systemowego, należy skorzystać z narzędzia

W systemie Windows za pomocą komendy assoc można

Program wykorzystywany w wierszu poleceń systemu Windows do kompresji i dekompresji plików oraz katalogów to

Wykonanie polecenia ```NET USER GRACZ * /ADD``` w wierszu poleceń systemu Windows spowoduje

Jakie polecenie w systemach z rodziny Windows Server umożliwia administratorowi przekierowanie komputerów do określonej jednostki organizacyjnej w ramach usług katalogowych?

Użytkownik systemu Windows doświadcza problemów z niewystarczającą pamięcią wirtualną. Jak można temu zaradzić?

Aby zrealizować usługę zdalnego uruchamiania systemów operacyjnych na komputerach stacjonarnych, należy w Windows Server zainstalować rolę

Jakie polecenie w systemie Windows należy wpisać w miejsce kropek, aby uzyskać dane przedstawione na załączonym obrazku?

C:\Windows\system32> ................... Nazwa użytkownika Gość Pełna nazwa Komentarz Wbudowane konto do dostępu do komputera/domeny Komentarz użytkownika Kod kraju 000 (Domyślne ustawienia systemu) Konto jest aktywne Nie Wygasanie konta Nigdy Hasło ostatnio ustawiano 2019-11-23 10:55:12 Ważność hasła wygasa Nigdy Hasło może być zmieniane 2019-12-02 10:55:12 Wymagane jest hasło Nie Użytkownik może zmieniać hasło Nie Dozwolone stacje robocze Wszystkie Skrypt logowania Profil użytkownika Katalog macierzysty Ostatnie logowanie Nigdy Dozwolone godziny logowania Wszystkie Członkostwa grup lokalnych *Goście Członkostwa grup globalnych *None Polecenie zostało wykonane pomyślnie. C:\Windows\system32>

Prezentowany komunikat pochodzi z wykonania polecenia

Przedstawione wbudowane narzędzie systemów Windows w wersji Enterprise lub Ultimate służy do

Które z kont nie jest wbudowanym kontem w systemie Windows XP?

Zatrzymując pracę na komputerze, możemy szybko wznowić działania po wybraniu w systemie Windows opcji

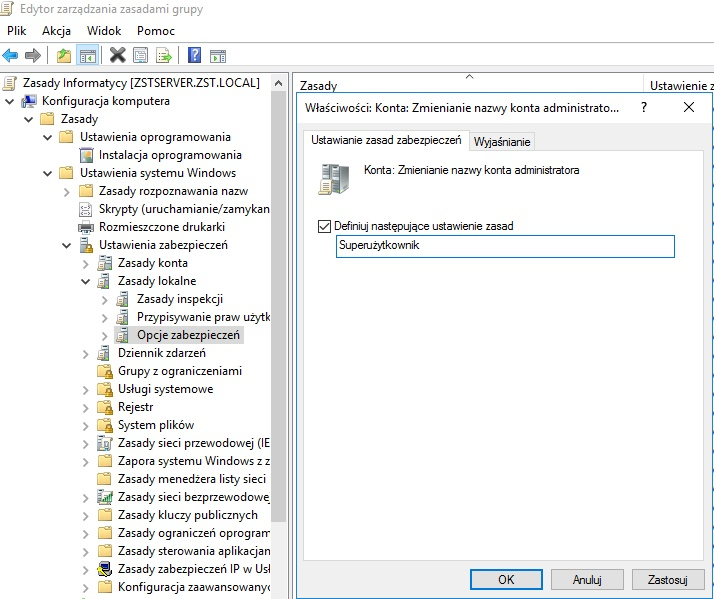

Rezultatem działania przedstawionego na ilustracji okna jest

Moduł w systemie Windows, który odpowiada za usługi informacyjne w Internecie, to

Które narzędzie systemu Windows służy do zdefiniowania polityki haseł dostępowych do kont użytkowników?

Wskaż efekt działania przedstawionego polecenia.

net user Test /expires:12/09/20

Polecenie to zostało wydane przez Administratora systemu operacyjnego w trakcie ręcznej konfiguracji sieciowego interfejsu. Wynikiem wykonania tego polecenia jest ```netsh interface ip set address name="Glowna" static 151.10.10.2 255.255.0.0 151.10.0.1```

Profil mobilny staje się profilem obowiązkowym użytkownika po

Dezaktywacja automatycznych aktualizacji systemu Windows skutkuje