Pytanie 1

Jak przedstawia się liczba dziesiętna 255 w systemie szesnastkowym?

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

Jak przedstawia się liczba dziesiętna 255 w systemie szesnastkowym?

Która technologia jest używana do tworzenia animacji na stronach internetowych?

Brak odpowiedzi na to pytanie.

Co to jest SQL injection?

Brak odpowiedzi na to pytanie.

Co oznacza skrót CDN w kontekście aplikacji webowych?

Brak odpowiedzi na to pytanie.

W jakiej sytuacji należy umieścić poszkodowanego w bezpiecznej pozycji bocznej?

Brak odpowiedzi na to pytanie.

Jaką nazwę nosi framework CSS, który służy do definiowania wyglądu stron internetowych i którego klasy zostały użyte w przedstawionym przykładzie?

<div class="col-sm-3 col-md-6 col-lg-4"> <button class="btn btn-primary dropdown-toggle" type="button"> </button> </div>

Brak odpowiedzi na to pytanie.

Termin ryzyko zawodowe odnosi się do

Brak odpowiedzi na to pytanie.

Jaką kategorię reprezentuje typ danych "array"?

Brak odpowiedzi na to pytanie.

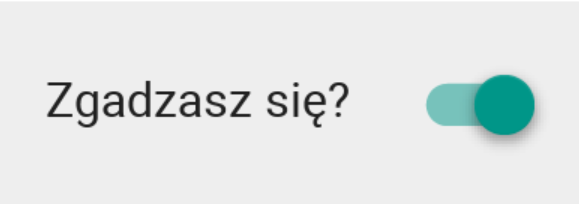

Jaką nazwę elementu interfejsu należy wprowadzić w pierwszej linii kodu, na miejscu <??? aby został on wyświetlony w podany sposób?

<??? android:layout_margin="50dp" android:switchMinWidth="60dp" android:text="Zgadzasz się?" android:textOff="NIE" android:testOn="TAK" />

Brak odpowiedzi na to pytanie.

Zademonstrowana pętla wykorzystuje obiekt random do:

var random = new Random(); String pulaZnakow = "abcdefghijklmnopqrstuwxyzABCDEFGHIJKLMNOPQRSTUWXYZ"; int dlPuli = pulaZnakow.Length - 1; char znak; string wynik = ""; for (int i = 0; i < 8; i++) { znak = pulaZnakow[random.Next(0, dlPuli)]; wynik += znak; }

Brak odpowiedzi na to pytanie.

Który z wymienionych dokumentów jest najczęściej stosowany w zarządzaniu pracą zespołu Scrum?

Brak odpowiedzi na to pytanie.

Który algorytm sortowania opiera się na metodzie "dziel i zwyciężaj"?

Brak odpowiedzi na to pytanie.

Jakie jest podstawowe zadanie konstruktora w klasie?

Brak odpowiedzi na to pytanie.

Jakie jest przeznaczenie polecenia "git merge"?

Brak odpowiedzi na to pytanie.

Co to jest WebSockets?

Brak odpowiedzi na to pytanie.

Jakie jest najważniejsze właściwość algorytmów szyfrowania symetrycznego?

Brak odpowiedzi na to pytanie.

W systemie RGB kolor Pale Green przedstawia się jako RGB(152, 251, 152). Jaki jest szesnastkowy kod tego koloru?

Brak odpowiedzi na to pytanie.

Który z poniższych jest popularnym systemem zarządzania bazami danych NoSQL?

Brak odpowiedzi na to pytanie.

Co to jest shadow DOM?

Brak odpowiedzi na to pytanie.

Który z poniższych problemów jest najczęściej rozwiązywany z zastosowaniem algorytmu rekurencyjnego?

Brak odpowiedzi na to pytanie.

Jakie korzyści płyną z użycia pseudokodu przy tworzeniu algorytmu?

Brak odpowiedzi na to pytanie.

Na ilustracji pokazano fragment emulacji iOS z elementem kontrolnym. Który fragment kodu XAML opisuje ten element?

Brak odpowiedzi na to pytanie.

Jakie są główne różnice między środowiskiem RAD (Rapid Application Development) a klasycznymi IDE w odniesieniu do aplikacji mobilnych?

Brak odpowiedzi na to pytanie.

Jakie rezultaty pojawią się po uruchomieniu poniższego kodu napisanego w języku C++?

class KlasaBazowa { public: virtual void metoda() { cout << "Bazowa. "; } }; class KlasaPochodna : public KlasaBazowa { public: void metoda() { cout << "Pochodna. "; } }; int main() { KlasaBazowa *bazowa = new KlasaPochodna(); KlasaPochodna *pochodna = new KlasaPochodna(); bazowa->metoda(); pochodna->metoda(); return 0; }

Brak odpowiedzi na to pytanie.

Jaki jest podstawowy cel przystosowania aplikacji do publikacji w sklepie mobilnym?

Brak odpowiedzi na to pytanie.

Jakie określenie w programowaniu obiektowym odnosi się do "zmiennej klasy"?

Brak odpowiedzi na to pytanie.

Podejście obiektowe w rozwiązywaniu problemów obejmuje między innymi:

Brak odpowiedzi na to pytanie.

Która z poniższych właściwości odnosi się do sieci bezprzewodowej?

Brak odpowiedzi na to pytanie.

W aplikacji mobilnej, aby określić warianty grafiki w zależności od wielkości ekranu, należy (uwaga: odpowiedzi wariantowe dla dwóch systemów - sugerować się systemem omawianym na zajęciach)

Brak odpowiedzi na to pytanie.

Jakie znaczenie ma krajowa normalizacja dla produktów i usług?

Brak odpowiedzi na to pytanie.

Co to jest lazy loading w kontekście ładowania obrazów na stronie?

Brak odpowiedzi na to pytanie.

Który z paradygmatów programowania najbardziej akcentuje dziedziczenie oraz polimorfizm?

Brak odpowiedzi na to pytanie.

Cytat zaprezentowany powyżej dotyczy metodyki RAD. Co oznacza ten skrót w języku polskim?

| ... (RAD) .... is a general term for adaptive software development approaches, and the name for James Martin's method of rapid development. In general, RAD approaches to software development put less emphasis on planning and more emphasis on an adaptive process. Prototypes are often used in addition to or sometimes even instead of design specifications. Źródło: https://en.wikipedia.org/wiki Dostęp: 25.03.2021 |

Brak odpowiedzi na to pytanie.

Co to jest ORM w kontekście programowania?

Brak odpowiedzi na to pytanie.

Jakie oprogramowanie służy do monitorowania błędów oraz zarządzania projektami?

Brak odpowiedzi na to pytanie.

Który z operatorów w Pythonie umożliwia sprawdzenie, czy dany element należy do listy?

Brak odpowiedzi na to pytanie.

W przedstawionym filmie ukazano kreator interfejsu użytkownika, dla którego automatycznie powstaje

Brak odpowiedzi na to pytanie.

Liczba A4 w zapisie heksadecymalnym ma odpowiadający jej zapis binarny

Brak odpowiedzi na to pytanie.

Przedstawiony fragment dotyczy funkcji resize w języku C++. Ta funkcja obniży długość elementu string, gdy wartość parametru

| Resize string Resizes the string to a length of n characters. If n is smaller than the current string length, the current value is shortened to its first n character, removing the characters beyond the nth. If n is greater than the current string length, the current content is extended by inserting at the end as many characters as needed to reach a size of n. If c is specified, the new elements are initialized as copies of c; otherwise, they are value-initialized characters (null characters). Parameters n New string length, expressed in number of characters. size_t is an unsigned integral type (the same as member type string::size_type). c Character used to fill the new character space added to the string (in case the string is expanded). Źródło: http://www.cplusplus.com/reference/string/string/resize/ |

Brak odpowiedzi na to pytanie.

Jakie środowisko developerskie służy do tworzenia aplikacji na platformę iOS?

Brak odpowiedzi na to pytanie.