Pytanie 1

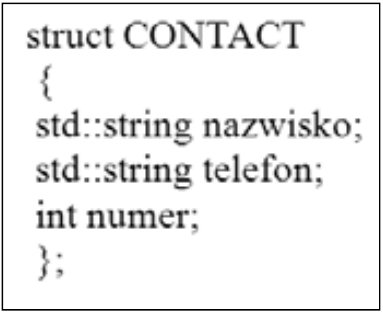

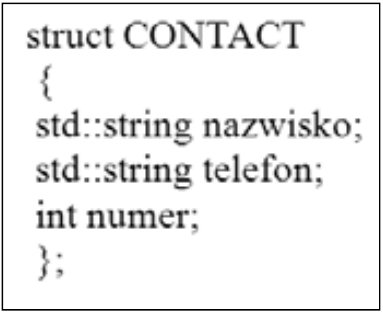

Jakie znaczenie ma przedstawiony fragment kodu w języku C++?

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Jakie znaczenie ma przedstawiony fragment kodu w języku C++?

Przedstawione polecenie SQL nadaje użytkownikowi adam@localhost prawa:

GRANT SELECT, INSERT, UPDATE, DELETE ON klienci TO adam@localhost

Jednym z rodzajów testów jednostkowych jest badanie ścieżek, które polega na

W języku JavaScript zdefiniowano funkcję potega. Funkcja ta

function potega(a, b = 2) { ... return wynik; }

Co wchodzi w skład standardowego frameworka?

W języku PHPnie ma możliwości

Funkcja agregująca AVG wykorzystana w zapytaniu

SELECT AVG(cena) FROM uslugi;ma na celu

W języku PHP zapisano fragment kodu. Plik cookie stworzony tym poleceniem

| setcookie("osoba", "Anna Kowalska", time() + (3600 * 24)); |

Poprzez zdefiniowanie var x="true"; w języku JavaScript powstaje zmienna należąca do typu

| ID_Pracownika | Nazwisko | Imię | Stanowisko | Wynagrodzenie |

|---|---|---|---|---|

| 1 | Kowalski | Krzysztof | kasjer | 3215,76 |

| 2 | Nowak | Antoni | kierownik | 5350,00 |

| 3 | Zając | Alicja | księgowy | 4568,70 |

| 4 | Król | Witold | kasjer | 3045,00 |

| 5 | Nowik | Grzegorz | kasjer | 2750,65 |

| 6 | Kotulski | Andrzej | kierowca | 3467,00 |

| 7 | Tutka | Katarzyna | kierownik | 4935,33 |

| 8 | Porada | Jakub | magazynier | 3321,56 |

W podanym przykładzie pseudoklasa hover spowoduje, że styl pogrubiony zostanie przypisany

| a:hover { font-weight: bold; } |

Jaką właściwość należy zastosować w kodzie CSS, aby ustawić czcionkę Verdana?

W CSS, aby zastosować efekt przekreślenia, a także podkreślenia dolnego lub górnego w tekście, należy użyć

W kodzie źródłowym zapisanym w języku HTML wskaż błąd walidacji dotyczący tego fragmentu. <h6>CSS</h6>

<p>Kaskadowe arkusze stylów <b>ang.<i>Cascading Style Sheets</b></i>)<br>to język służący...</p>

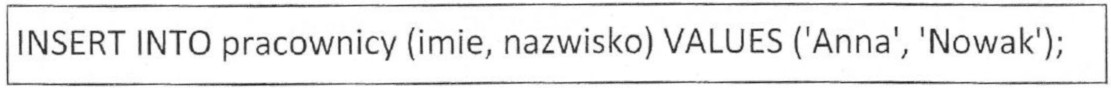

W tabeli pracownicy utworzono klucz główny typu INTEGER z atrybutami NOT NULL oraz AUTO-INCREMENT. Dodatkowo zdefiniowano pola imie oraz nazwisko. W przypadku użycia przedstawionej w ramce kwerendy SQL wprowadzającej dane, gdzie pominięto pole klucza, w bazie danych MySQL dojdzie do

Aby włączyć kaskadowy arkusz stylów zapisany w oddzielnym pliku, należy zastosować poniższy fragment kodu HTML

W programie Microsoft Access mechanizmem ochrony danych związanym z tabelą i kwerendą jest

W tabeli zwierzeta znajdują się kolumny nazwa, gatunek, gromada, cechy, dlugosc_zycia. Aby uzyskać listę nazw zwierząt, które dożywają przynajmniej 20 lat oraz są ssakami, jakie zapytanie należy wykonać?

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

Systemem zarządzania wersjami w projekcie programistycznym, który działa w trybie rozproszonym, jest

Która metoda JavaScript służy do dodawania nowego elementu na końcu tablicy?

Użytkownik Jan będzie miał możliwość realizacji

GRANT ALL PRIVILEGES ON dane.* TO 'Jan'@'localhost';

W JavaScript zapis a++; można przedstawić w inny sposób jako

Rodzaj programowania, w którym sekwencja poleceń (instrukcji) dostarczanych komputerowi jest traktowana jako program, określa się mianem programowania

W którym z poniższych przykładów walidacja fragmentu kodu CSS zakończy się sukcesem?

W tabeli artykuly w bazie danych sklepu znajduje się pole o nazwie nowy. Jak należy wykonać kwerendę, aby wypełnić to pole wartościami TRUE dla wszystkich rekordów?

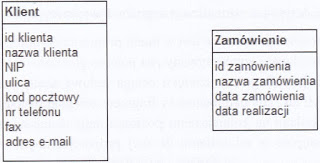

Jaką relację w projekcie bazy danych należy zdefiniować pomiędzy tabelami przedstawionymi na rysunku, zakładając, że każdy klient sklepu internetowego składa przynajmniej dwa zamówienia?

Aby skutecznie zrealizować algorytm znajdujący największą wartość spośród trzech podanych liczb a, b oraz c, wystarczy zastosować

Aby obraz dodany za pomocą kodu HTML był zrozumiały dla programów wspierających osoby niewidome, konieczne jest zdefiniowanie atrybutu

Jakiego elementu HTML należy użyć, aby uzyskać tekst z czcionką o stałej szerokości znaku, w którym uwzględnione są dodatkowe spacje, tabulacje oraz znaki końca linii?

Jakie ustawienia dotyczące czcionki będą miały zastosowanie w przypadku kodu CSS?

* { font-family: Tahoma; color: Teal; }

W systemie baz danych zdefiniowano tabelę Mieszkancy, która zawiera dane. W celu usunięcia tej tabeli oraz jej zawartości, należy użyć polecenia

Parkowanie domeny to proces, który polega na

Gdzie należy umieścić znacznik metajęzyka HTML?

Instrukcja REVOKE SELECT ON nazwa1 FROM nazwa2 w języku SQL pozwala na

Jakim sposobem można w języku PHP dokumentować blok komentarza składający się z wielu linii?

W bazie danych znajduje się tabela pracownicy z kolumnami: id, imie, nazwisko, pensja. W nadchodzącym roku postanowiono zwiększyć wynagrodzenie wszystkim pracownikom o 100 zł. Zmiana ta w bazie danych będzie miała formę

W programie INKSCAPE / COREL aby uzyskać przedstawiony efekt napisu, należy

W CSS, co spowoduje poniższy kod z plikiem rysunek.png?

| p {background-image: url("rysunek.png");} |

Z ilustracji można odczytać, że użytkownik bazy danych posiada uprawnienia do: