Pytanie 1

Czym charakteryzuje się zapis YTKSY 5x2x0,5 umieszczony na izolacji kabla?

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Czym charakteryzuje się zapis YTKSY 5x2x0,5 umieszczony na izolacji kabla?

Jak powstaje sygnał dyskretny?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaką wartość przyjmuje metryka w protokole RIP, gdy dana trasa jest uznawana za nieosiągalną?

Rysunek przedstawia złącze światłowodowe typu

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Kabel telekomunikacyjny czteroparowy, zaprojektowany do działania z częstotliwością maksymalną 100 MHz oraz przepustowością do 1 Gb/s, korzystający ze wszystkich czterech par przewodów (full duplex), to kabel

Pole komutacyjne z rozszerzeniem to takie pole, które dysponuje

Aby ograniczyć ryzyko związane z "dziurami w systemie operacyjnym", czyli lukami w oprogramowaniu, powinno się

Które z wymienionych zaliczamy do przewodów współosiowych?

Który element struktury GSM działa jako stacja bazowa, łącząca za pośrednictwem fal radiowych telefon (terminal mobilny) z całym systemem?

Suma kontrolna umieszczona w ramce ma na celu

Jak nazywa się proces obserwacji oraz zapisywania identyfikatorów i haseł używanych podczas logowania do zabezpieczonych sieci w celu dostępu do systemów ochronnych?

W jaki sposób można ocenić tętno u nieprzytomnej osoby, która doznała porażenia prądem elektrycznym?

Który kabel przedstawiony jest na rysunku?

Jakie zasady działania ma przetwornik A/C typu delta-sigma?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaka licencja oprogramowania jest związana z urządzeniem?

Jaką minimalną częstotliwość należy stosować do próbkowania sygnału o ograniczonym paśmie, aby zachować pełne informacje zawarte w próbkach sygnału?

Wskaż aplikację, która w systemie operacyjnym Windows sprawdza logiczną integralność systemu plików na dysku twardym.

Która sekcja BIOS-u producenta AWARD definiuje sposób prezentacji obrazu na wyświetlaczu oraz standard zainstalowanej karty graficznej?

Przed przystąpieniem do wymiany karty ISDN w centrali telefonicznej, co należy zrobić?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Które z elementów półprzewodnikowych nie mają złączy?

Jakie protokoły routingu są wykorzystywane do zarządzania ruchem pomiędzy systemami autonomicznymi AS (Autonomous System)?

Który standard technologii bezprzewodowej określa możliwość przesyłania danych na typową odległość 3-10 km?

Podczas montażu sieci teleinformatycznej, gdy pracownik wierci otwory w ścianach, powinien on mieć

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

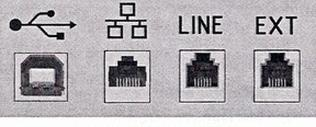

Do którego gniazda urządzenia wielofunkcyjnego należy podłączyć analogowy aparat telefoniczny?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Który z adresów IPv4 należy do grupy C?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakie jest pasmo częstotliwości sygnału zwrotnego dzwonienia w łączu abonenckim?

Zgodnie z przepisami ministra pracy i polityki społecznej, minimalna odległość pracownika od monitora ekranowego CRT powinna wynosić

Aby dokonać wyboru odpowiedniego sprzętu komputerowego, niezbędne są informacje o jego wydajności. Narzędziem do oceny tej wydajności jest

Jakie funkcje pełni blok MSC (ang. Mobile Switching Center) w sieci GSM?

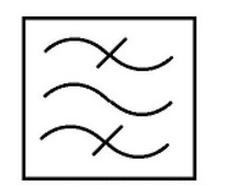

Symbol którego filtru jest przedstawiony na rysunku?

Błąd przesunięcia zera w konwerterze A/C definiowany jest przez wartość napięcia

Który z poniższych adresów jest adresem niepublicznym?

Które medium transmisyjne umożliwia przesyłanie danych na największe odległości bez konieczności wzmacniania sygnału?