Pytanie 1

Protokół, który pozwala na bezpieczną, zdalną obsługę serwera, to

Wynik: 38/40 punktów (95,0%)

Wymagane minimum: 20 punktów (50%)

Protokół, który pozwala na bezpieczną, zdalną obsługę serwera, to

Hosty A i B nie mają możliwości komunikacji z hostem C. Natomiast komunikacja między hostami A i B przebiega poprawnie. Jakie może być źródło problemu w komunikacji pomiędzy hostami A i C oraz B i C?

Aby naprawić uszkodzony sektor rozruchowy dysku w systemie Windows 7, należy użyć polecenia

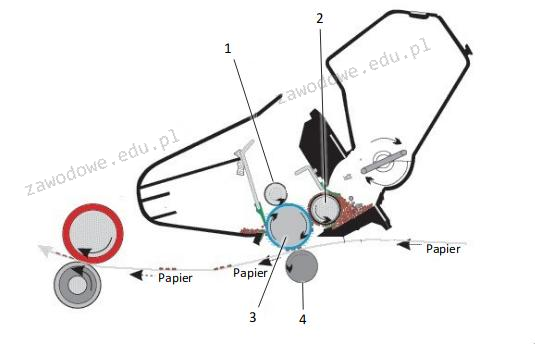

Który z wymienionych elementów stanowi część mechanizmu drukarki igłowej?

Urządzenie pokazane na ilustracji służy do zgrzewania wtyków

Który z protokołów nie działa w warstwie aplikacji modelu ISO/OSI?

Użytkownik chce tak zmodernizować komputer, aby działały na nim gry wymagające DirectX12. Jaki system operacyjny powinien zakupić do modernizowanego komputera, aby wspierał DX12?

Aby oddzielić komputery pracujące w sieci z tym samym adresem IPv4, które są podłączone do przełącznika zarządzalnego, należy przypisać

Analiza uszkodzonych elementów komputera poprzez ocenę stanu wyjściowego układu cyfrowego pozwala na

W dokumentacji powykonawczej dotyczącej fizycznej i logicznej struktury sieci lokalnej powinien znajdować się

Narzędziem służącym do monitorowania efektywności oraz niezawodności w systemach Windows 7, Windows Server 2008 R2 i Windows Vista jest

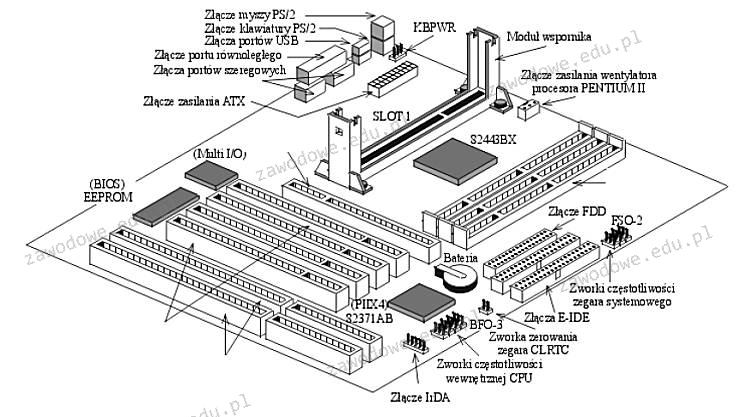

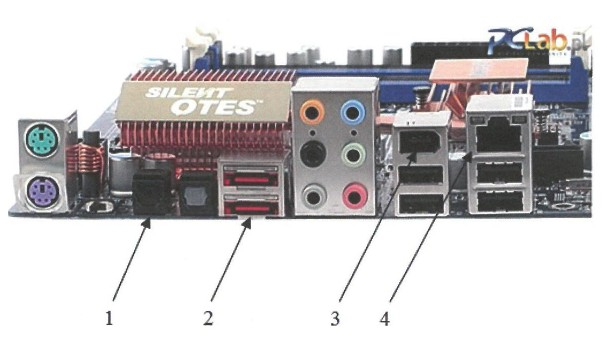

Jakie komponenty są obecne na zaprezentowanej płycie głównej?

Która z anten charakteryzuje się najwyższym zyskiem energetycznym oraz pozwala na nawiązywanie połączeń na dużą odległość?

Które z poniższych poleceń w systemie Linux służy do zmiany uprawnień pliku?

Wskaż usługę, którą należy skonfigurować na serwerze aby blokować ruch sieciowy?

Drukarka, która zapewnia zdjęcia o wysokiej jakości to drukarka

Awaria klawiatury może być spowodowana przez uszkodzenie

Jakim sposobem zapisuje się dane na nośnikach BD-R?

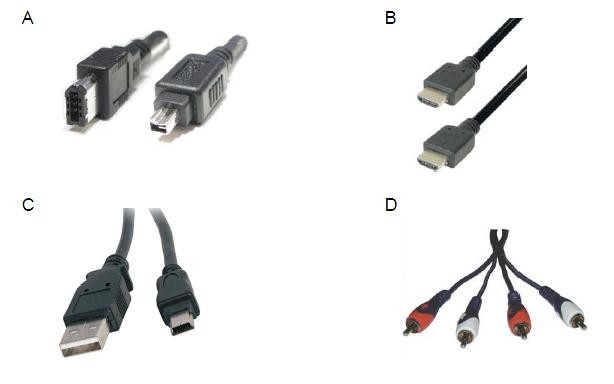

Aby połączyć cyfrową kamerę z interfejsem IEEE 1394 (FireWire) z komputerem, wykorzystuje się kabel z wtykiem zaprezentowanym na fotografii

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Aby przyznać użytkownikowi w systemie Windows możliwość zmiany czasu systemowego, należy skorzystać z narzędzia

Podczas pracy dysk twardy wydaje stukanie, a uruchamianie systemu oraz odczyt danych są znacznie spowolnione. W celu naprawienia tej awarii, po wykonaniu kopii zapasowej danych na zewnętrznym nośniku należy

W specyfikacji głośników komputerowych producent mógł podać informację, że maksymalne pasmo przenoszenia wynosi

Jakie urządzenie jest pokazane na ilustracji?

Jakie medium transmisyjne powinno być użyte do połączenia dwóch punktów dystrybucyjnych oddalonych od siebie o 600m?

Na ilustracji zaprezentowano końcówkę kabla

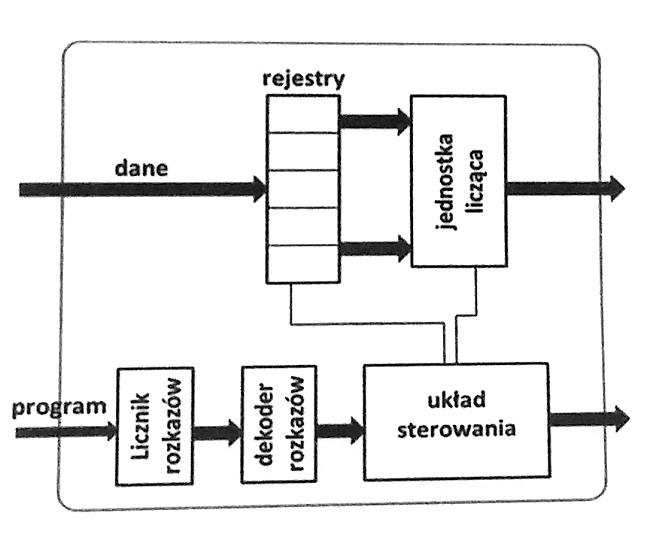

Rejestry przedstawione na diagramie procesora mają zadanie

Jakie narzędzie służy do połączenia pigtaila z włóknami światłowodowymi?

Przedstawiony skaner należy podłączyć do komputera przy użyciu złącza

Jakie oprogramowanie jest zabronione do użytku na sprzęcie instytucji rządowych lub edukacyjnych?

Na schemacie ilustrującym konstrukcję drukarki, w której toner jest nierównomiernie dostarczany do bębna, należy wskazać wałek magnetyczny oznaczony numerem

Użytkownik pragnie ochronić dane na karcie pamięci przed przypadkowym usunięciem. Taką zabezpieczającą cechę oferuje karta

Każdorazowo automatycznie szyfrowany staje się plik, który został zaszyfrowany przez użytkownika za pomocą systemu NTFS 5.0, w momencie

W dokumentacji systemu operacyjnego Windows XP opisano pliki o rozszerzeniu .dll. Czym jest ten plik?

Jakie polecenie w systemach Windows/Linux jest zazwyczaj wykorzystywane do monitorowania trasy pakietów w sieciach IP?

Pamięć oznaczona jako PC3200 nie jest kompatybilna z magistralą

Najskuteczniejszym sposobem na ochronę komputera przed wirusami jest zainstalowanie

Który z portów na zaprezentowanej płycie głównej umożliwia podłączenie zewnętrznego dysku przez interfejs e-SATA?

Na ilustracji zobrazowano

Który z rodzajów rekordów DNS w systemach Windows Server określa alias (inną nazwę) dla rekordu A związanej z kanoniczną (rzeczywistą) nazwą hosta?