Pytanie 1

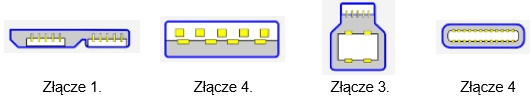

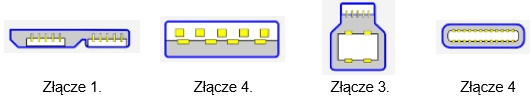

Wskaż kształt złącza USB typu C.

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Wskaż kształt złącza USB typu C.

Jakie będą całkowite wydatki na materiały potrzebne do stworzenia 20 kabli połączeniowych typu patchcord, z których każdy ma długość 1,5m, jeśli cena 1 metra bieżącego kabla wynosi 1zł, a cena wtyku to 50 gr?

AppLocker to funkcjonalność dostępna w systemach Windows Server, która umożliwia

Karta sieciowa w standardzie Fast Ethernet umożliwia przesył danych z maksymalną prędkością

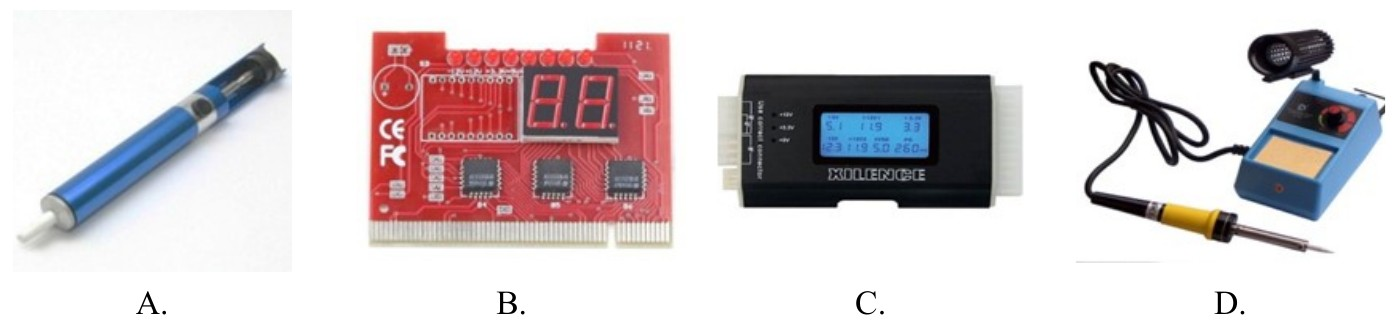

Jakie narzędzie powinno być użyte do zbadania wyników testu POST dla modułów na płycie głównej?

Rysunek obrazuje zasadę działania drukarki

Zaprezentowany komunikat jest rezultatem wykonania następującego polecenia

C:\Windows NT_SERVICE\TrustedInstaller:(F)

NT_SERVICE\TrustedInstaller:(CI)(IO)(F)

ZARZĄDZANIE NT\SYSTEM:(M)

ZARZĄDZANIE NT\SYSTEM:(OI)(CI)(IO)(F)

BUILTIN\Administratorzy:(M)

BUILTIN\Administratorzy:(OI)(CI)(IO)(F)

BUILTIN\Użytkownicy:(RX)

BUILTIN\Użytkownicy:(OI)(CI)(IO)(GR,GE)

TWÓRCA-WŁAŚCICIEL:(OI)(CI)(IO)(F)

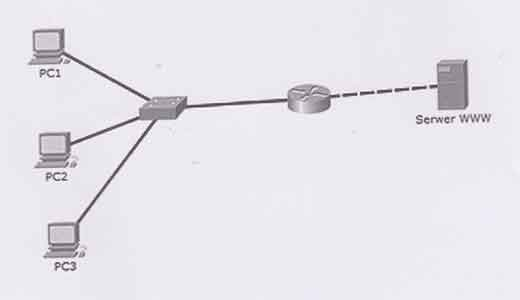

Użytkownicy w sieci lokalnej mogą się komunikować między sobą, lecz nie mają możliwości połączenia z serwerem WWW. Wynik polecenia ping z komputerów do bramy jest pozytywny. Który element sieci nie może być źródłem problemu?

Aby utworzyć kolejną partycję w systemie Windows, można skorzystać z narzędzia

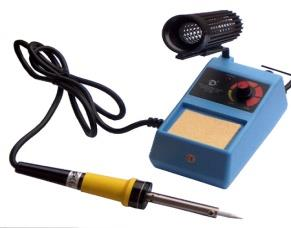

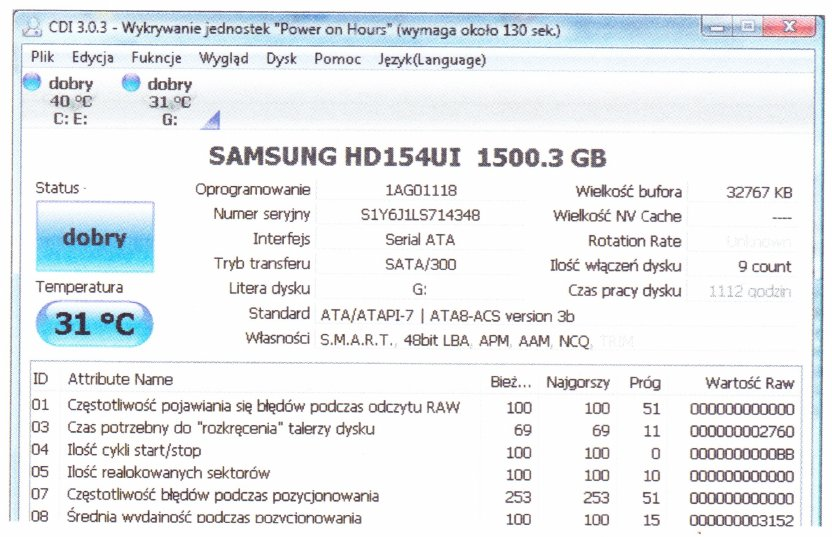

To narzędzie może być wykorzystane do

Jaki parametr powinien być użyty do wywołania komendy netstat, aby pokazać statystykę interfejsu sieciowego (ilość wysłanych oraz odebranych bajtów i pakietów)?

Złącze o rozmiarze ferruli 1,25 to jakie?

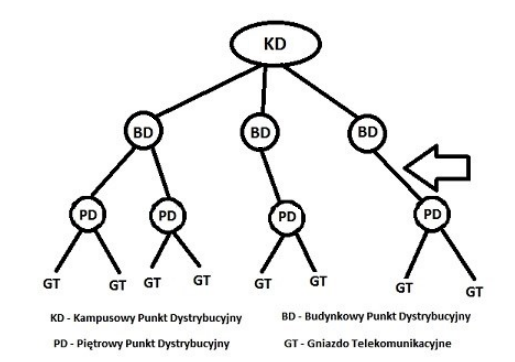

Strzałka na diagramie ilustrującym schemat systemu sieciowego według normy PN-EN 50173 wskazuje na rodzaj okablowania

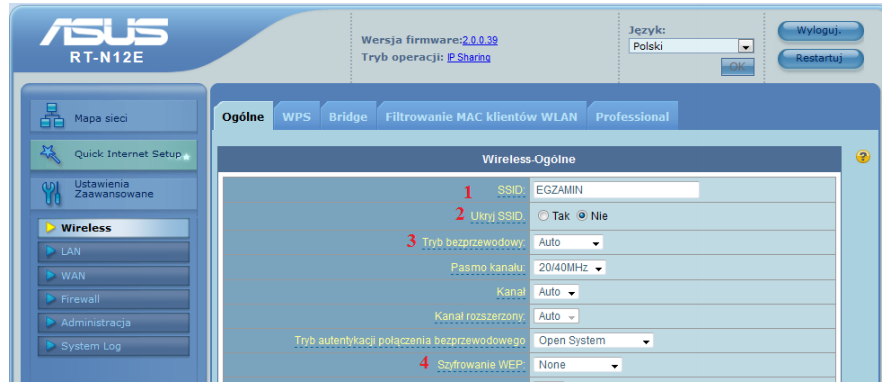

Aby zablokować widoczność identyfikatora sieci Wi-Fi, konieczne jest dokonanie zmian w ustawieniach rutera w sekcji oznaczonej numerem

Jakie oznaczenie powinien mieć komputer, aby mógł zostać sprzedany na terenie Polski, zgodnie z Dyrektywami Rady Europy?

Na ilustracji zaprezentowane jest urządzenie, które to

Który protokół z warstwy aplikacji reguluje przesyłanie wiadomości e-mail?

Aby poprawić bezpieczeństwo zasobów sieciowych, administrator sieci komputerowej w firmie został zobowiązany do podziału istniejącej lokalnej sieci komputerowej na 16 podsieci. Pierwotna sieć miała adres IP 192.168.20.0 z maską 255.255.255.0. Jaką maskę sieci powinien zastosować administrator?

Zgodnie z normą PN-EN 50173, minimalna liczba punktów rozdzielczych, które należy zainstalować, wynosi

Jakie informacje można uzyskać dzięki programowi Wireshark?

Aby oczyścić zablokowane dysze kartridża drukarki atramentowej, co należy zrobić?

W jakim systemie jest przedstawiona liczba 1010(o)?

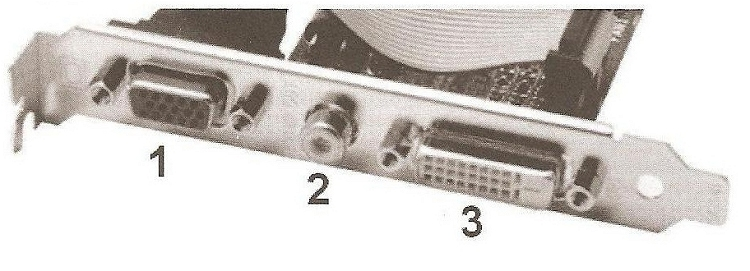

Na ilustracji pokazano porty karty graficznej. Które złącze jest cyfrowe?

W systemie Linux komenda tty pozwala na

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Najczęstszym powodem, dla którego toner rozmazuje się na wydrukach z drukarki laserowej, jest

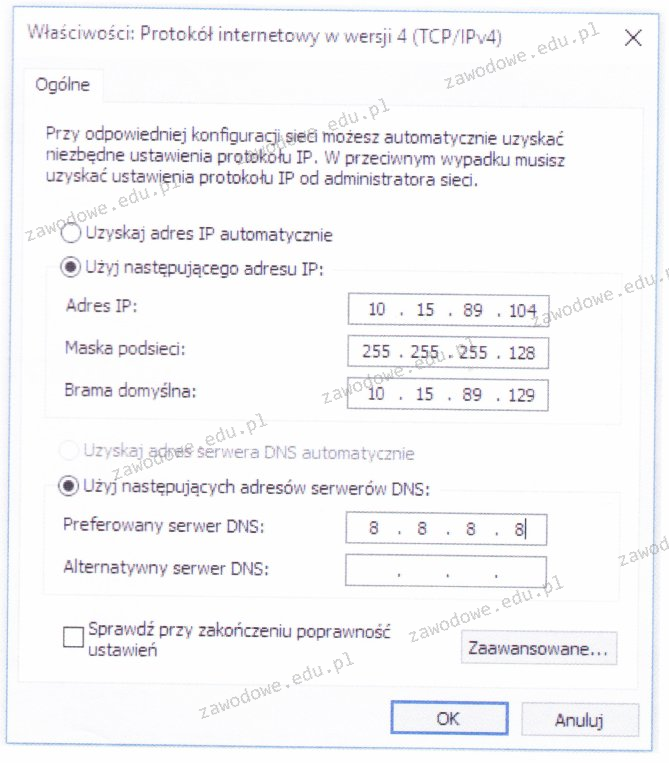

Schemat ilustruje ustawienia karty sieciowej dla urządzenia z adresem IP 10.15.89.104/25. Można z niego wywnioskować, że

Notacja #108 oznacza zapis liczby w systemie

Który przyrząd należy wykorzystać do uzyskania wyników testu POST dla modułów płyty głównej?

Jaką rolę serwera trzeba zainstalować w systemach z linii Windows Server, aby mogła zostać utworzona nowa strona FTP?

Jak wygląda maska dla adresu IP 92.168.1.10/8?

W celu doboru właściwej aktualizacji oprogramowania dla punktu dostępowego można skorzystać z identyfikacji

W systemach operacyjnych Windows konto użytkownika, które ma najwyższe domyślne uprawnienia, należy do grupy

Wtyczka zaprezentowana na fotografii stanowi element obwodu elektrycznego zasilającego

Jakie jest oznaczenie sieci, w której funkcjonuje host o IP 10.10.10.6 klasy A?

Które stwierdzenie opisuje profil tymczasowy użytkownika?

Na ilustracji zaprezentowano system monitorujący

W ustawieniach haseł w systemie Windows Server została dezaktywowana możliwość wymogu dotyczącego złożoności hasła. Z jakiej minimalnej liczby znaków powinno składać się hasło użytkownika?

Jakie protokoły przesyłają cykliczne kopie tablic routingu do sąsiadującego rutera i NIE ZAWIERAJĄ pełnych informacji o dalekich ruterach?

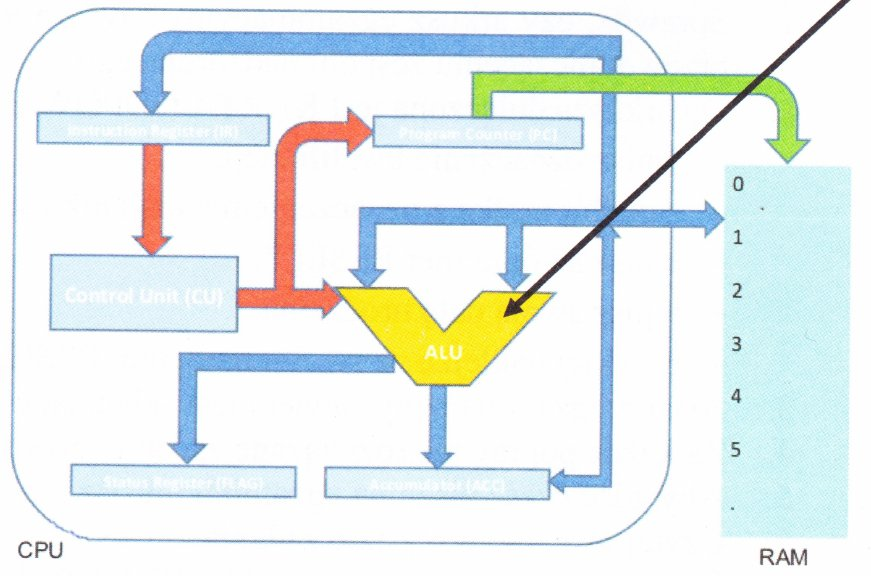

Na diagramie mikroprocesora zidentyfikowany strzałką blok odpowiada za