Pytanie 1

GRUB, LILO, NTLDR to

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

GRUB, LILO, NTLDR to

Zakres operacji we/wy dla kontrolera DMA w notacji heksadecymalnej wynosi 0094-009F, a w systemie dziesiętnym?

Jakie parametry można śledzić w przypadku urządzenia przy pomocy S.M.A.R.T.?

Ustal rozmiar klastra na podstawie zamieszczonego fragmentu komunikatu systemu WINDOWS, który pojawia się po zakończeniu działania programu format a:

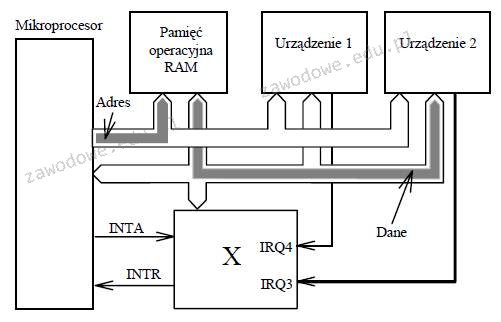

Na przedstawionym schemacie blokowym fragmentu systemu mikroprocesorowego, co oznacza symbol X?

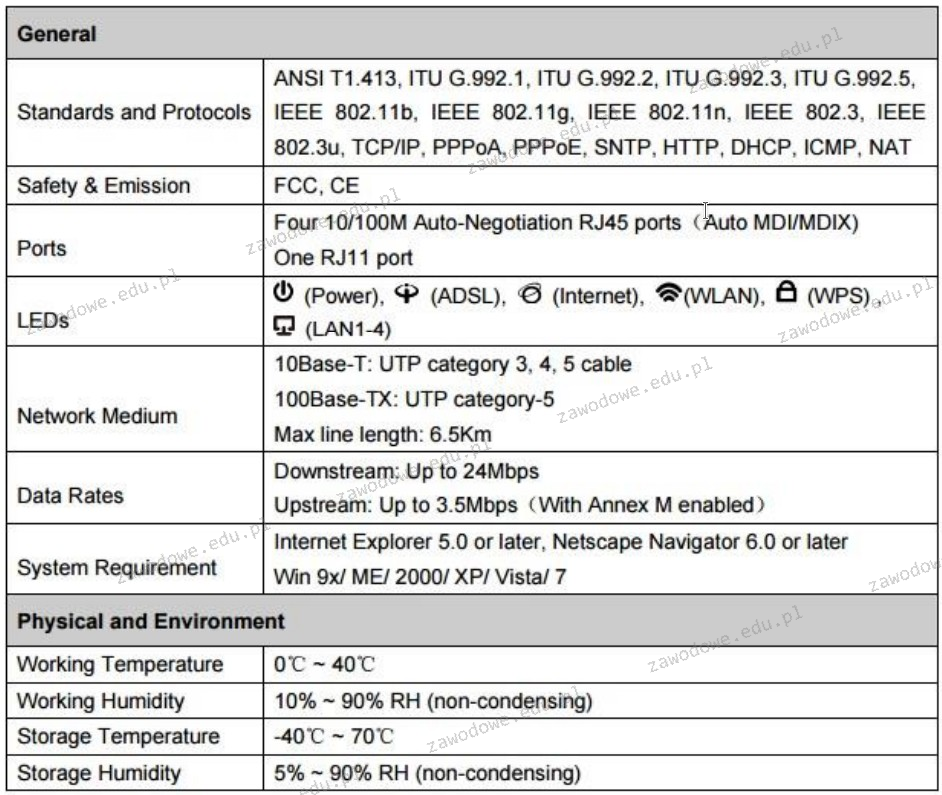

Przedstawiona specyfikacja techniczna odnosi się do

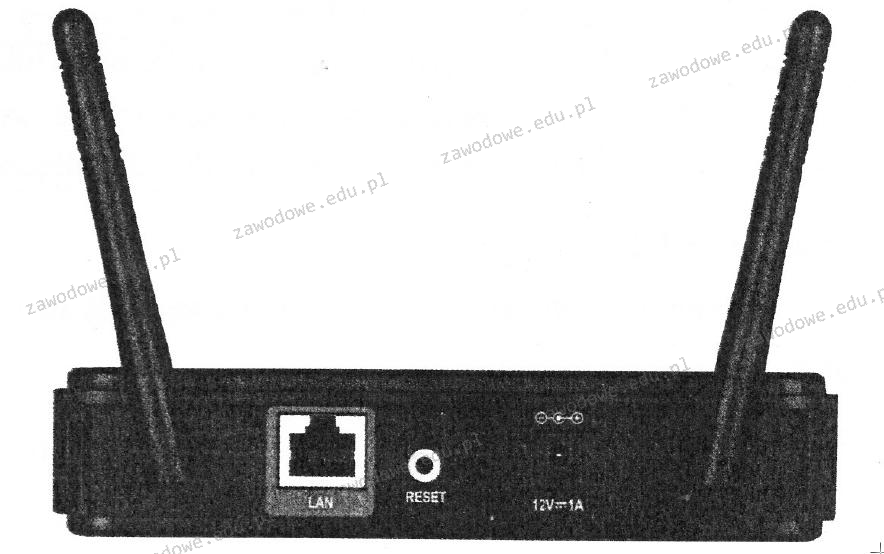

Jakie urządzenie zostało pokazane na ilustracji?

Urządzenie typu Plug and Play, które jest ponownie podłączane do komputera, jest identyfikowane na podstawie

Aktywacja opcji OCR podczas ustawiania skanera umożliwia

Podczas zmiany ustawień rejestru Windows w celu zapewnienia bezpieczeństwa operacji, na początku należy

Jakie czynności należy wykonać, aby przygotować nowego laptopa do użytkowania?

Jaką rolę należy przypisać serwerowi z rodziny Windows Server, aby mógł świadczyć usługi rutingu?

Wskaż złącze żeńskie o liczbie pinów 24 lub 29, które jest w stanie przesyłać skompresowany cyfrowy sygnał do monitora?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Gdy chce się, aby jedynie wybrane urządzenia mogły uzyskiwać dostęp do sieci WiFi, należy w punkcie dostępowym

Wskaż aplikację w systemie Linux, która służy do kompresji plików.

Ataki na systemy komputerowe, które odbywają się poprzez podstępne pozyskiwanie od użytkowników ich danych osobowych, często wykorzystywane są w postaci fałszywych komunikatów z różnych instytucji lub od dostawców usług e-płatności i innych znanych organizacji, to

Na rysunku ukazany jest diagram blokowy zasilacza

Algorytm wykorzystywany do weryfikacji, czy ramka Ethernet jest wolna od błędów, to

Do monitorowania aktywnych połączeń sieciowych w systemie Windows służy polecenie

Autor zamieszczonego oprogramowania zezwala na jego bezpłatne używanie jedynie w przypadku

| Ancient Domains of Mystery | |

|---|---|

| Autor | Thomas Biskup |

| Platforma sprzętowa | DOS, OS/2, Macintosh, Microsoft Windows, Linux |

| Pierwsze wydanie | 23 października 1994 |

| Aktualna wersja stabilna | 1.1.1 / 20 listopada 2002 r. |

| Aktualna wersja testowa | 1.2.0 Prerelease 18 / 1 listopada 2013 |

| Licencja | postcardware |

| Rodzaj | roguelike |

Aby przywrócić zgubione dane w systemach z rodziny Windows, konieczne jest użycie polecenia

Zgodnie z normą EIA/TIA T568B, żyły pary odbiorczej w skrętce są pokryte izolatorem w kolorze

Aby odzyskać dane ze sformatowanego dysku twardego, należy wykorzystać program

Po wykonaniu eksportu klucza HKCR zostanie zapisana kopia rejestru, zawierająca informacje dotyczące konfiguracji

Która z wymienionych właściwości kabla koncentrycznego RG-58 sprawia, że nie jest on obecnie używany do tworzenia lokalnych sieci komputerowych?

Aby użytkownicy lokalnej sieci mogli korzystać z przeglądarek do odwiedzania stron WWW za pomocą protokołów HTTP i HTTPS, brama internetowa musi umożliwiać ruch na portach

Industry Standard Architecture to standard magistrali, który określa, że szerokość szyny danych wynosi:

W oznaczeniu procesora INTEL CORE i7-4790 liczba 4 wskazuje na

Brak odpowiedzi na to pytanie.

Które narzędzie jest przeznaczone do lekkiego odgięcia blachy obudowy komputera oraz zamocowania śruby montażowej w trudno dostępnym miejscu?

Brak odpowiedzi na to pytanie.

Jaka liczba hostów może być zaadresowana w podsieci z adresem 192.168.10.0/25?

Brak odpowiedzi na to pytanie.

Jaka będzie suma liczb binarnych 1010 oraz 111, gdy przeliczymy ją na system dziesiętny?

Brak odpowiedzi na to pytanie.

Który protokół służy do wymiany danych o trasach oraz dostępności sieci pomiędzy routerami w ramach tego samego systemu autonomicznego?

Brak odpowiedzi na to pytanie.

Jaką rolę pełni usługa NAT działająca na ruterze?

Brak odpowiedzi na to pytanie.

Jakie protokoły są używane w komunikacji między hostem a serwerem WWW po wpisaniu URL w przeglądarkę internetową hosta?

Brak odpowiedzi na to pytanie.

Diody LED RGB funkcjonują jako źródło światła w różnych modelach skanerów

Brak odpowiedzi na to pytanie.

Który z poniższych adresów IP należy do grupy C?

Brak odpowiedzi na to pytanie.

Jaki protokół umożliwia terminalowe połączenie zdalne z urządzeniami, zapewniając przy tym transfer danych w sposób zaszyfrowany?

Brak odpowiedzi na to pytanie.

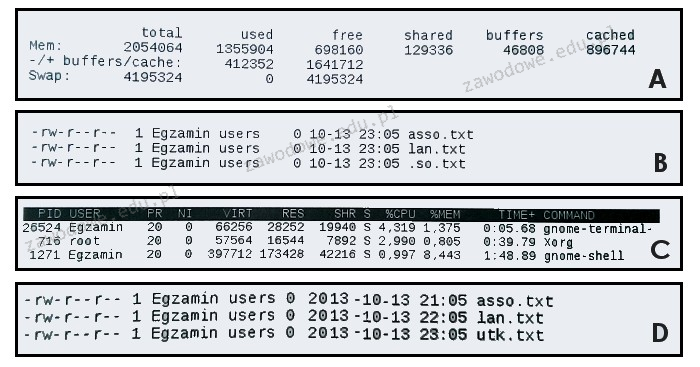

Wynik wykonania polecenia ```ls -l``` w systemie Linux przedstawia poniższy rysunek

Brak odpowiedzi na to pytanie.

Na ilustracji przedstawiono tylną stronę

Brak odpowiedzi na to pytanie.