Pytanie 1

Które urządzenie końcowe w cyfrowych sieciach z integracją usług nie posiada styku zgodnego z zaleceniami dotyczącymi ISDN?

Wynik: 17/40 punktów (42,5%)

Wymagane minimum: 20 punktów (50%)

Które urządzenie końcowe w cyfrowych sieciach z integracją usług nie posiada styku zgodnego z zaleceniami dotyczącymi ISDN?

W nowych biurowych pomieszczeniach rachunkowych konieczne jest zainstalowanie sieci strukturalnej. Wykonawca oszacował koszty materiałów na 2 800 zł brutto, robocizny na 2 000 zł brutto oraz narzut od sumy łącznej na poziomie 10%. Jaką sumę brutto zapłaci klient za realizację sieci?

Który z protokołów służy jako protokół sygnalizacyjny w technologii VoIP?

Jaki numer portu jest standardowo przypisany do protokołu SIP?

Gdy użytkownik wprowadza adres URL w przeglądarce, jaki protokół jest używany do przetłumaczenia tego adresu na adres IP?

Ile urządzeń komputerowych można połączyć kablem UTP Cat 5e z routerem, który dysponuje 4 portami RJ45, 1 portem RJ11, 1 portem USB oraz 1 portem PWR?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

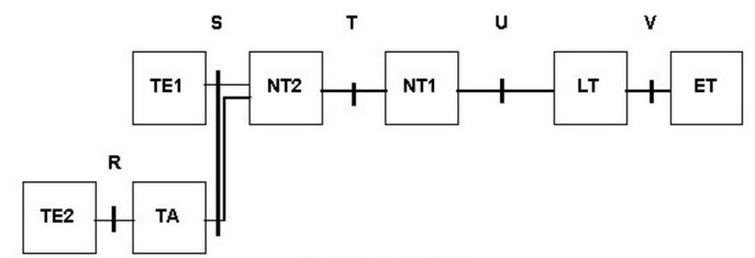

Przedstawiony na rysunku symbol oznacza pole komutacyjne

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

W jakiej sieci telekomunikacyjnej wykorzystano komutację komórek?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Utworzenie fizycznego łącza transmisyjnego między abonentami, przed rozpoczęciem przesyłania danych, jest wymagane w przypadku komutacji

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakie znaczenie ma pojęcie "hotspot"?

Którą sekwencją klawiszy ustawia się w telefaksie tonowy sposób wybierania?

| Funkcja | Kod funkcji | Możliwości wyboru |

|---|---|---|

| Zmiana długości nagrania dla wiadomości przychodzących (tylko model KX-FP218) | [#][1][0] | [0] "TYLKO POWIT.": Urządzenie odtwarza powitanie, ale nie nagrywa żadnych wiadomości przychodzących. [1] "1 MINUTA": 1 minuta [2] "2 MINUTY": 2 minuty [3] "3 MINUTY" (domyślnie): 3 minuty |

| Drukowanie raportu transmisji | [#][0][4] | [0] "WYŁĄCZONY": Raporty transmisji nie będą drukowane. [1] "WŁĄCZONY": Raport transmisji będzie drukowany po każdej transmisji. [2] "BŁĄD" (domyślnie): Raport transmisji będzie drukowany tylko wtedy, jeżeli transmisja była nieudana. |

| Ustawienie sposobu wybierania | [#][1][3] | Jeżeli nie udaje się uzyskać połączenia, zmień ustawienie sposobu wybierania. [1] "IMPULSOWE": Wybieranie impulsowe. [2] "TONOWE" (domyślnie): Wybieranie tonowe. |

| Ustawianie dzwonka | [#][1][7] | [1] "TON 1" (domyślnie) [2] "TON 2" [3] "TON 3" |

Aktywacja mikrotelefonu przez użytkownika rozpoczynającego połączenie w publicznej sieci telefonicznej z komutacją jest oznaczana przepływem prądu przez pętlę abonencką

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

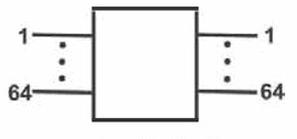

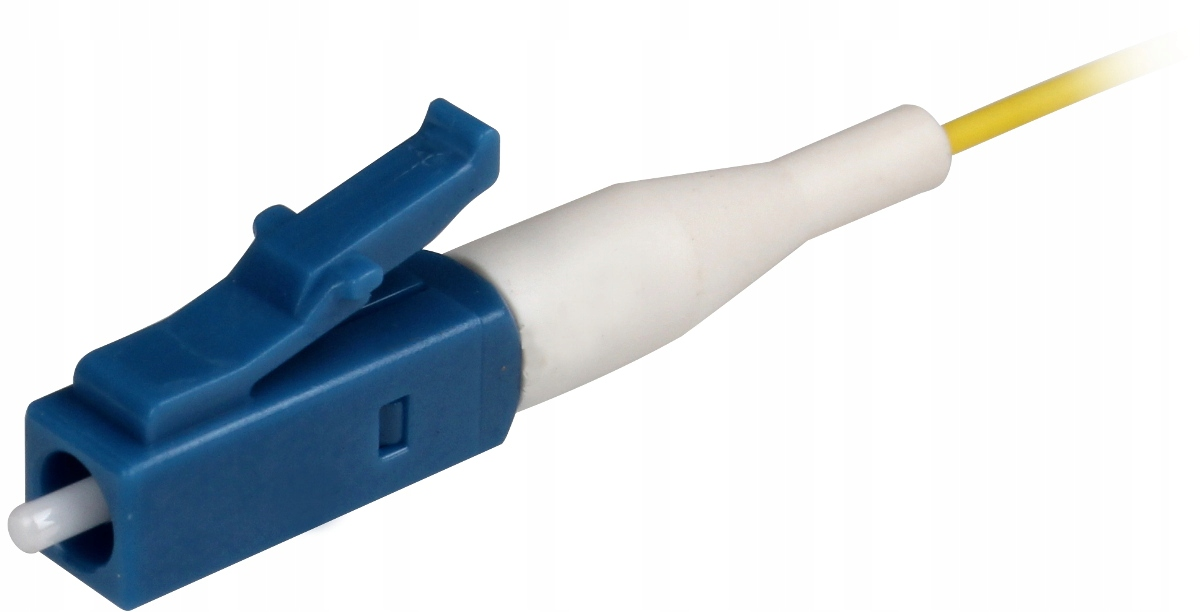

Którego typu złącze światłowodowe zostało przedstawione na rysunku?

Według standardu 100Base-T maksymalna długość segmentu wynosi?

Który rodzaj złącza światłowodowego (kolor niebieski) przedstawia rysunek?

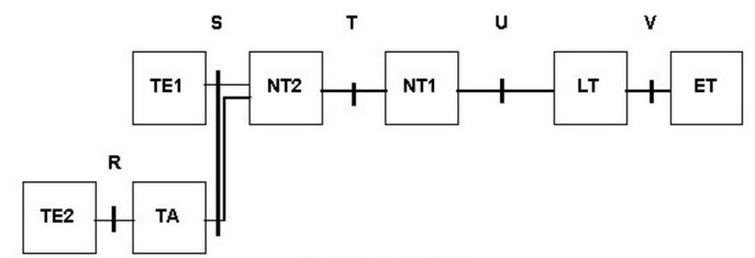

Do styku R w strukturze dostępowej sieci cyfrowej ISDN można podłączyć

Jakie medium transmisyjne jest stosowane w sieciach LAN do przesyłania danych z prędkością 1Gbps na odległość przekraczającą 500 m?

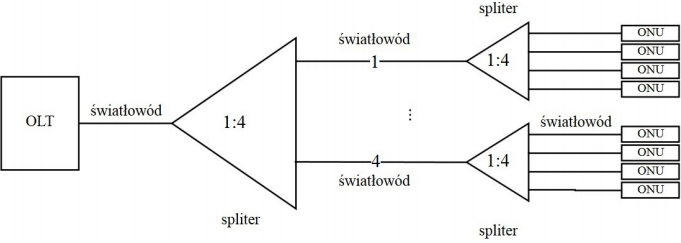

Na rysunku przedstawiono schemat blokowy sieci

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakie medium wykorzystuje się do przesyłania sygnałów na znaczne odległości bez użycia urządzeń do regeneracji sygnału?

Suma kontrolna umieszczona w ramce ma na celu

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Z zamieszczonego fragmentu dokumentacji technicznej modułu ISDN centrali abonenckiej wynika, że pracuje on w standardzie

| Nominalne napięcie zasilania | 12V DC |

| Maksymalny pobór prądu | 500mA |

| Złącza: | złącze cyfrowe 2B+D |

| złącze analogowe do podłączenia analogowego urządzenia abonenckiego | |

| Protokoły: | DSS1 (Euro ISDN) V.110 |

| Zakres temperatur pracy: | +5° do +35°C |

| Masa | 1,03kg |

Serwer, który przyjmuje polecenia SIP od klientów i przekazuje odpowiedzi kierujące ich do innych zestawów adresów SIP, to serwer

Na stanowisku komputerowym szerokość oraz głębokość blatu powinny umożliwiać umieszczenie klawiatury z zachowaniem odpowiedniej przestrzeni pomiędzy klawiaturą a przednią krawędzią blatu. Ta odległość musi wynosić

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Który typ macierzy RAID zapewnia tzw. mirroring dysków?

Modulacja amplitudy impulsowej jest określana skrótem

Który z wymienionych algorytmów szyfrowania nie korzysta z kluczy szyfrowania i jest wykorzystywany w sieciach VPN?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Tor transmisyjny o długości 3 km składa się z 3 segmentów kabla światłowodowego. Tłumienność jednostkowa zastosowanego światłowodu wynosi 0,2 dB/km. Jakie jest całkowite tłumienie toru, uwzględniając, że w miejscu spawu tłumienie wynosi 0,01 dB?

Aby zrealizować telekomunikacyjną sieć abonencką w budynku wielorodzinnym, konieczne jest użycie kabla

Zestaw urządzeń, który obejmuje łącznicę, przełącznicę oraz urządzenia do badań i zasilania to