Pytanie 1

Jak nazywa się metoda, która pozwala na nawiązanie asynchronicznego połączenia między klientem a serwerem oraz umożliwia wymianę danych bez przeładowania całej strony WWW?

Wynik: 2/40 punktów (5,0%)

Wymagane minimum: 20 punktów (50%)

Jak nazywa się metoda, która pozwala na nawiązanie asynchronicznego połączenia między klientem a serwerem oraz umożliwia wymianę danych bez przeładowania całej strony WWW?

Jakie jest zadanie poniższej pętli? ```int x = 0; while (x < 10) { mojeKsiazki[x] = new Ksiazka(); x++; }```

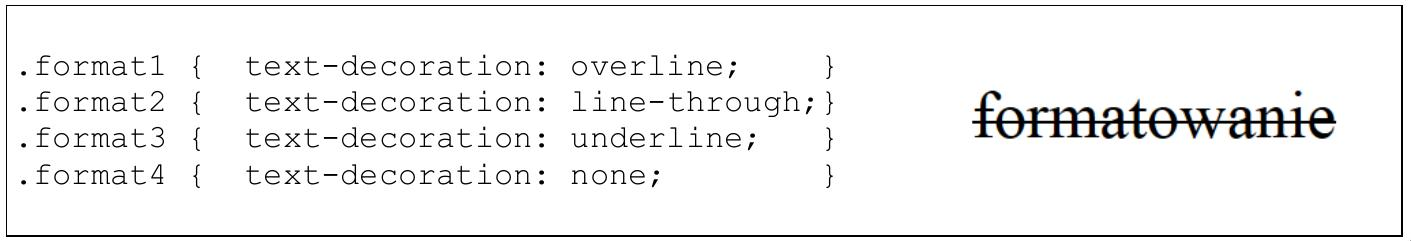

W kodzie CSS stworzono cztery klasy stylizacji, które zostały wykorzystane do formatowania akapitów. Efekt widoczny na ilustracji uzyskano dzięki zastosowaniu klasy o nazwie

Zapytanie MySQL przedstawione poniżej ma na celu

ALTER TABLE ksiazki MODIFY tytul VARCHAR(100) NOT NULL;

Który efekt został zaprezentowany na filmie?

Obiektem w bazie danych, który wykorzystywany jest do podsumowywania, prezentacji oraz drukowania danych, jest

Brak odpowiedzi na to pytanie.

W ramce przedstawiono właściwości pliku graficznego:

| Wymiary: | 4272 x 2848px |

| Rozdzielczość: | 72 dpi |

| Format: | JPG |

Brak odpowiedzi na to pytanie.

Jakie zapytanie pozwoli Administratorowi cofnąć uprawnienia do przeglądania oraz modyfikacji danych w bazie gazeta dla użytkownika redaktor?

Brak odpowiedzi na to pytanie.

Który z poniższych fragmentów kodu HTML5 zostanie uznany za niepoprawny przez walidator HTML?

Brak odpowiedzi na to pytanie.

Jaki jest prawidłowy sposób deklaracji funkcji w języku JavaScript?

Brak odpowiedzi na to pytanie.

Użytkownik Jan będzie miał możliwość realizacji

GRANT ALL PRIVILEGES ON dane.* TO 'Jan'@'localhost';

Brak odpowiedzi na to pytanie.

Jak nazywa się organizacja odpowiedzialna za wyznaczanie standardów dla języka HTML?

Brak odpowiedzi na to pytanie.

Który program komputerowy przekłada kod źródłowy, stworzony w określonym języku programowania, na język maszyny?

Brak odpowiedzi na to pytanie.

Który z wariantów znacznika jest poprawny pod względem użytych atrybutów?

Brak odpowiedzi na to pytanie.

W aplikacji PHP, która zarządza bazą danych, aby uzyskać numer błędu oraz jego opis po dokonaniu jakiejkolwiek operacji, jakie funkcje powinny być wykorzystane?

Brak odpowiedzi na to pytanie.

W jaki sposób, stosując język PHP można usunąć ciasteczko o nazwie ciastko?

Brak odpowiedzi na to pytanie.

Pokazane pole input pozwala na

<input type = "checkbox" name = "text1" value = "text2">

Brak odpowiedzi na to pytanie.

Dostosowanie wyglądu witryny do indywidualnych preferencji użytkownika oraz jego identyfikacja w systemie są możliwe dzięki mechanizmowi

Brak odpowiedzi na to pytanie.

W CSS, aby określić typ czcionki, powinno się zastosować właściwość

Brak odpowiedzi na to pytanie.

W języku JavaScript, aby zmodyfikować wartość atrybutu znacznika HTML, po uzyskaniu obiektu przez metodę getElementById, należy zastosować

Brak odpowiedzi na to pytanie.

W języku PHP zapis $b++ jest równoważny zapisowi

Brak odpowiedzi na to pytanie.

Aby przekształcić tekst "ala ma psa" na "ALA MA PSA", konieczne jest zastosowanie funkcji w PHP

Brak odpowiedzi na to pytanie.

Jaką wartość wyświetli standardowe wyjście dla podanego w ramce fragmentu kodu w języku C++?

Brak odpowiedzi na to pytanie.

Jakie imiona spełniają warunki klauzuli LIKE w podanym zapytaniu?

SELECT imie FROM mieszkancy WHERE imie LIKE '_r%';

Brak odpowiedzi na to pytanie.

Brak odpowiedzi na to pytanie.

W języku PHP zapis // służy do

Brak odpowiedzi na to pytanie.

Jakiego elementu HTML brakuje, aby walidator HTML zgłosił ostrzeżenie lub błąd?

Brak odpowiedzi na to pytanie.

Jak nazywa się metoda, która pozwala na nawiązanie asynchronicznego połączenia klienta z serwerem oraz umożliwia wymianę danych bez konieczności przeładowania całej strony WWW?

Brak odpowiedzi na to pytanie.

Jak wygląda prawidłowy zapis samozamykającego się znacznika w zgodzie ze standardem języka XHTML, który odpowiada za łamanie linii?

Brak odpowiedzi na to pytanie.

Z którego z pól klasy

class Dane { public $a; private $b; protected $c; }będzie można uzyskać dostęp z zewnątrz przy użyciu obiektu stworzonego jako instancja tej klasy?

Brak odpowiedzi na to pytanie.

Który z przedstawionych obrazów ma zastosowany poniższy styl CSS?

|

Brak odpowiedzi na to pytanie.

Który z poniższych znaczników jest częścią sekcji <head> dokumentu HTML?

Brak odpowiedzi na to pytanie.

Czego nie należy brać pod uwagę przy zabezpieczaniu serwera bazy danych przed atakami hakerskimi?

Brak odpowiedzi na to pytanie.

W bazie danych znajduje się tabela pracownicy z kolumnami: id, imie, nazwisko, pensja. W nowym roku zdecydowano o podwyżce pensji dla wszystkich pracowników o 100 zł. Ta aktualizacja w bazie danych powinna mieć formę

Brak odpowiedzi na to pytanie.

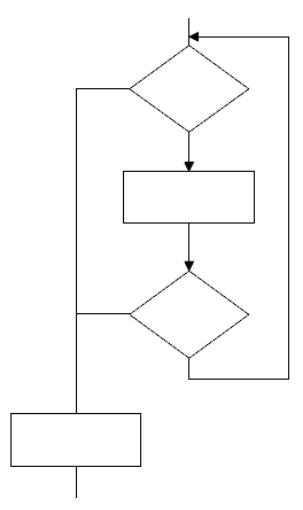

W analizowanym fragmencie algorytmu wykorzystano

Brak odpowiedzi na to pytanie.

W programie napisanym w języku C++ należy wczytać zmienną całkowitą o nazwie liczba i wyświetlić ją tylko w przypadku, gdy przyjmuje trzycyfrowe wartości parzyste. Instrukcja warunkowa, która to sprawdza, powinna być oparta na wyrażeniu logicznym

Brak odpowiedzi na to pytanie.

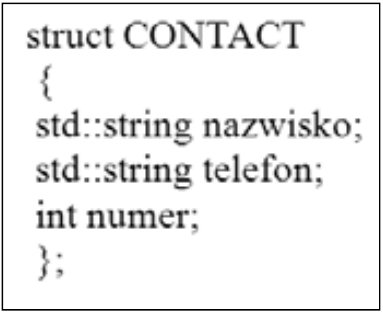

Jakie znaczenie ma przedstawiony fragment kodu w języku C++?

Brak odpowiedzi na to pytanie.

W systemie MySQL należy użyć polecenia REVOKE, aby odebrać użytkownikowi anna możliwość wprowadzania zmian tylko w definicji struktury bazy danych. Odpowiednie polecenie do zrealizowania tej operacji ma formę

Brak odpowiedzi na to pytanie.

Używając polecenia BACKUP LOG w MS SQL Server, można

Brak odpowiedzi na to pytanie.

Który z parametrów obiektu graficznego zmieni się po dostosowaniu wartości kanału alfa?

Brak odpowiedzi na to pytanie.