Pytanie 1

Aby chronić lokalną sieć komputerową przed atakami typu Smurf pochodzącymi z Internetu, należy zainstalować oraz właściwie skonfigurować

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Aby chronić lokalną sieć komputerową przed atakami typu Smurf pochodzącymi z Internetu, należy zainstalować oraz właściwie skonfigurować

Adres IP (ang. Internet Protocol Address) to

Mechanizm limitów dyskowych, pozwalający zarządzać wykorzystaniem przez użytkowników zasobów dyskowych, jest określany jako

Który z protokołów przesyła pakiety danych użytkownika bez zapewnienia ich dostarczenia?

Maksymalny promień zgięcia przy montażu kabla U/UTP kategorii 5E powinien wynosić

Planowana sieć przypisana jest do klasy C. Sieć została podzielona na 4 podsieci, w których każda z nich obsługuje 62 urządzenia. Która z wymienionych masek będzie odpowiednia do realizacji tego zadania?

Jakie są właściwe przewody w wtyku RJ-45 według standardu TIA/EIA-568 dla konfiguracji typu T568B?

Jaka jest kolejność przewodów we wtyku RJ45 zgodnie z sekwencją połączeń T568A?

| Kolejność 1 | Kolejność 2 | Kolejność 3 | Kolejność 4 |

| 1. Biało-niebieski 2. Niebieski 3. Biało-brązowy 4. Brązowy 5. Biało-zielony 6. Zielony 7. Biało-pomarańczowy 8. Pomarańczowy | 1. Biało-pomarańczowy 2. Pomarańczowy 3. Biało-zielony 4. Niebieski 5. Biało-niebieski 6. Zielony 7. Biało-brązowy 8. Brązowy | 1. Biało-brązowy 2. Brązowy 3. Biało-pomarańczowy 4. Pomarańczowy 5. Biało-zielony 6. Niebieski 7. Biało-niebieski 8. Zielony | 1. Biało-zielony 2. Zielony 3. Biało-pomarańczowy 4. Niebieski 5. Biało-niebieski 6. Pomarańczowy 7. Biało-brązowy 8. Brązowy |

Jaki argument komendy ipconfig w systemie Windows przywraca konfigurację adresów IP?

Najbardziej efektywnym sposobem dodania skrótu do danego programu na pulpitach wszystkich użytkowników w domenie jest

Którego z poniższych zadań nie wykonują serwery plików?

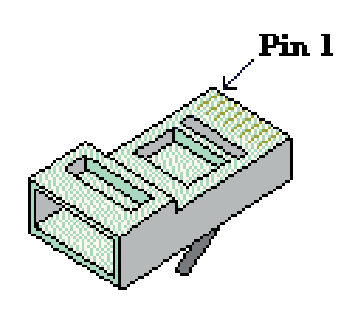

Do zakończenia kabla skręcanego wtykiem 8P8C wykorzystuje się

Jaką funkcję punkt dostępu wykorzystuje do zabezpieczenia sieci bezprzewodowej, aby jedynie urządzenia z określonymi adresami fizycznymi mogły się z nią połączyć?

Jakie kanały powinno się wybrać dla trzech sieci WLAN 2,4 GHz, aby zredukować ich wzajemne zakłócenia?

Zgodnie z normą EN-50173, klasa D skrętki komputerowej obejmuje zastosowania wykorzystujące zakres częstotliwości

Jakie protokoły są częścią warstwy transportowej w modelu ISO/OSI?

Jaki jest prefiks lokalnego adresu dla łącza (Link-Local Address) w IPv6?

Z jakiego powodu adres 192.168.100.127 nie może zostać przypisany jako adres komputera w sieci 192.168.100.0/25?

Jak można zidentyfikować przeciążenie w sieci lokalnej LAN?

Jakie polecenie pozwoli na wyświetlenie ustawień interfejsu sieciowego w systemie Linux?

Jakie oprogramowanie odpowiada za funkcję serwera DNS w systemie Linux?

Firma Dyn, której serwery DNS zostały poddane atakowi, potwierdziła, że część incydentu …. miała miejsce z wykorzystaniem różnych urządzeń podłączonych do sieci. Ekosystem kamer, czujników oraz kontrolerów, nazywany ogólnie „Internetem rzeczy”, został wykorzystany przez przestępców jako botnet – sieć maszyn-zombie. Dotychczas rolę tę w większości pełniły głównie komputery. Cytat ten opisuje atak typu

Który z poniższych adresów jest adresem prywatnym zgodnym z dokumentem RFC 1918?

Administrator zauważył wzmożony ruch w sieci lokalnej i podejrzewa incydent bezpieczeństwa. Które narzędzie może pomóc w identyfikacji tego problemu?

W systemie Windows narzędzie do zarządzania skryptami wiersza poleceń, które pozwala na przeglądanie lub zmianę konfiguracji sieciowej komputera, który jest włączony, to

Jaką rolę należy zainstalować na serwerze, aby umożliwić centralne zarządzanie stacjami roboczymi w sieci obsługiwanej przez Windows Serwer?

Zestaw zasad do filtrowania ruchu w routerach to

Użytkownik, którego profil jest tworzony przez administratora systemu i przechowywany na serwerze, ma możliwość logowania na każdym komputerze w sieci oraz modyfikacji ustawień. Jak nazywa się ten profil?

Która z warstw modelu ISO/OSI określa protokół IP (Internet Protocol)?

Instalator jest w stanie zamontować 5 gniazd w ciągu jednej godziny. Ile wyniesie całkowity koszt materiałów i instalacji 20 natynkowych gniazd sieciowych, jeśli cena jednego gniazda to 5,00 zł, a stawka za roboczogodzinę instalatora wynosi 30,00 zł?

Punkty abonenckie są rozmieszczone w równych odstępach, do nawiązania połączenia z najbliższym punktem wymagane jest 4 m kabla, a z najdalszym - 22 m. Koszt zakupu 1 m kabla wynosi 1 zł. Jaką kwotę trzeba przeznaczyć na zakup kabla UTP do połączenia 10 podwójnych gniazd abonenckich z punktem dystrybucyjnym?

Jaki adres wskazuje, że komputer jest częścią sieci o adresie IP 192.168.10.64/26?

Który z poniższych adresów jest adresem IP typu prywatnego?

Który element zabezpieczeń znajduje się w pakietach Internet Security (IS), ale nie występuje w programach antywirusowych (AV)?

Aby uzyskać sześć podsieci z sieci o adresie 192.168.0.0/24, co należy zrobić?

Brak odpowiedzi na to pytanie.

Które z poniższych urządzeń pozwala na bezprzewodowe łączenie się z siecią lokalną opartą na kablu?

Jakie ograniczenie funkcjonalne występuje w wersji Standard systemu Windows Server 2019?

Aby w systemie Windows dodać użytkownika jkowalski do grupy lokalnej pracownicy należy wykonać polecenie

Jakie jest adres rozgłoszeniowy (broadcast) dla hosta z adresem IP 192.168.35.202 oraz 26-bitową maską?

Administrator sieci planuje zapisać konfigurację urządzenia Cisco na serwerze TFTP. Jakie polecenie powinien wydać w trybie EXEC?