Pytanie 1

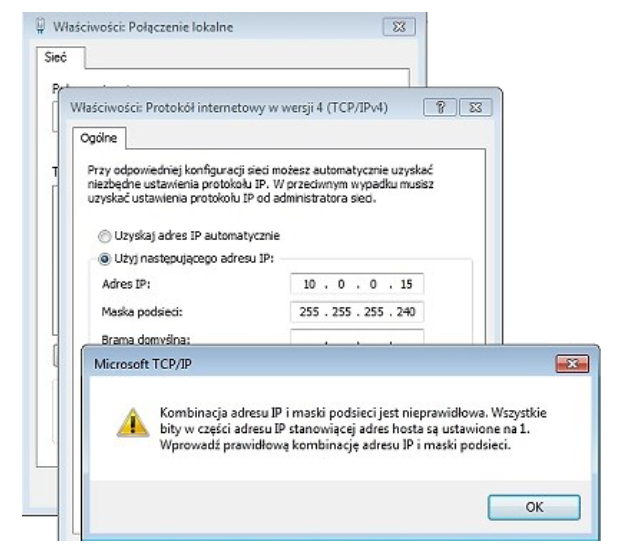

Na ilustracji widoczny jest komunikat, który pojawia się po wprowadzeniu adresu IP podczas ustawiania połączenia sieciowego na komputerze. Adres IP podany przez administratora to adres IP

Brak odpowiedzi na to pytanie.

Adres IP rozgłoszeniowy to specjalny adres używany w sieciach komputerowych do wysyłania pakietów do wszystkich hostów w danej podsieci jednocześnie. W przypadku adresu IPv4 adres rozgłoszeniowy składa się z części sieciowej oraz bitów ustawionych na 1 w części hosta. Dla podsieci określonej maską 255.255.255.240 część hosta obejmuje ostatnie cztery bity. W przykładzie adresu 10.0.0.15 z maską 255.255.255.240 wszystkie bity części hosta są ustawione na 1 co wskazuje że jest to adres rozgłoszeniowy tej podsieci. Używanie adresu rozgłoszeniowego jako adresu IP dla urządzenia końcowego jest niewłaściwe ponieważ jego zadaniem jest rozsyłanie informacji do wszystkich urządzeń w sieci co mogłoby prowadzić do zakłóceń w komunikacji. Rozumienie i prawidłowe stosowanie adresów rozgłoszeniowych jest kluczowe w administracji sieciami komputerowymi co pozwala na efektywne zarządzanie ruchem sieciowym i zasobami.