Pytanie 1

Jaką wartość dziesiętną reprezentuje liczba binarna 1010?

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Jaką wartość dziesiętną reprezentuje liczba binarna 1010?

Jakie jest przeznaczenie polecenia "git merge"?

Wskaż programowanie, w którym możliwe jest stworzenie aplikacji mobilnej dla systemu Android?

Co oznacza pojęcie 'hoisting' w JavaScript?

Która z poniższych technologii nie jest używana do tworzenia aplikacji mobilnych?

Co to jest serverless computing?

Która z poniższych właściwości odnosi się do sieci bezprzewodowej?

Która technologia służy do tworzenia responsywnych stron internetowych?

Dlaczego w wyniku działania tego kodu w języku C++ na ekranie pojawiła się wartość 0 zamiast 50?

int oblicz(int x) { int i = 50; x = x + i; return i; } int main() { int x = 0; int wynik = oblicz(x); std::cout << x; }

Jakie jest rozwiązanie dla dodawania binarnego liczb 1011 oraz 110?

Ergonomiczną oraz właściwą pozycję do pracy przy komputerze zapewni fotel, którego

Które stwierdzenie dotyczące interfejsu w Java jest prawdziwe?

Które z wymienionych stwierdzeń najtrafniej charakteryzuje klasę dziedziczącą?

Jak określa się proces, w trakcie którego klasa przejmuje właściwości innej klasy w programowaniu obiektowym?

Modyfikator dostępu, który znajduje się przed definicją metody Dodaj() w klasie Kalkulator, powoduje, że

protected void Dodaj() {}

Który z wymienionych sposobów może przyczynić się do optymalizacji kodu źródłowego?

W systemie RGB kolor Pale Green przedstawia się jako RGB(152, 251, 152). Jaki jest szesnastkowy kod tego koloru?

Co to jest CORS (Cross-Origin Resource Sharing)?

Wykorzystanie typu DECIMAL w MySQL wymaga wcześniejszego określenia długości (liczby cyfr) przed oraz po przecinku. Jak należy to zapisać?

Co to jest ORM w kontekście programowania?

Co to jest choroba związana z wykonywaniem zawodu?

Jaką rolę pełni instrukcja throw w języku C++?

Jaką strukturę danych obrazuje zamieszczony kod w języku C#?

int[,] array = new int[3, 3];

Jaki będzie wynik działania poniższego kodu w języku Java?

String a = "hello"; String b = "hello"; String c = new String("hello"); System.out.println(a == b); System.out.println(a == c); System.out.println(a.equals(c));

Co to jest API w kontekście programowania?

Jakie jest podstawowe zastosowanie wzorca projektowego Singleton?

Ile kilobajtów (KB) znajduje się w jednym megabajcie (MB)?

Definicja konstruktora dla zaprezentowanej klasy w języku C++ może być sformułowana jak poniżej:

class Owoc { public: double waga; string nazwa; Owoc(double waga, string nazwa); };

Owoc::Owoc(double waga, string nazwa) { this -> waga = waga; this -> nazwa = nazwa; }

Construct::Owoc(double waga, string nazwa) { this -> waga = waga; this -> nazwa = nazwa; }

Construct::Owoc(double waga, string nazwa) { this.waga = waga; this.nazwa = nazwa; }

Owoc::Owoc(double waga, string nazwa) { this.waga = waga; this.nazwa = nazwa; }

Dziedziczenie jest używane, gdy zachodzi potrzeba

Jakie jest główne zadanie ochrony danych osobowych?

W przedstawionym filmie ukazano kreator interfejsu użytkownika, dla którego automatycznie powstaje

Co to jest lazy loading w kontekście ładowania obrazów na stronie?

W językach C++ bądź C# termin virtual można wykorzystywać w kontekście

Co to jest REST API?

Jakie jest źródło błędu w podanym kodzie przez programistę?

class Dokument { public string nazwa; protected string autor; } // .... w kodzie funkcji main Dokument doc = new Dokument(); Console.WriteLine(doc.autor);

Który z poniższych elementów jest częścią architektury PWA (Progressive Web App)?

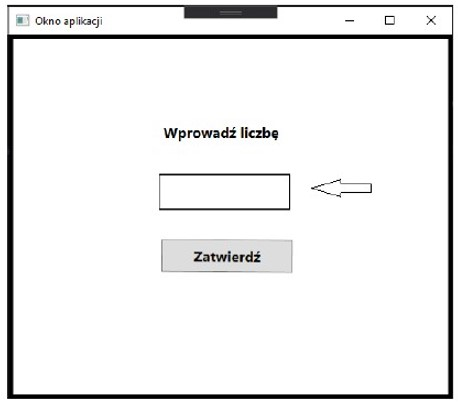

Z jakiego obiektu można skorzystać, aby stworzyć kontrolkę wskazaną strzałką na ilustracji?

Jakie cechy posiada kod dopełniający do dwóch?

Jakie będą skutki wykonania podanego fragmentu kodu w języku C++?

vector <int> liczby; for(int i=0; i<10; i++) { liczby.push_back(2*i); }

Jaką rolę pełni element statyczny w klasie?