Pytanie 1

Wskaż odpowiednią metodę postępowania z pustymi kartridżami po tuszu do drukarek atramentowych?

Wynik: 16/40 punktów (40,0%)

Wymagane minimum: 20 punktów (50%)

Wskaż odpowiednią metodę postępowania z pustymi kartridżami po tuszu do drukarek atramentowych?

Złącze IrDA służy do bezprzewodowej komunikacji jako

Symbol LGA 775, znajdujący się w dokumentacji technicznej płyty głównej, określa typ złącza dla procesorów,

Jakiego typu połączenie z Internetem można udostępniać w sieci lokalnej?

Program, który został uruchomiony z przydzieloną odrębna pamięcią oraz czasem procesora, a jego identyfikator to PID, to

Aby osiągnąć w sieci lokalnej prędkość przesyłania danych wynoszącą 100 Mbps, użyto kart sieciowych działających w standardzie Fast Ethernet, kabla UTP odpowiedniej kategorii oraz przełącznika (switch) zgodnego ze standardem Fast Ethernet. Taka sieć jest zbudowana w topologii

Podczas serwisowania komputera istnieje znaczne ryzyko wystąpienia wyładowania elektrostatycznego ESD. Jak można zminimalizować to zjawisko?

Jakim formatem jest grafika wektorowa?

Z uwagi na zabezpieczenia przeciwpożarowe pomieszczenie z komputerami powinno być zaopatrzone w

Jeśli obrazek ma rozdzielczość 72 ppi, to ile pikseli znajduje się na jednym calu kwadratowym?

Do jakich zadań w komputerze służy koprocesor (Floating Point Unit)?

Aby w systemie Linux wyświetlić listę wszystkich aktywnych procesów, niezależnie od tego, kto jest ich właścicielem, można skorzystać z polecenia ps z opcją

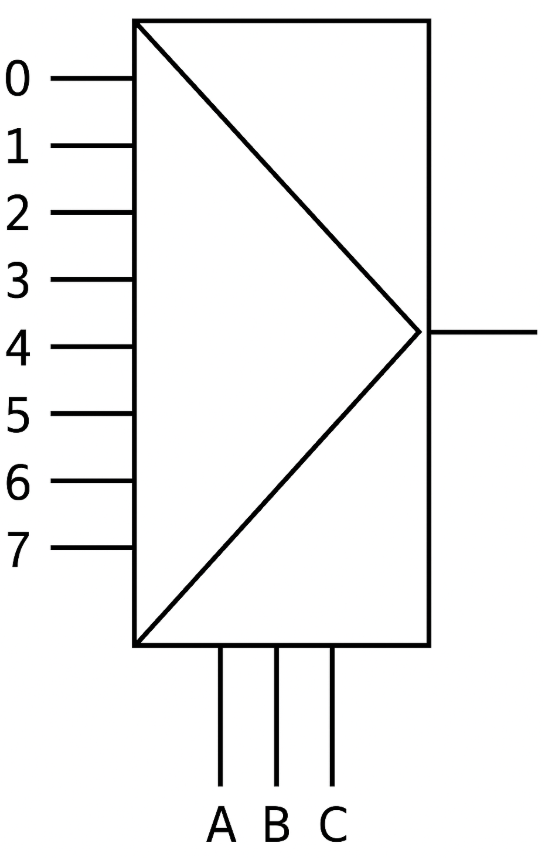

Zamieszczony schemat przedstawia

Licencja CAL (Client Access License) przyznaje użytkownikowi uprawnienia

Co się stanie, gdy w ustawieniach karty graficznej wybierzemy odświeżanie, które przekracza zalecane wartości, w przypadku monitora CRT spełniającego normy TCO 99?

Podstawowym celem użycia przełącznika /renew w komendzie ipconfig w systemie Windows jest

Jak należy wpisać w formule arkusza kalkulacyjnego adres komórki B3, żeby przy kopiowaniu te formuły w dowolne miejsce arkusza adres komórki B3 pozostał niezmieniony

Które z poniższych poleceń w systemie Linux nie pozwala na wykonanie diagnostyki sprzętu komputerowego?

Wskaźnik ochrony podstawowej podczas wykonywania prac z użyciem narzędzi oraz urządzeń zasilanych prądem elektrycznym?

W dokumentacji technicznej płyty głównej można znaleźć zapis Supports up to Athlon™ XP 3000+ processor. Co to oznacza w kontekście obsługiwanych procesorów przez tę płytę główną?

Tylko macierz umożliwia bieżącą replikację danych

Wartości 1001 oraz 100 w wierszu pliku /etc/passwd reprezentują

student:x:1001:100:Jan Kowalski:/home/student:/bin/bash

System S.M.A.R.T. jest stworzony do monitorowania funkcjonowania oraz identyfikacji usterek

Stacja robocza powinna znajdować się w tej samej podsieci co serwer o IP 192.168.10.150 oraz masce 255.255.255.192. Który z adresów IP powinien być skonfigurowany w ustawieniach protokołu TCP/IP karty sieciowej stacji roboczej? (UWAGA: Zdający otrzymuje 1 pkt niezależnie od udzielonej odpowiedzi)

W ramce zamieszczono kod źródłowy, w którym zastosowano instrukcję warunkową Switch. Jest ona

| void main() { int k = 2; switch (k) { case 1: cout << "k = 0"; break; case 2: cout << "k = 1"; break; default: cout << "k > 1"; break; }; } |

Większą efektywność aplikacji multimedialnych w systemach operacyjnych Windows zapewnia technologia

W celu ochrony danych na komputerze wykorzystującym system Windows, można użyć polecenia do zaszyfrowania katalogów

Jakie działania należy podjąć, udzielając pierwszej pomocy osobie, która doznała oparzeń na skutek porażenia prądem?

Użytkownik systemu Linux, który pragnie usunąć konto innego użytkownika wraz z jego katalogiem domowym, powinien użyć polecenia

Którego programu nie da się wykorzystać, aby przywrócić dane w systemie Windows na podstawie wcześniej zrobionej kopii?

Po zainstalowaniu systemu Windows XP z domyślnymi parametrami nie jest obsługiwany system plików

W komputerze, na którym zainstalowano system Windows 10, występuje problem z uruchomieniem systemu. Został uszkodzony główny rekord rozruchowy (MBR). Naprawa tej usterki bez potrzeby reinstalacji systemu jest możliwa dzięki użyciu narzędzia

Ile warunków znajduje się w poniższym algorytmie zaprezentowanym w formie listy kroków?

1. Zacznij algorytm 2. Wprowadź daną: P 3. Wprowadź daną: a 4. Jeśli a=0 to idź do kroku 3 w przeciwnym wypadku Oblicz: H:=2*P/a 5. Wyprowadź wynik: H 6. Zakończ algorytm Socket 754 to podstawka mikroprocesorów stosowana przez AMD w serii Athlon 64 (od 2800+ do 3700+) oraz Sempron (od 2600+ do 3100+). Jaki to typ podstawki?

W przypadku monitorów CRT, do czynników fizycznych, które wpływają na środowisko pracy, należą mikroklimatyczne aspekty oraz emisja energii i pola elektromagnetycznego: pole elektryczne i magnetyczne, promieniowanie miękkie X oraz promieniowanie

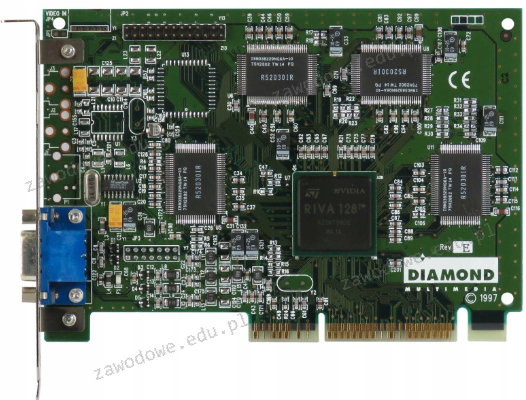

Na zdjęciu przedstawiono kartę

Na zdjęciu przedstawiony jest

Jak przypisujemy zmiennej plikowej plik o nazwie 'Nazwa' w języku Pascal?

W systemie Windows 7 aplikacja trybu poleceń Cipher.exe jest przeznaczona do

W trakcie uruchamiania komputera, weryfikację poprawności działania kluczowych podzespołów takich jak mikroprocesor, pamięć RAM, karta graficzna, dyski, kontrolery itp. przeprowadza