Pytanie 1

Przy zmianach w rejestrze Windows w celu zapewnienia bezpieczeństwa należy najpierw

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Przy zmianach w rejestrze Windows w celu zapewnienia bezpieczeństwa należy najpierw

Który z poniższych programów służy do tworzenia kopii zapasowych systemu w systemie Windows?

Który z wymienionych protokołów umożliwia nawiązanie szyfrowanego połączenia z witryną internetową?

Oblicz całkowity koszt kabla UTP Cat 6, który służy do połączenia 5 punktów abonenckich z punktem dystrybucyjnym, wiedząc, że średnia długość między punktem abonenckim a punktem dystrybucyjnym wynosi 8m oraz że cena brutto za 1m kabla to 1zł. W obliczeniach uwzględnij dodatkowy zapas 2m kabla dla każdego punktu abonenckiego.

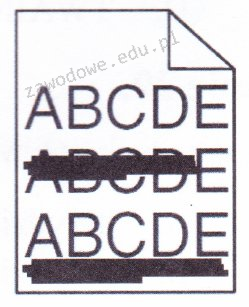

Co może być przyczyną problemów z wydrukiem z drukarki laserowej przedstawionych na ilustracji?

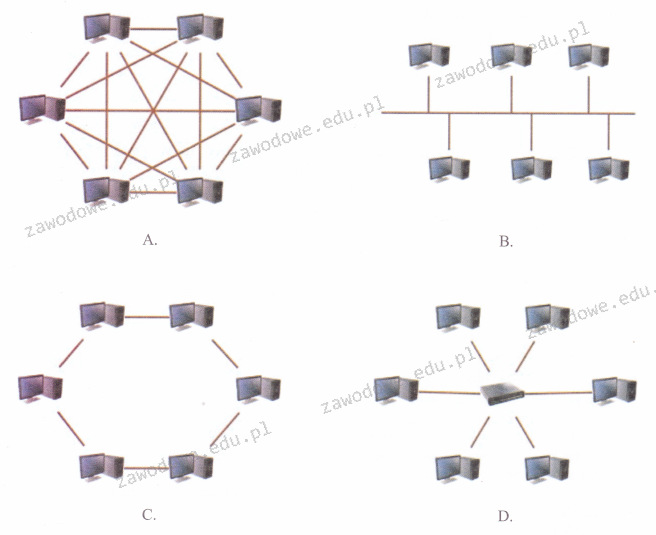

Która z zaprezentowanych na rysunkach topologii odpowiada topologii siatki?

Rodzaj systemu plików, który w systemie Windows pozwala na kompresję danych oraz przydzielanie uprawnień do plików i folderów, to

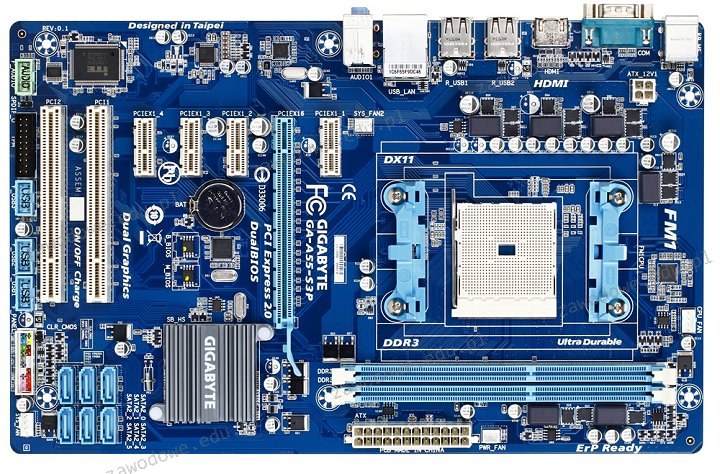

Aby zamontować przedstawioną kartę graficzną, potrzebna jest płyta główna posiadająca złącze

Komenda msconfig uruchamia w systemie Windows:

W oznaczeniu procesora INTEL CORE i7-4790 liczba 4 wskazuje na

Zgodnie z normą PN-EN 50174, poziome okablowanie w systemie strukturalnym to segment okablowania pomiędzy

Jakie urządzenie powinno być użyte do podłączenia żył kablowych skrętki do gniazda Ethernet?

Na podstawie oznaczenia pamięci DDR3 PC3-16000 można określić, że ta pamięć

Jakiego systemu plików powinno się użyć podczas instalacji dystrybucji Linux?

Protokół Datagramów Użytkownika (UDP) należy do kategorii

Protokół kontrolny z rodziny TCP/IP, który odpowiada między innymi za identyfikację usterek w urządzeniach sieciowych, to

Najwyższy stopień zabezpieczenia sieci bezprzewodowej zapewnia szyfrowanie

Jaka jest binarna reprezentacja adresu IP 192.168.1.12?

Jakie polecenie pozwala na uzyskanie adresów fizycznych dla kart sieciowych w systemie?

Jakim złączem zasilany jest wewnętrzny dysk twardy typu IDE?

Która z podanych właściwości kabla koncentrycznego RG-58 sprawia, że obecnie nie jest on używany do tworzenia lokalnych sieci komputerowych?

Jakie miejsce nie jest zalecane do przechowywania kopii zapasowej danych z dysku twardego komputera?

Aby sprawdzić dostępną przestrzeń na dysku twardym w systemie Linux, można wykorzystać polecenie

Przedstawione wbudowane narzędzie systemów Windows w wersji Enterprise lub Ultimate służy do

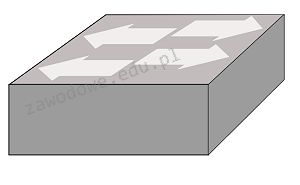

Graficzny symbol pokazany na ilustracji oznacza

Który z protokołów powinien być zastosowany do pobierania wiadomości e-mail z własnego serwera?

Który typ rekordu w bazie DNS (Domain Name System) umożliwia ustalenie aliasu dla rekordu A?

Które z poniższych zdań charakteryzuje protokół SSH (Secure Shell)?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Adres IP 192.168.2.0/24 podzielono na cztery różne podsieci. Jaką maskę mają te nowe podsieci?

Które systemy operacyjne są atakowane przez wirusa MS Blaster?

Protokół Transport Layer Security (TLS) jest rozszerzeniem którego z poniższych protokołów?

Podaj nazwę funkcji przełącznika, która pozwala na przypisanie wyższego priorytetu dla przesyłania VoIP?

Na rysunku przedstawiono konfigurację urządzenia WiFi. Wskaż, które z poniższych stwierdzeń dotyczących tej konfiguracji jest poprawne?

Wskaż właściwą formę maski

Do podłączenia projektora multimedialnego do komputera, nie można użyć złącza

Aby zrealizować iloczyn logiczny z uwzględnieniem negacji, jaki funktor powinno się zastosować?

Elementem płyty głównej, który odpowiada za wymianę informacji pomiędzy procesorem a innymi komponentami płyty, jest

Wskaż cechę platformy wirtualizacji Hyper-V.

Jakim interfejsem można przesyłać dane między płyta główną, przedstawioną na ilustracji, a urządzeniem zewnętrznym, nie zasilając jednocześnie tego urządzenia przez ten interfejs?