Pytanie 1

Do kategorii oprogramowania określanego mianem malware (ang. malicious software) nie zalicza się oprogramowania typu

Wynik: 10/40 punktów (25,0%)

Wymagane minimum: 20 punktów (50%)

Do kategorii oprogramowania określanego mianem malware (ang. malicious software) nie zalicza się oprogramowania typu

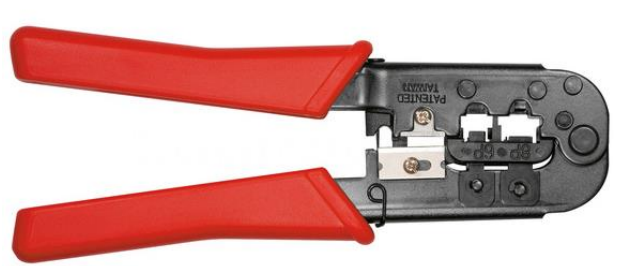

Przedstawione narzędzie jest przeznaczone do

Aby zapewnić bezpieczną komunikację terminalową z serwerem, powinno się skorzystać z połączenia z użyciem protokołu

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Urządzenie przedstawione na ilustracji oraz jego dane techniczne mogą być użyte do pomiarów rodzaju okablowania

Na zdjęciu widać kartę

Jak nazywa się proces dodawania do danych z warstwy aplikacji informacji powiązanych z protokołami funkcjonującymi na różnych poziomach modelu sieciowego?

Na zdjęciu widać

Jakiego numeru kodu należy użyć w komendzie do zmiany uprawnień folderu w systemie Linux, aby właściciel miał dostęp do zapisu i odczytu, grupa miała prawo do odczytu i wykonania, a pozostali użytkownicy mogli jedynie odczytywać zawartość?

Jaki adres IPv6 jest stosowany jako adres link-local w procesie autokonfiguracji urządzeń?

Jakie oprogramowanie należy zainstalować, aby serwer Windows mógł obsługiwać usługi katalogowe?

Jaka usługa musi być aktywna na serwerze, aby stacja robocza mogła automatycznie otrzymywać adres IP?

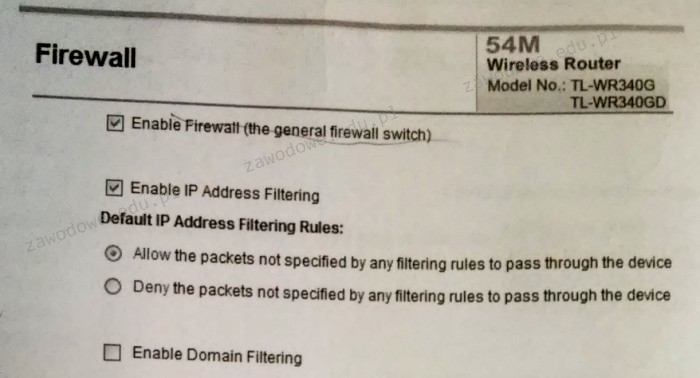

Poniższy rysunek ilustruje ustawienia zapory ogniowej w ruterze TL-WR340G. Jakie zasady dotyczące konfiguracji zapory zostały zastosowane?

System operacyjny został poddany atakowi przez oprogramowanie szpiegujące. Po usunięciu problemów, aby zapobiec przyszłym atakom, należy

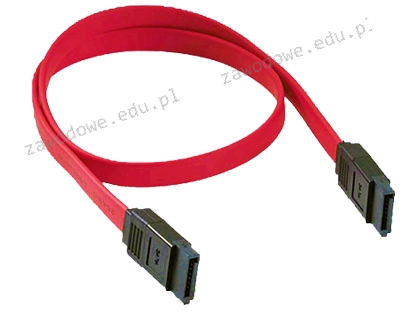

Na ilustracji przedstawiono przewód z wtykami

Aby utworzyć kolejną partycję w systemie Windows, można skorzystać z narzędzia

Z wykorzystaniem polecenia dxdiag uruchomionego z linii komend systemu Windows można

Jakiego typu macierz RAID nie zapewnia odporności na awarie żadnego z dysków tworzących jej strukturę?

Która z warstw modelu ISO/OSI ma związek z protokołem IP?

Aby stworzyć las w strukturze AD DS (Active Directory Domain Services), konieczne jest utworzenie przynajmniej

Jaką rolę serwera trzeba zainstalować w systemach z linii Windows Server, aby mogła zostać utworzona nowa strona FTP?

Sprzęt sieciowy umożliwiający połączenie pięciu komputerów w tej samej sieci, minimalizując ryzyko kolizji pakietów, to

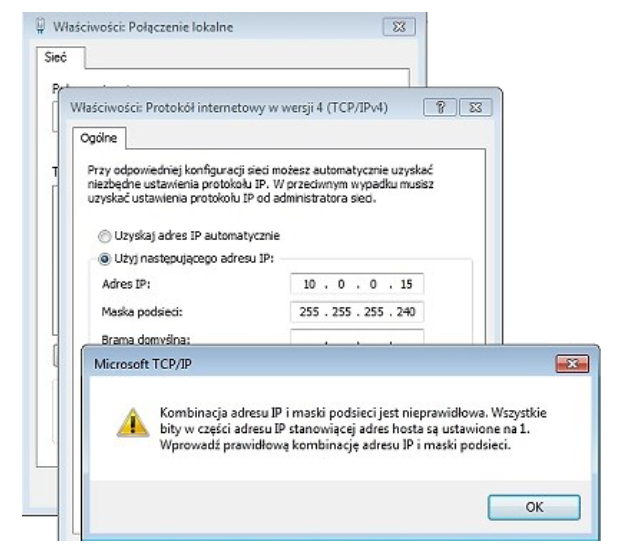

Na ilustracji widoczny jest komunikat, który pojawia się po wprowadzeniu adresu IP podczas ustawiania połączenia sieciowego na komputerze. Adres IP podany przez administratora to adres IP

Jakie polecenie należy zastosować w systemach operacyjnych z rodziny Windows, aby ustawić plik w trybie tylko do odczytu?

W trakcie instalacji systemu Windows, zaraz po rozpoczęciu instalacji w trybie graficznym, istnieje możliwość otwarcia Wiersza poleceń (konsoli) za pomocą kombinacji klawiszy

Brak odpowiedzi na to pytanie.

Komputer powinien działać jako serwer w sieci lokalnej, umożliwiając innym komputerom dostęp do Internetu poprzez podłączenie do gniazda sieci rozległej za pomocą kabla UTP Cat 5e. Na chwilę obecną komputer jest jedynie połączony ze switchem sieci lokalnej również kablem UTP Cat 5e oraz nie dysponuje innymi portami 8P8C. Jakiego komponentu musi on koniecznie nabrać?

Brak odpowiedzi na to pytanie.

Jaki jest adres rozgłoszeniowy w sieci, w której działa host z adresem IP 195.120.252.32 i maską podsieci 255.255.255.192?

Brak odpowiedzi na to pytanie.

Gdy wykonanie polecenia ping 127.0.0.1 nie przynosi żadnej odpowiedzi, to

Brak odpowiedzi na to pytanie.

Jakie jest najbardziej typowe dla topologii gwiazdy?

Brak odpowiedzi na to pytanie.

Jak prezentuje się adres IP 192.168.1.12 w formacie binarnym?

Brak odpowiedzi na to pytanie.

Router Wi-Fi działający w technologii 802.11n umożliwia osiągnięcie maksymalnej prędkości przesyłu danych

Brak odpowiedzi na to pytanie.

Jakie jednostki stosuje się do wyrażania przesłuchu zbliżonego NEXT?

Brak odpowiedzi na to pytanie.

Jakie znaczenie ma termin "wykonanie kopii zapasowej systemu"?

Brak odpowiedzi na to pytanie.

Funkcja Intel Turbo Boost w mikroprocesorze umożliwia

Brak odpowiedzi na to pytanie.

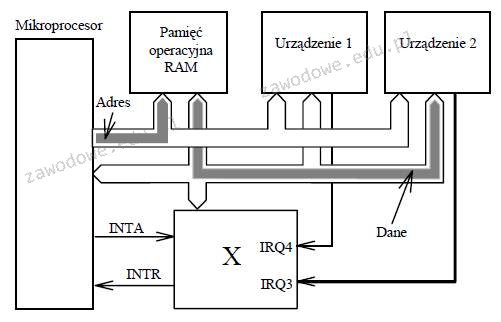

Na przedstawionym schemacie blokowym fragmentu systemu mikroprocesorowego, co oznacza symbol X?

Brak odpowiedzi na to pytanie.

W systemie adresacji IPv6 adres ff00::/8 definiuje

Brak odpowiedzi na to pytanie.

Jaki protokół jest stosowany przez WWW?

Brak odpowiedzi na to pytanie.

W kontekście adresacji IPv6, użycie podwójnego dwukropka służy do

Brak odpowiedzi na to pytanie.

Jakie kable powinny być używane z narzędziem pokazanym na fotografii?

Brak odpowiedzi na to pytanie.

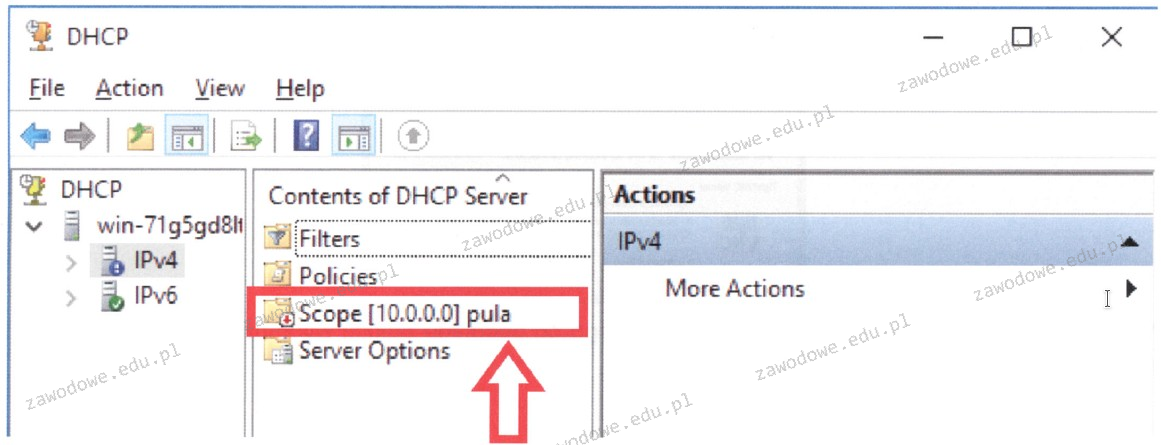

W systemie serwerowym Windows widoczny jest zakres adresów IPv4. Ikona umieszczona obok jego nazwy sugeruje, że

Brak odpowiedzi na to pytanie.