Pytanie 1

Główny sposób zabezpieczania danych w sieciach komputerowych przed dostępem nieautoryzowanym to

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Główny sposób zabezpieczania danych w sieciach komputerowych przed dostępem nieautoryzowanym to

Narzędzie pokazane na ilustracji jest używane do weryfikacji

W systemie Linux wykonanie polecenia chmod 321 start spowoduje przyznanie następujących uprawnień plikowi start:

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

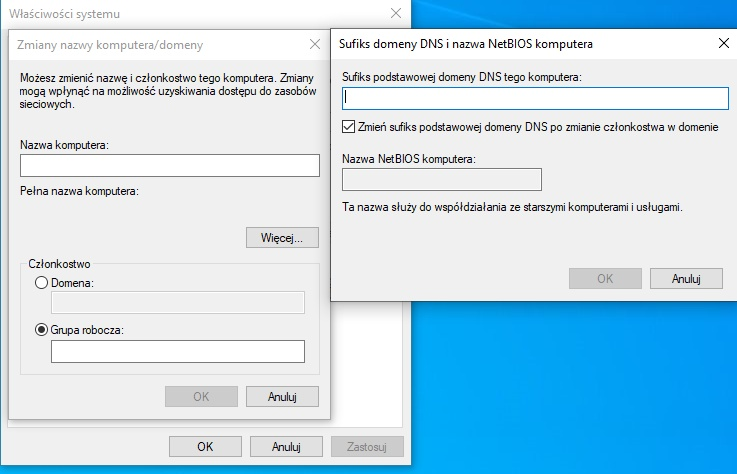

Aby podłączyć stację roboczą z zainstalowanym systemem Windows do domeny zst.local należy

W specyfikacji technicznej płyty głównej znajduje się zapis Supports up to Athlon XP 3000+ processor. Co to oznacza w kontekście obsługi procesorów przez tę płytę główną?

Jakie jest odpowiednik maski 255.255.252.0 w postaci prefiksu?

Funkcja systemu operacyjnego, która umożliwia jednoczesne uruchamianie wielu aplikacji w trybie podziału czasu, z tym że realizacja tego podziału odbywa się przez same aplikacje, nosi nazwę

Graficzny symbol odnosi się do standardów sprzętowych

Jaki adres IP należy do urządzenia funkcjonującego w sieci 10.0.0.0/17?

Po podłączeniu działającej klawiatury do jednego z portów USB nie ma możliwości wyboru awaryjnego trybu uruchamiania systemu Windows. Klawiatura działa prawidłowo dopiero po wystartowaniu systemu w trybie standardowym. Co to sugeruje?

Wskaż nazwę modelu przechowywania i przetwarzania danych opartego na użytkowaniu zasobów dyskowych, obliczeniowych i programowych, udostępnionych przez usługodawcę za pomocą sieci komputerowej.

Złącze SC powinno być zainstalowane na przewodzie

Która z wymienionych czynności nie jest związana z personalizacją systemu operacyjnego Windows?

W systemie Linux komenda ifconfig odnosi się do

Ile pinów znajduje się w wtyczce SATA?

Jak najlepiej chronić zebrane dane przed dostępem w przypadku kradzieży komputera?

Spuchnięte kondensatory elektrolityczne w sekcji zasilania monitora LCD mogą spowodować uszkodzenie

Jaką maksymalną ilość GB pamięci RAM może obsłużyć 32-bitowa edycja systemu Windows?

Przekształć liczbę dziesiętną 129(10) na reprezentację binarną.

Aby zmienić port drukarki zainstalowanej w systemie Windows, która funkcja powinna zostać użyta?

Jaką maskę domyślną mają adresy IP klasy B?

Jaką usługę należy aktywować w sieci, aby stacja robocza mogła automatycznie uzyskać adres IP?

Aby poprawić wydajność procesora serii Intel za pomocą 'podkręcania' (ang. overclocking), należy użyć procesora oznaczonego

Na schemacie przedstawiono sieć o strukturze

W przypadku zalania układu elektronicznego klawiatury słodkim napojem należy natychmiast odłączyć ją od zestawu komputerowego, a następnie

Liczba \( 10_{D} \) w systemie uzupełnień do dwóch jest równa

Główną czynnością serwisową w drukarce igłowej jest zmiana pojemnika

Jaki protokół jest stosowany do przesyłania danych w warstwie transportowej modelu ISO/OSI?

W którym katalogu w systemie Linux można znaleźć pliki zawierające dane o urządzeniach zainstalowanych w komputerze, na przykład pamięci RAM?

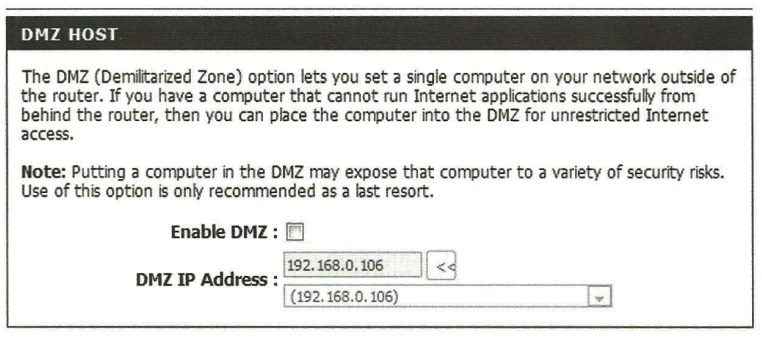

Na ilustracji zaprezentowano zrzut ekranu z ustawień DMZ na routerze. Aktywacja opcji "Enable DMZ" spowoduje, że komputer o adresie IP 192.168.0.106

Która karta graficzna nie będzie współpracowała z monitorem, wyposażonym w złącza przedstawione na zdjęciu (zakładając, że do podłączenia monitora nie można zastosować adaptera)?

Technika określana jako rytownictwo dotyczy zasady funkcjonowania plotera

Do czego służy program firewall?

FDDI (ang. Fiber Distributed Data Interface) jest standardem przesyłania danych opartym na technologii światłowodowej. Jaką topologię wykorzystuje się w sieciach zbudowanych według tej technologii?

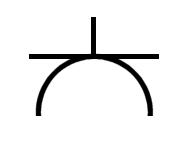

Na rysunkach technicznych dotyczących instalacji sieci komputerowej, wraz z jej dedykowanym systemem elektrycznym, gniazdo oznaczone symbolem przedstawionym na rysunku to

Protokół Transport Layer Security (TLS) jest rozwinięciem standardu

Do sprawdzenia, czy zainstalowana karta graficzna komputera przegrzewa się, użytkownik może wykorzystać program

Usterka przedstawiona na ilustracji, widoczna na monitorze komputera, nie może być spowodowana przez

Granice domeny kolizyjnej nie są określane przez porty takich urządzeń jak