Pytanie 1

Jakie urządzenia wyznaczają granice domeny rozgłoszeniowej?

Wynik: 11/40 punktów (27,5%)

Wymagane minimum: 20 punktów (50%)

Jakie urządzenia wyznaczają granice domeny rozgłoszeniowej?

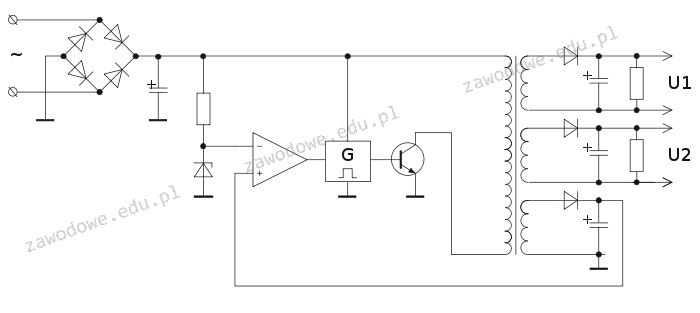

Dodatkowe właściwości wyniku operacji przeprowadzanej przez jednostkę arytmetyczno-logiczna ALU zawiera

Aby zmienić ustawienia rozruchu komputera w systemie Windows 7 przy użyciu wiersza poleceń, jakie polecenie powinno być użyte?

Jak określa się w systemie Windows profil użytkownika, który jest tworzony przy pierwszym logowaniu do komputera i zapisywany na lokalnym dysku twardym, a wszelkie jego modyfikacje dotyczą tylko tego konkretnego komputera?

Oprogramowanie komputerowe, które jest dostępne bezpłatnie i bez ograniczeń czasowych, jest dystrybuowane na podstawie licencji typu

Aby uzyskać więcej wolnego miejsca na dysku bez tracenia danych, co należy zrobić?

Jaką liczbę dziesiętną reprezentuje liczba 11110101U2)?

W trakcie instalacji systemu Windows, zaraz po rozpoczęciu instalatora w trybie graficznym, istnieje możliwość otwarcia Wiersza poleceń (konsoli) za pomocą kombinacji klawiszy

Aktualizacja systemów operacyjnych to proces, którego głównym zadaniem jest

Jaka jest maksymalna prędkość przesyłania danych w sieci lokalnej, w której wykorzystano przewód UTP kat.5e do budowy infrastruktury kablowej?

Złącze SC stanowi standard w cablach

W metodzie archiwizacji danych nazwanej Dziadek – Ojciec – Syn na poziomie Dziadek przeprowadza się kopię danych na koniec

Protokół, który pozwala urządzeniom na uzyskanie od serwera informacji konfiguracyjnych, takich jak adres IP bramy sieciowej, to

W systemie Linux polecenie chown służy do

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Na rysunku ukazano diagram

Norma EN 50167 odnosi się do rodzaju okablowania

Urządzenie, które pozwala komputerom na bezprzewodowe łączenie się z siecią komputerową przewodową, to

Jaką wartość przepustowości definiuje standard 1000Base-T?

Na początku procesu uruchamiania sprzętowego komputera, wykonywany jest test

Brak odpowiedzi na to pytanie.

Pamięć, która działa jako pośrednik pomiędzy pamięcią operacyjną a procesorem o dużej prędkości, to

Brak odpowiedzi na to pytanie.

Liczba BACA zapisana w systemie szesnastkowym odpowiada liczbie

Brak odpowiedzi na to pytanie.

Jakie będą całkowite wydatki na materiały potrzebne do wyprodukowania 20 kabli połączeniowych typu patchcord o długości 1,5 m każdy, jeżeli koszt jednego metra kabla wynosi 1 zł, a wtyk to 50 gr?

Brak odpowiedzi na to pytanie.

Menedżer usług IIS (Internet Information Services) w systemie Windows stanowi graficzny interfejs do konfiguracji serwera

Brak odpowiedzi na to pytanie.

Rodzajem złośliwego oprogramowania, którego podstawowym zamiarem jest rozprzestrzenianie się w sieciach komputerowych, jest

Brak odpowiedzi na to pytanie.

Jaką normę odnosi się do okablowania strukturalnego?

Brak odpowiedzi na to pytanie.

Router w sieci LAN posiada przypisany adres IP 192.168.50.1. Został skonfigurowany w taki sposób, że przydziela komputerom wszystkie dostępne adresy IP w sieci 192.168.50.0 z maską 255.255.255.0. Jaka jest maksymalna liczba komputerów, które mogą działać w tej sieci?

Brak odpowiedzi na to pytanie.

W nowoczesnych panelach dotykowych prawidłowe działanie wyświetlacza zapewnia mechanizm rozpoznający zmianę

Brak odpowiedzi na to pytanie.

W instalacjach kablowych z wykorzystaniem skrętki UTP kat. 6, jakie gniazda sieciowe powinny być stosowane?

Brak odpowiedzi na to pytanie.

Jak nazywa się pamięć podręczną procesora?

Brak odpowiedzi na to pytanie.

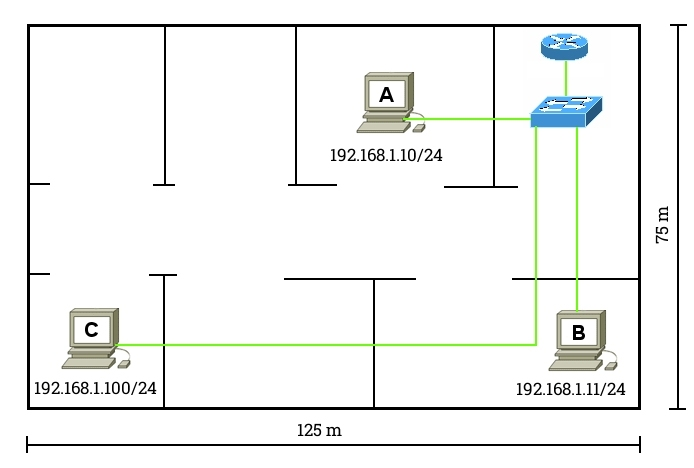

Na schemacie pokazano sieć LAN wykorzystującą okablowanie kategorii 6. Stacja robocza C nie może nawiązać połączenia z siecią. Jaki problem warstwy fizycznej może być przyczyną braku komunikacji?

Brak odpowiedzi na to pytanie.

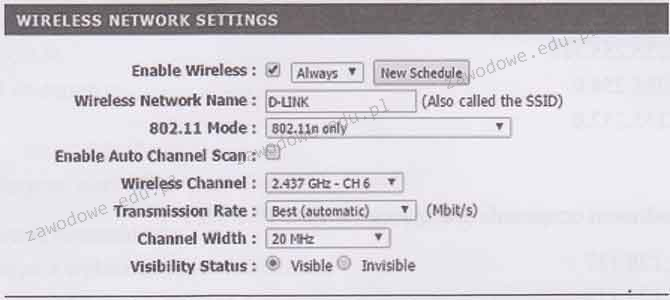

Który z parametrów w ustawieniach punktu dostępowego działa jako login używany podczas próby połączenia z punktem dostępowym w sieci bezprzewodowej?

Brak odpowiedzi na to pytanie.

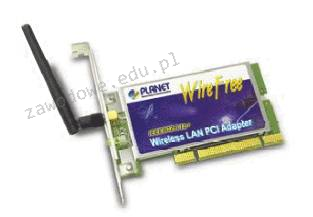

Na przedstawionym zdjęciu widoczna jest

Brak odpowiedzi na to pytanie.

Magistrala PCI-Express stosuje do przesyłania danych metodę komunikacji

Brak odpowiedzi na to pytanie.

Komputer, którego serwis ma być wykonany u klienta, nie odpowiada na naciśnięcie przycisku POWER. Jakie powinno być pierwsze zadanie w planie działań związanych z identyfikacją i naprawą tej awarii?

Brak odpowiedzi na to pytanie.

Protokół transportowy bez połączenia w modelu ISO/OSI to

Brak odpowiedzi na to pytanie.

Jaką usługą można pobierać i przesyłać pliki na serwer?

Brak odpowiedzi na to pytanie.

W której fizycznej topologii awaria jednego komputera powoduje przerwanie pracy całej sieci?

Brak odpowiedzi na to pytanie.

Urządzeniem, które służy do wycinania kształtów oraz grawerowania między innymi w materiałach drewnianych, szklanych i metalowych, jest ploter

Brak odpowiedzi na to pytanie.

Reprezentacja koloru RGB(255, 170, 129) odpowiada formatowi

Brak odpowiedzi na to pytanie.