Pytanie 1

Jaką wartość ma znamionowa częstotliwość sygnału synchronizacji (fazowania) ramki w systemie PCM 30/32?

Wynik: 17/40 punktów (42,5%)

Wymagane minimum: 20 punktów (50%)

Jaką wartość ma znamionowa częstotliwość sygnału synchronizacji (fazowania) ramki w systemie PCM 30/32?

Jakie urządzenie pomiarowe wykorzystuje się do określenia poziomu mocy sygnału w cyfrowej sieci telekomunikacyjnej?

Na rysunku przedstawiono symbol graficzny

Jakiego adresu IPv4 powinien użyć interfejs rutera, aby mógł funkcjonować w sieci z adresem 120.120.120.128/29?

W modulacji PAM, w zależności od zmian sygnału informacyjnego, zmienia się

Aplikacje takie jak SpeedFan i Laptop Battery Monitor służą do

Który typ macierzy RAID zapewnia tzw. mirroring dysków?

Na wyjściu dekodera DTMF otrzymano dwie wartości częstotliwości: 852 Hz i 1336 Hz. Wskazują one na wciśnięcie w klawiaturze wybierczej klawisza o numerze

| 1209 Hz | 1336 Hz | 1477 Hz | 1633 Hz | |

| 697 Hz | 1 | 2 | 3 | A |

| 770 Hz | 4 | 5 | 6 | B |

| 852 Hz | 7 | 8 | 9 | C |

| 941 Hz | * | 0 | # | D |

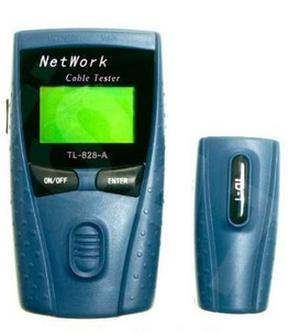

Przyrząd przedstawiony na rysunku jest stosowany do

Jaki skrót definiuje modulację złożoną, która łączy zmiany fazy oraz amplitudy sygnału nośnego?

Urządzenie generujące wibracje o kształcie trójkątnym, prostokątnym lub sinusoidalnym określa się mianem generatora

Jakie znaczenie ma rozdzielczość przetwornika C/A?

Sygnalizacja, która umożliwia komunikację między abonentem bądź terminalem abonenckim a systemem telekomunikacyjnym, występująca na liniach łączących abonenta z centralą, określana jest jako sygnalizacja

Jaki jest adres rozgłoszeniowy dla podsieci 46.64.0.0/10?

Sygnalizację, w której dane sygnalizacyjne związane z danym kanałem rozmównym są przesyłane w nim samym lub w kanale sygnalizacyjnym trwale z nim powiązanym, określamy jako sygnalizację

Jaką antenę należy wybrać, aby uzyskać maksymalny zysk energetyczny przy realizacji bezprzewodowej transmisji typu punkt – punkt?

Jakie są zadania bloku MSC w sieci GSM?

Komutacja kanałów to proces polegający na

Proces, który dotyczy przesyłania informacji o wynikach monitorowania stanu linii abonenckiej lub łącza międzycentralowego, to sygnalizacja

Jakie jest podstawowe zadanie układu antylokalnego w telefonie?

Jakie polecenie należy wykorzystać w trakcie aktualizacji określonych dystrybucji systemu Linux?

Aby sprawdzić ciągłość kabla UTP Cat 5e oraz wykrywać odwrócone i skrzyżowane pary, należy użyć

Aby zwiększyć zasięg sieci WLAN, gdy Access Point znajduje się w centralnej części obszaru, powinno się wybrać antenę o charakterystyce

Który element osprzętu telekomunikacyjnego został przedstawiony na rysunku?

Która z licencji na oprogramowanie pozwala na nieodpłatne rozpowszechnianie oraz korzystanie z aplikacji w pełnej wersji bezterminowo, nie wymagając ujawnienia jej kodu źródłowego?

Sygnał o częstotliwości (400 ÷ 450) Hz, który ma rytm: 50 ms sygnału i 50 ms przerwy, wysyłany do abonenta inicjującego w trakcie zestawiania połączenia, określany jest jako sygnał

Jaką funkcję pełni zapora systemu Windows?

Urządzenie elektroniczne, które stosuje procesy modulacji oraz demodulacji w celu przekształcenia sygnałów cyfrowych na analogowe i odwrotnie, to

Zapora sieciowa typu filtra

Przyrząd TDR-410 jest stosowany do

Aby połączyć trzy komputery w niewielką sieć LAN typu peer-to-peer, można zastosować

Jakie polecenie w systemie Windows umożliwia ustalenie, jaką trasą oraz przez jakie punkty pośrednie przesyłane są pakiety do odbiorcy w internecie?

Z zamieszczonego fragmentu dokumentacji technicznej modułu ISDN centrali abonenckiej wynika, że pracuje on w standardzie

| Nominalne napięcie zasilania | 12V DC |

| Maksymalny pobór prądu | 500mA |

| Złącza: | złącze cyfrowe 2B+D |

| złącze analogowe do podłączenia analogowego urządzenia abonenckiego | |

| Protokoły: | DSS1 (Euro ISDN) V.110 |

| Zakres temperatur pracy: | +5° do +35°C |

| Masa | 1,03kg |

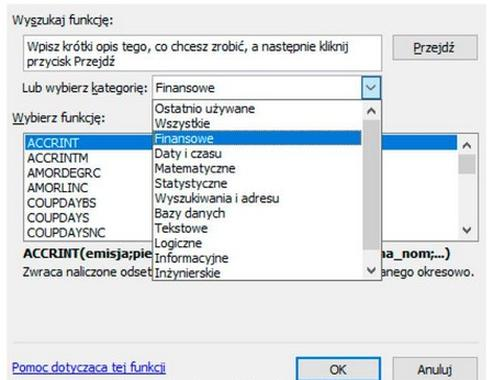

Który program Microsoft Office umożliwia wybór i wstawienie funkcji przedstawionych na rysunku?

Korzystając ze wzoru wskaż, wartość średnią sygnału sinusoidalnego, przemiennego o wartości maksymalnej równej 4 wyprostowanego jednopołówkowo.

| Xₛᵣ = Xₘ/π, gdzie Xₘ – amplituda sygnału |

Które z poniższych działań nie wpływa na bezpieczeństwo sieci?

Jednostką miary parametru jednostkowego symetrycznej linii długiej, która opisuje straty cieplne w dielektryku pomiędzy przewodami, jest

Jaką regułę należy zastosować, aby skutecznie zablokować ruch przychodzący na domyślny port telnet w łańcuchu INPUT, gdy polityka domyślna akceptuje wszystkie połączenia w programie iptables?

Ile komparatorów napięciowych jest wymaganych do skonstruowania równoległego przetwornika A/C o rozdzielczości 8 bitów?

Analogowy modem używany do synchronicznej transmisji przy prędkości 9600 bps korzysta z łącza stałego składającego się z 4 przewodów. Co to oznacza w kontekście modulacji?