Pytanie 1

Która funkcja centrali zajmuje się sprawdzaniem stanu wszystkich połączeń do niej podłączonych?

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Która funkcja centrali zajmuje się sprawdzaniem stanu wszystkich połączeń do niej podłączonych?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Norma IEEE 802.11 odnosi się do sieci

Jakie znaczenie ma prefiks przeznaczony dla adresacji multicast w IPv6?

Różnica pomiędzy NAT i PAT polega na

Sterownik przerwań zarządza zgłoszeniami przerwań pochodzącymi z urządzeń wejścia- wyjścia. Które z tych urządzeń dysponuje numerem przerwania o najwyższym priorytecie?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaki zapis nie stanowi adresu IPv6?

Zgodnie z protokołem IPv6 każdy interfejs sieciowy powinien posiadać adres link-local. Który prefiks określa adresy typu link-local?

GPRS (General Packet Radio Services) definiuje się jako

Jakim materiałem jest liniowo związane napięcie elektryczne z natężeniem prądu elektrycznego?

Jakiego rodzaju sygnalizacja jest używana w systemie PCM 30/32?

W jaki sposób konfiguracja interfejsu jako pasywnego wpłynie na przesył danych aktualizacji tablic rutingu w protokołach OSPF?

Osoba wykonująca pierwszą pomoc przeprowadza masaż serca oraz sztuczne oddychanie według rytmu

Jaki symbol reprezentuje kabel światłowodowy?

Przedstawiony na rysunku komunikat, który pojawił się na ekranie monitora podczas uruchomienia komputera, informuje o awarii

W oparciu o cennik przedstawiony w tabeli oblicz, jaki będzie stały miesięczny koszt netto korzystania z telefonu, jeżeli abonent ma aktywne usługi mobilnego e-podpisu, wystawiania rachunku szczegółowego i pakietowej transmisji danych - pakiet 250MB

| Cena netto | Cena brutto | |

|---|---|---|

| Abonament (za 240 minut) | 80,00 zł | 98,40 zł |

| Blokowanie połączeń powyżej limitu | bezpłatnie | bezpłatnie |

| Usługa Fax | 10,00 zł | 12,30 zł |

| Mobilny e-podpis | 10,00 zł | 12,30 zł |

| Połączenia konferencyjne | 20,00 zł | 24,60 zł |

| Rachunek szczegółowy | 5,00 zł | 6,15 zł |

| Pakiet 250MB transmisji danych | 8,00 zł | 9,84 zł |

Urządzenie generujące wibracje o kształcie trójkątnym, prostokątnym lub sinusoidalnym określa się mianem generatora

Który z programów wchodzących w skład pakietu MS Office pozwala na zbieranie oraz analizowanie danych poprzez tworzenie tabel, kwerend i formularzy?

Jak nazywa się oprogramowanie, które startuje jako pierwsze po przeprowadzeniu przez BIOS (ang. Basic Input/Output System) testu POST (Power On Self Test), a jego celem jest załadowanie systemu operacyjnego do pamięci RAM komputera?

Jak odbywa się realizacja zestawień w polu komutacyjnym przy użyciu podziału przestrzennego?

Narzędzie systemowe w rodzinie Windows, które pokazuje oraz pozwala na modyfikację tablicy tras pakietów, to

Można zrezygnować z obowiązku udzielenia pomocy przedmedycznej zgodnie z art.162 Kodeksu Karnego jedynie w sytuacji, gdy

Jaki sygnał w dowolnym momencie czasu charakteryzuje się precyzyjną zależnością matematyczną, a jego wykres powstaje na podstawie dokładnej analizy każdego momentu czasowego ze względu na jego nieprzerwaną zmienność?

Przyciśnięcie cyfry "6" aparatu telefonicznego z wybieraniem tonowym powoduje, zgodnie z zamieszczonym w tabeli kodem "2(1/4)", wytworzenie tonu powstałego z nałożenia na siebie dwóch sinusoidalnych fal o częstotliwościach

| Częstotliwość | 1209 Hz | 1336 Hz | 1477 Hz | 1633 Hz |

|---|---|---|---|---|

| 697 Hz | 1 | 2 | 3 | A |

| 770 Hz | 4 | 5 | 6 | B |

| 852 Hz | 7 | 8 | 9 | C |

| 941 Hz | * | 0 | # | D |

Który adres docelowy IPv6 nie jest kierowany poza pojedynczy węzeł sieci i nie jest przesyłany przez routery?

Którą z podanych opcji w menu głównym BIOS-u AMI (American Megatrends Inc) należy wybrać, aby skonfigurować datę systemową?

Długość światłowodowego włókna optycznego wynosi 30 km. Jaką wartość ma tłumienność jednostkowa światłowodu, jeśli całkowite tłumienie włókna wynosi At= 5,4 dB?

Maska blankietowa odpowiadająca notacji kropkowo dziesiętnej 255.255.255.0 to

Do zestawienia interfejsów dwóch routerów stosuje się podsieci 4 adresowe. Wybierz odpowiednią maskę dla podsieci 4 adresowej?

Wstrzymanie funkcjonowania łącza abonenckiego, spowodowane znacznym obniżeniem rezystancji pętli abonenckiej, może sugerować

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Najskuteczniejszym sposobem zabezpieczenia danych przesyłanych w sieci Wi-Fi jest szyfrowanie w standardzie

W celu określenia całkowitego tłumienia toru światłowodowego najczęściej stosuje się

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Rozszerzenie szerokości impulsu sondującego generowanego przez źródło światła w reflektometrze światłowodowym doprowadzi do

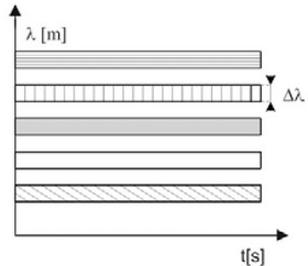

Rysunek ilustruje technikę zwielokrotnienia

W protokole IPv4 adres 162.1.123.0 zalicza się do

Na podstawie oferty cenowej pewnej telefonii satelitarnej zaproponuj klientowi, dzwoniącemu średnio 1 000 minut miesięcznie, najtańszą taryfę.

| Plany taryfowe | Taryfa A | Taryfa B | Taryfa C | Taryfa D |

| Taryfa miesięczna | 50 € | 100 € | 250 € | 300 € |

| Pakiet tanszych minut | 100/m | 200/m | 800/m | 1 000/m |

| Opłata za minutę w pakiecie | 0,70 € | 0,50 € | 0,30 € | 0,20 € |

| Opłata za dodatkowe minuty | 1,50 € | 1,00 € | 0,50 € | 0,40 € |