Pytanie 1

Jakie wartości może przyjąć zmienna typu boolean?

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Jakie wartości może przyjąć zmienna typu boolean?

Jakie rezultaty pojawią się po uruchomieniu poniższego kodu napisanego w języku C++?

class KlasaBazowa { public: virtual void metoda() { cout << "Bazowa. "; } }; class KlasaPochodna : public KlasaBazowa { public: void metoda() { cout << "Pochodna. "; } }; int main() { KlasaBazowa *bazowa = new KlasaPochodna(); KlasaPochodna *pochodna = new KlasaPochodna(); bazowa->metoda(); pochodna->metoda(); return 0; }

Jakie środowisko deweloperskie jest najczęściej wykorzystywane do budowy aplikacji na platformę Android?

Który z poniższych formatów plików jest używany do konfiguracji projektów Node.js?

W przedstawionym filmie ukazano kreator interfejsu użytkownika, dla którego automatycznie powstaje

Sposób deklaracji Klasa2 wskazuje, że

| W C++ i C#: | class Klasa2 : Klasa1 |

| W Java: | class Klasa2 extends Klasa1 |

| W Python: | class Klasa2(Klasa1): |

W frameworkach do budowy aplikacji mobilnych lub desktopowych znajduje zastosowanie wzorzec MVVM, oznaczający Model-View-ViewModel. Te podejście do programowania oznacza, że

Jakie czynności należy wykonać, aby zrealizować zdarzenie kliknięcia na przycisk w aplikacji desktopowej?

Co to jest Redux?

Jakie znaczenie ma pojęcie "debugowanie" w kontekście programowania?

Jakie zdarzenie jest wywoływane, gdy kliknięta zostaje myszą nieaktywna kontrolka lub okno?

Jaka jest podstawowa funkcja narzędzia do zarządzania projektami?

Która z poniższych technologii nie jest używana do tworzenia aplikacji mobilnych?

Jakie mogą być konsekwencje długotrwałego narażenia na hałas w pracy?

Zademonstrowana pętla wykorzystuje obiekt random do:

var random = new Random(); String pulaZnakow = "abcdefghijklmnopqrstuwxyzABCDEFGHIJKLMNOPQRSTUWXYZ"; int dlPuli = pulaZnakow.Length - 1; char znak; string wynik = ""; for (int i = 0; i < 8; i++) { znak = pulaZnakow[random.Next(0, dlPuli)]; wynik += znak; }

Jakie działania można podjąć, aby uniknąć pogorszenia wzroku podczas korzystania z komputera?

Jak w CSS definiuje się element, który ma reagować na najechanie kursorem?

Co zostanie wyświetlone po wykonaniu poniższego kodu JavaScript?

const promise = new Promise((resolve, reject) => { setTimeout(() => { resolve('success'); }, 1000); }); promise .then(res => { console.log(res); return 'first then'; }) .then(res => { console.log(res); });

Co to jest Docker?

Termin ryzyko zawodowe odnosi się do

Jaki jest kluczowy zamysł wzorca "Kompozyt" (Composite)?

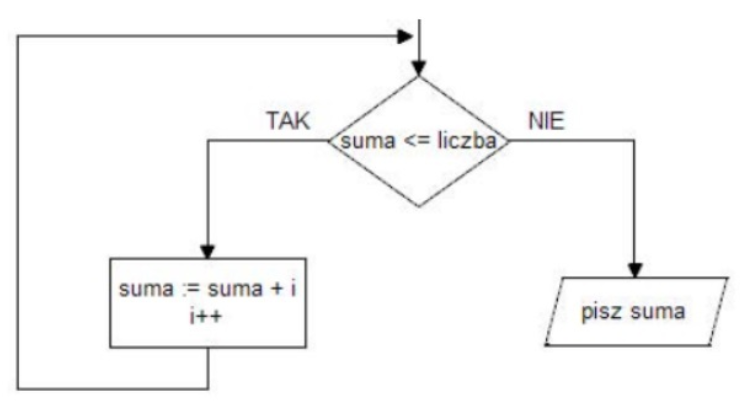

Wskaż fragment kodu, który stanowi realizację przedstawionego algorytmu w języku C++.

Kod 1do { suma = suma + i; } while (suma <= liczba); cout << suma; | Kod 2if (suma <= liczba) { suma = suma + i; i++; } else cout << suma; |

Kod 3for (i = suma; i <= liczba; i++) suma = suma + i; else cout << suma; | Kod 4while (suma <= liczba) { suma = suma + i; i++; } cout << suma; |

Jakie środowisko jest natywne do tworzenia aplikacji desktopowych w języku C#?

Wykorzystując jeden z dwóch zaprezentowanych sposobów inkrementacji w językach z rodziny C lub Java, można zauważyć, że

Zapis pierwszy:

b = a++;Zapis drugi:

b = ++a;

Po wykonaniu poniższego kodu na konsoli zostanie wyświetlona liczba:

int a = 0x73; cout << a;

Które z poniższych NIE jest zasadą programowania SOLID?

Jaką funkcję pełnią okna dialogowe niemodalne?

Programista tworzy system zarządzania buforem drukowania dokumentów. Najnowsze zlecenie drukowania dodawane jest na koniec kolejki, a najstarsze z nich są przekazywane do drukarki. Jaką strukturę danych najłatwiej zastosować w tej sytuacji?

Do implementacji w aplikacji jednokierunkowej funkcji skrótu, zwanej funkcją haszującą, można wykorzystać algorytm

Jakie narzędzie najlepiej sprawdza się w przekształcaniu liczby szesnastkowej na binarną?

Jaką istotną właściwość ma algorytm rekurencyjny?

W którym przypadku algorytm sortowania bąbelkowego działa z optymalną wydajnością?

Algorytm wyszukiwania sekwencyjnego z wykorzystaniem wartownika opiera się na założeniu, że

Co to jest event bubbling w JavaScript?

Co to jest lazy loading?

Które narzędzie służy do tworzenia makiet interfejsu użytkownika (UI mockups)?

Przedstawiono funkcjonalnie równoważne fragmenty kodu aplikacji Angular oraz React.js.

| Angular | submit(f) { console.log(f.value); } <form #f="ngForm" (ngSubmit)="submit(f)"> <input ngModel name="tytul" type="text" id="tytul"> <button>Dodaj</button> </form> |

| React | handleSubmit = e => { e.preventDefault(); console.log('tytul: ' + e.currentTarget.tytul.value); }; render() { return ( <div> <form onSubmit={this.handleSubmit}> <input type="text" id="tytul" /> <button>Dodaj</button> </form> </div> ); } |

Która technologia służy do tworzenia responsywnych stron internetowych?

Modyfikator dostępu, który znajduje się przed definicją metody Dodaj() w klasie Kalkulator, powoduje, że

protected void Dodaj() {}

Co oznacza skrót CSRF w kontekście bezpieczeństwa aplikacji webowych?