Pytanie 1

Który z poniższych protokołów reprezentuje protokół warstwy aplikacji w modelu ISO/OSI?

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Który z poniższych protokołów reprezentuje protokół warstwy aplikacji w modelu ISO/OSI?

Jaką topologię fizyczną wykorzystuje się w sieciach o logice Token Ring?

Określ rezultat wykonania zamieszczonego polecenia

| net user Test /expires:12/09/20 |

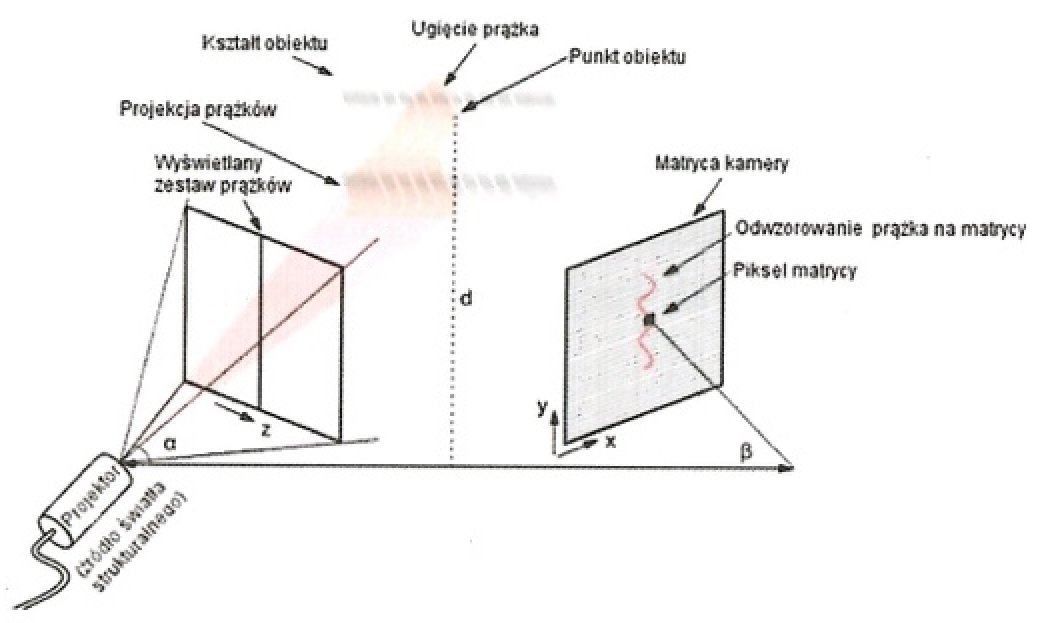

Zaprezentowany diagram ilustruje zasadę funkcjonowania skanera

W systemie Linux komenda chmod pozwala na

Jak można zaktualizować wprowadzone zmiany w konfiguracji systemu operacyjnego Windows, korzystając z edytora zasad grup?

Jakiego materiału używa się w drukarkach tekstylnych?

W oznaczeniu procesora INTEL CORE i7-4790 liczba 4 wskazuje na

W systemie Windows harmonogram zadań umożliwia przypisanie

Za przydzielanie czasu procesora do konkretnych zadań odpowiada

Jak nazywa się protokół bazujący na architekturze klient-serwer oraz na modelu żądanie-odpowiedź, który jest używany do transferu plików?

Zgodnie z wytycznymi dotyczącymi karty graficznej, jej możliwości pracy z systemem AGP 2X/4X pozwalają na

Ile par przewodów miedzianej skrętki kategorii 5e jest używanych do transmisji danych w standardzie sieci Ethernet 100Base-TX?

Który z rekordów DNS w systemach Windows Server służy do definiowania aliasu (alternatywnej nazwy) dla rekordu A, powiązanego z kanoniczną nazwą hosta?

Programem służącym do archiwizacji danych w systemie Linux jest

Pojemność pamięci 100 GiB odpowiada zapisowi

Norma EN 50167 odnosi się do rodzaju okablowania

Ikona z wykrzyknikiem, którą widać na ilustracji, pojawiająca się przy nazwie urządzenia w Menedżerze urządzeń, wskazuje, że to urządzenie

Do dynamicznej obsługi sprzętu w Linuxie jest stosowany system

W systemie Windows harmonogram zadań umożliwia przydzielenie

Jaką postać ma liczba szesnastkowa: FFFF w systemie binarnym?

Do podłączenia projektora multimedialnego do komputera, nie można użyć złącza

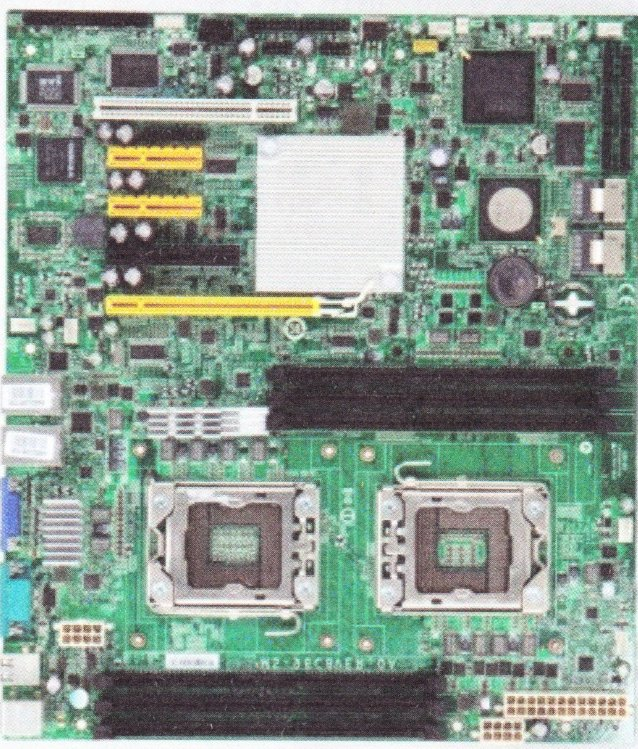

Na ilustracji przedstawiono tylną stronę

Jak nazywa się urządzenie wskazujące, które współpracuje z monitorami CRT i ma końcówkę z elementem światłoczułym, a jego dotknięcie ekranu monitora wysyła sygnał do komputera, co pozwala na określenie pozycji kursora?

W systemie Linux do śledzenia wykorzystania procesora, pamięci, procesów oraz obciążenia systemu wykorzystuje się polecenie

Aby zapewnić, że komputer uzyska od serwera DHCP określony adres IP, należy na serwerze zdefiniować

Atak DDoS (z ang. Distributed Denial of Service) na serwer może spowodować

Aby poprawić bezpieczeństwo zasobów sieciowych, administrator sieci komputerowej w firmie otrzymał zadanie podziału aktualnej lokalnej sieci komputerowej na 16 podsieci. Obecna sieć posiada adres IP 192.168.20.0 i maskę 255.255.255.0. Jaką maskę sieci powinien zastosować administrator?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Oprogramowanie przypisane do konkretnego komputera lub jego podzespołów, które uniemożliwia instalację na nowym sprzęcie zakupionym przez tego samego użytkownika, to

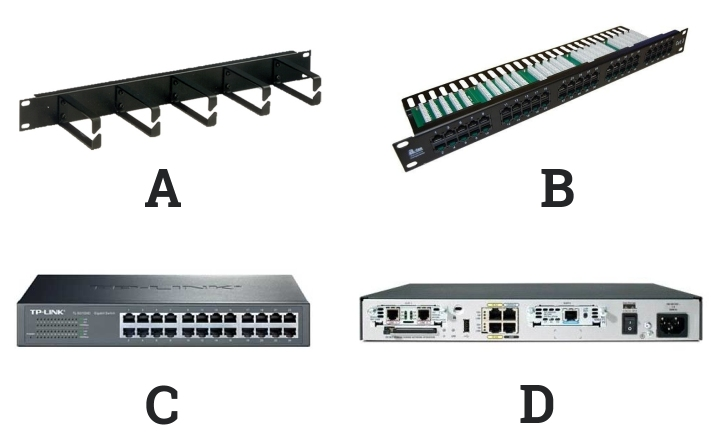

Na którym schemacie znajduje się panel krosowniczy?

Jakie medium transmisyjne w sieciach LAN rekomenduje się do użycia w historycznych obiektach?

Obudowa oraz wyświetlacz drukarki fotograficznej są mocno zabrudzone. Jakie środki należy zastosować, aby je oczyścić bez ryzyka uszkodzenia?

Aktywacja opcji OCR w procesie ustawiania skanera umożliwia

Która z ról w systemie Windows Server umożliwia m.in. zdalną, bezpieczną i uproszczoną instalację systemów operacyjnych Windows na komputerach w sieci?

Jakie urządzenia wyznaczają granice domeny rozgłoszeniowej?

W komputerze użyto płyty głównej widocznej na obrazku. Aby podnieść wydajność obliczeniową maszyny, zaleca się

Aby użytkownik notebooka z systemem Windows 7 lub nowszym mógł używać drukarki za pośrednictwem sieci WiFi, powinien zainstalować drukarkę na porcie

Komputer A, który potrzebuje przesłać dane do komputera B działającego w sieci z innym adresem IP, najpierw wysyła pakiety do adresu IP

Najwyższy stopień zabezpieczenia sieci bezprzewodowej zapewnia szyfrowanie