Pytanie 1

Który z poniższych programów nie służy do diagnozowania sieci komputerowej w celu wykrywania problemów?

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Który z poniższych programów nie służy do diagnozowania sieci komputerowej w celu wykrywania problemów?

Jakie urządzenie sieciowe widnieje na ilustracji?

Program wirusowy, którego zasadniczym zamiarem jest samoistne rozprzestrzenianie się w sieci komputerowej, to:

Jakie zagrożenie nie jest eliminowane przez program firewall?

Jakie pojęcia wiążą się z terminami „sequence number” oraz „acknowledgment number”?

Sequence number: 117752 (relative sequence number) Acknowledgment number: 33678 (relative ack number) Header Length: 20 bytes Flags: 0x010 (ACK) Window size value: 258

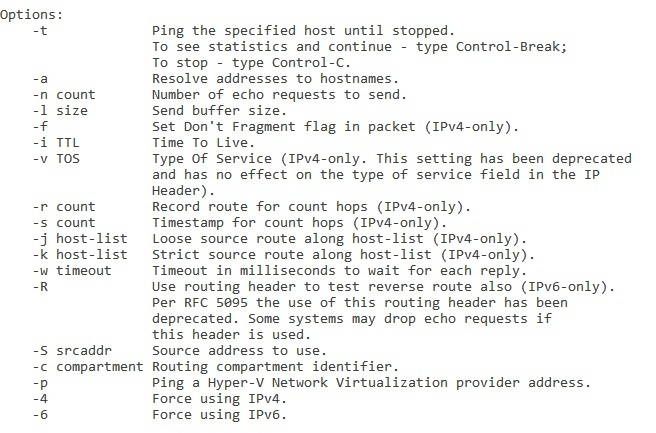

Aby wyświetlić przedstawione opcje polecenia ping, należy w wierszu polecenia systemu Windows zapisać

W systemie Linux narzędzie fsck służy do

Jakim akronimem oznacza się przenikanie bliskie skrętki teleinformatycznej?

Jakie napięcie zasilające mogą mieć urządzenia wykorzystujące port USB 2.0?

Protokół Transport Layer Security (TLS) jest rozwinięciem standardu

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Administrator sieci LAN dostrzegł przełączenie w tryb awaryjny urządzenia UPS. To oznacza, że wystąpiła awaria systemu

Według modelu TCP/IP, protokoły DNS, FTP oraz SMTP zaliczają się do warstwy

Użytkownik systemu Windows może korzystając z programu Cipher

Który z podanych adresów należy do kategorii publicznych?

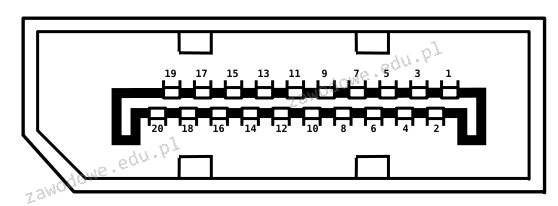

Na ilustracji pokazano złącze:

Aby w systemie Windows XP stworzyć nowego użytkownika o nazwisku egzamin z hasłem qwerty, powinno się zastosować polecenie

Urządzenie pokazane na ilustracji służy do zgrzewania wtyków

Liczba 54321₍₈₎ zapisana w systemie szesnastkowym ma postać

W tabeli przedstawiono dane katalogowe procesora AMD Athlon 1333 Model 4 Thunderbird. Jaka jest częstotliwość przesyłania danych między rejestrami?

| General information | |

|---|---|

| Type | CPU / Microprocessor |

| Market segment | Desktop |

| Family | AMD Athlon |

| CPU part number | A1333AMS3C |

| Stepping codes | AYHJA AYHJAR |

| Frequency (MHz) | 1333 |

| Bus speed (MHz) | 266 |

| Clock multiplier | 10 |

| Gniazdo | Socket A (Socket 462) |

| Notes on AMD A1333AMS3C | |

| ○ Actual bus frequency is 133 MHz. Because the processor uses Double Data Rate bus the effective bus speed is 266 MHz. | |

Ile bajtów odpowiada jednemu terabajtowi?

Aby skanera działał prawidłowo, należy

Do instalacji i usuwania oprogramowania w systemie Ubuntu wykorzystywany jest menedżer

Który z parametrów okablowania strukturalnego wskazuje na relację mocy sygnału testowego w jednej parze do mocy sygnału wyindukowanego w sąsiedniej parze na tym samym końcu przewodu?

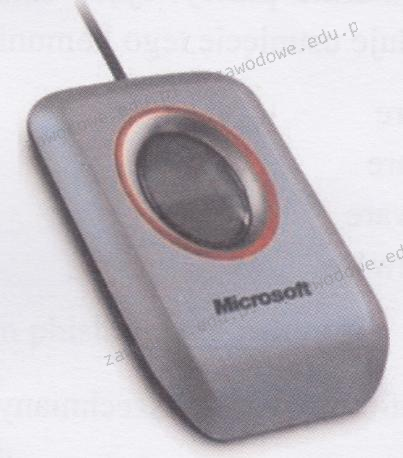

Urządzeniem peryferyjnym pokazanym na ilustracji jest skaner biometryczny, który wykorzystuje do identyfikacji

Instalacja serwera stron www w rodzinie systemów Windows Server jest możliwa dzięki roli

Jakie właściwości charakteryzują pojedyncze konto użytkownika w systemie Windows Serwer?

W przypadku drukarki igłowej, jaki materiał eksploatacyjny jest używany?

Jakie miejsce nie powinno być wykorzystywane do przechowywania kopii zapasowych danych z dysku twardego komputera?

Jak można zwolnić miejsce na dysku, nie tracąc przy tym danych?

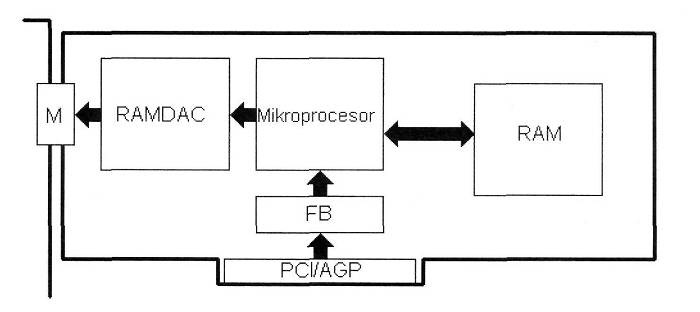

Na schemacie blokowym funkcjonalny blok RAMDAC ilustruje

Informacja zawarta na ilustracji może wskazywać na

Jakiego portu używa protokół FTP (File transfer Protocol)?

Protokół transportowy bezpołączeniowy to

Jakim parametrem definiuje się stopień zmniejszenia mocy sygnału w danej parze przewodów po przejściu przez cały tor kablowy?

Jaki rodzaj routingu jest najbardziej odpowiedni w dużych, szybko zmieniających się sieciach?

Jakie polecenie powinno zostać użyte, aby wyświetlić listę pokazanych plików?

Jaka jest nominalna moc wyjściowa (ciągła) zasilacza o parametrach zapisanych w tabeli?

| Napięcie wyjściowe | +5 V | +3.3 V | +12 V1 | +12 V2 | -12 V | +5 VSB |

| Prąd wyjściowy | 18,0 A | 22,0 A | 18,0 A | 17,0 A | 0,3 A | 2,5 A |

| Moc wyjściowa | 120 W | 336W | 3,6 W | 12,5 W |

Aby kontrolować ilość transferu w sieci, administrator powinien zastosować program rodzaju

Funkcja System Image Recovery dostępna w zaawansowanych opcjach uruchamiania systemu Windows 7 pozwala na