Pytanie 1

Które urządzenie należy zainstalować, w celu zwiększenia obszaru zasięgu sieci bezprzewodowej?

Brak odpowiedzi na to pytanie.

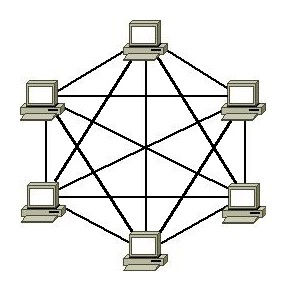

Prawidłowo – żeby zwiększyć obszar zasięgu sieci bezprzewodowej, instalujemy punkt dostępowy (access point, AP). Punkt dostępowy jest urządzeniem warstwy 2/3, które tworzy komórkę sieci Wi‑Fi i pozwala urządzeniom bezprzewodowym (laptopy, smartfony, drukarki Wi‑Fi) łączyć się z siecią przewodową Ethernet. W praktyce wygląda to tak, że do istniejącego switcha lub routera dopinamy dodatkowy AP skrętką, konfigurujemy ten sam SSID, zabezpieczenia (np. WPA2‑PSK lub WPA3‑Personal), kanał radiowy i w ten sposób rozszerzamy zasięg tej samej sieci logicznej. Moim zdaniem kluczowe jest zrozumienie różnicy między wzmacnianiem sygnału a rozszerzaniem zasięgu zgodnie z dobrą praktyką. Profesjonalne sieci firmowe opierają się właśnie na wielu punktach dostępowych, rozmieszczonych zgodnie z projektem radiowym (site survey), tak żeby zapewnić pokrycie sygnałem i roaming między AP. Standardy IEEE 802.11 (a/b/g/n/ac/ax) definiują sposób komunikacji między klientem Wi‑Fi a punktem dostępowym, więc to AP jest tym centralnym elementem „chmury Wi‑Fi”. W realnych wdrożeniach, np. w biurze wielopiętrowym, zamiast jednego mocnego routera Wi‑Fi instaluje się kilka lub kilkanaście punktów dostępowych, podłączonych do sieci szkieletowej (przełączników). Dzięki temu użytkownik może przechodzić z laptopem po budynku, a urządzenie automatycznie przełącza się między AP, nie tracąc połączenia. To jest właśnie dobra praktyka wynikająca z projektowania sieci zgodnie z zasadami dla WLAN. W domu podobnie: jeśli router Wi‑Fi nie „dociąga” do ostatniego pokoju, dokładamy dodatkowy access point lub system typu mesh – ale podstawowa idea jest ta sama: kolejne punkty dostępowe rozszerzają zasięg. Dodatkowo warto pamiętać o poprawnej konfiguracji mocy nadawczej, wyborze mniej zatłoczonych kanałów (szczególnie w paśmie 2,4 GHz) oraz stosowaniu aktualnych standardów bezpieczeństwa. Samo dołożenie switcha lub innego urządzenia przewodowego nie zapewni zasięgu radiowego – właśnie dlatego rola AP jest tu tak kluczowa.