Pytanie 1

Który z poniższych elementów jest częścią mechanizmu drukarki atramentowej?

Wynik: 3/40 punktów (7,5%)

Wymagane minimum: 20 punktów (50%)

Który z poniższych elementów jest częścią mechanizmu drukarki atramentowej?

Norma TIA/EIA-568-B.2 definiuje szczegóły dotyczące parametrów transmisji

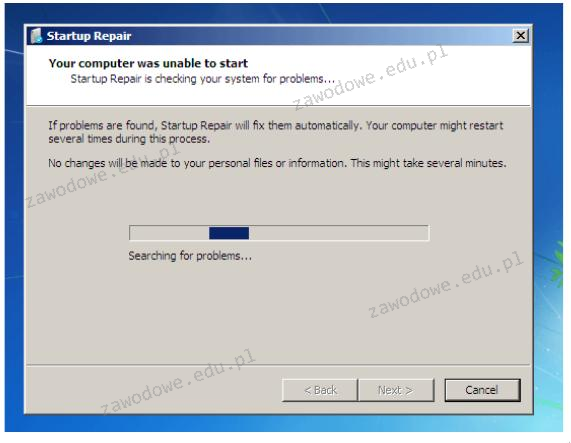

Komunikat, który pojawia się po uruchomieniu narzędzia do naprawy systemu Windows, może sugerować

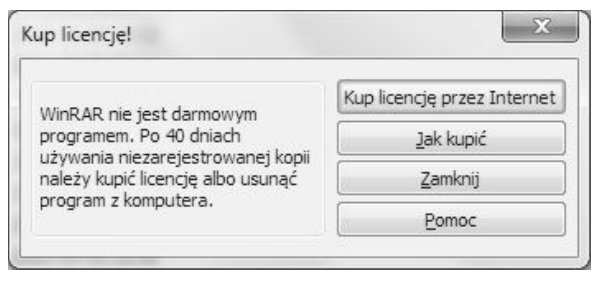

Program WinRAR pokazał okno informacyjne widoczne na ilustracji. Jakiego rodzaju licencją posługiwał się do tej pory użytkownik?

Urządzenie, które pozwala komputerom na bezprzewodowe łączenie się z siecią komputerową przewodową, to

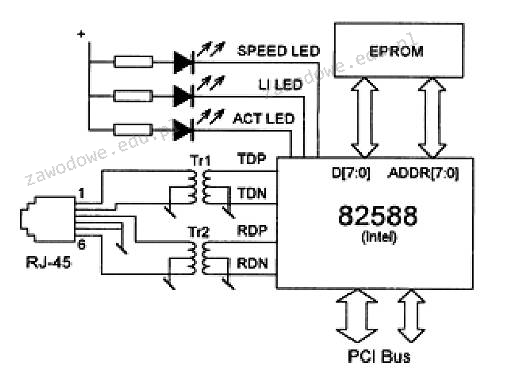

Jaką rolę pełnią elementy Tr1 i Tr2, które są widoczne na schemacie ilustrującym kartę sieciową Ethernet?

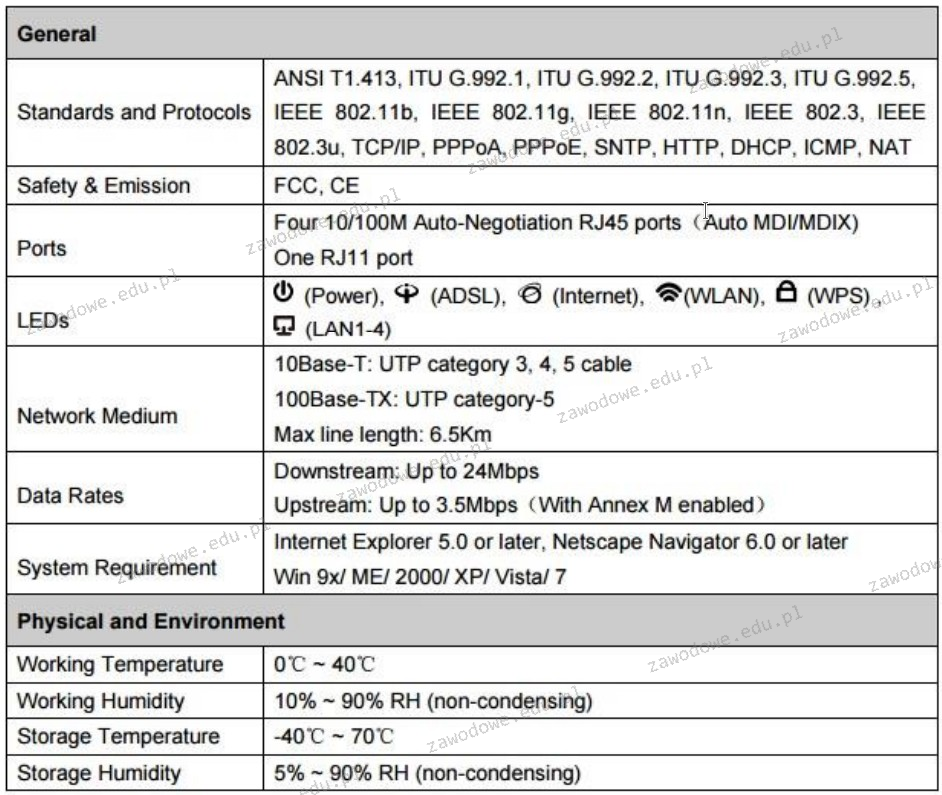

Przedstawiona specyfikacja techniczna odnosi się do

Brak odpowiedzi na to pytanie.

Jakie czynności należy wykonać, aby oczyścić zatkane dysze kartridża w drukarce atramentowej?

Brak odpowiedzi na to pytanie.

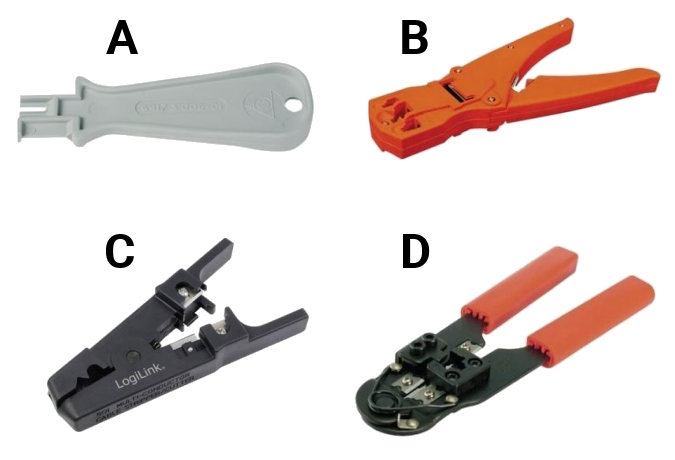

Który z przyrządów służy do usuwania izolacji?

Brak odpowiedzi na to pytanie.

Jeden długi oraz dwa krótkie sygnały dźwiękowe BIOS POST od firm AMI i AWARD wskazują na wystąpienie błędu

Brak odpowiedzi na to pytanie.

Wartość wyrażana w decybelach, będąca różnicą pomiędzy mocą sygnału przekazywanego w parze zakłócającej a mocą sygnału generowanego w parze zakłócanej to

Brak odpowiedzi na to pytanie.

Komputer jest podłączony do sieci Internet, a na jego pokładzie brak oprogramowania antywirusowego. Jak można sprawdzić, czy ten komputer jest zainfekowany wirusem, nie zmieniając ustawień systemowych?

Brak odpowiedzi na to pytanie.

Protokół Transport Layer Security (TLS) jest rozwinięciem standardu

Brak odpowiedzi na to pytanie.

Jednym z metod ograniczenia dostępu do sieci bezprzewodowej dla osób nieuprawnionych jest

Brak odpowiedzi na to pytanie.

Analiza uszkodzonych elementów komputera poprzez ocenę stanu wyjściowego układu cyfrowego pozwala na

Brak odpowiedzi na to pytanie.

Hosty A i B nie mają możliwości komunikacji z hostem C. Natomiast komunikacja między hostami A i B przebiega poprawnie. Jakie może być źródło problemu w komunikacji pomiędzy hostami A i C oraz B i C?

Brak odpowiedzi na to pytanie.

Jakim złączem zasilany jest wewnętrzny dysk twardy typu IDE?

Brak odpowiedzi na to pytanie.

W dokumentacji płyty głównej znajduje się informacja "Wsparcie dla S/PDIF Out". Co to oznacza w kontekście tej płyty głównej?

Brak odpowiedzi na to pytanie.

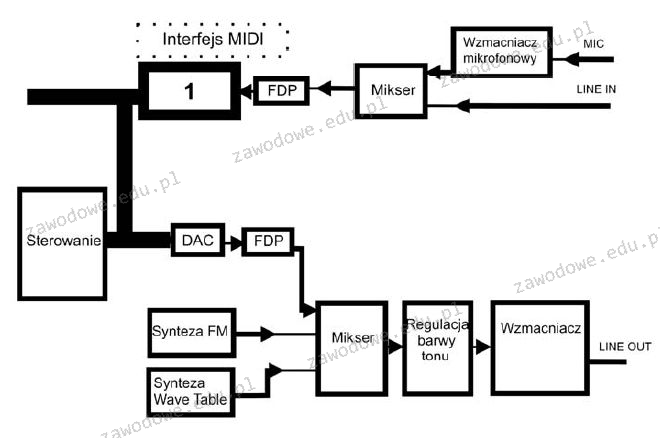

Schemat blokowy karty dźwiękowej jest przedstawiony na rysunku. Jaką rolę odgrywa układ oznaczony numerem 1?

Brak odpowiedzi na to pytanie.

Element trwale zamontowany, w którym znajduje się zakończenie okablowania strukturalnego poziomego dla abonenta, to

Brak odpowiedzi na to pytanie.

Wskaż błędny podział dysku MBR na partycje?

Brak odpowiedzi na to pytanie.

Układy sekwencyjne stworzone z grupy przerzutników, zazwyczaj synchronicznych typu D, wykorzystywane do magazynowania danych, to

Brak odpowiedzi na to pytanie.

Urządzenie pokazane na ilustracji jest przeznaczone do

Brak odpowiedzi na to pytanie.

Co to jest urządzenie sieciowe most (ang. bridge)?

Brak odpowiedzi na to pytanie.

Wskaż złącze żeńskie o liczbie pinów 24 lub 29, które jest w stanie przesyłać skompresowany cyfrowy sygnał do monitora?

Brak odpowiedzi na to pytanie.

Symbol graficzny przedstawiony na ilustracji oznacza jaką bramkę logiczną?

Brak odpowiedzi na to pytanie.

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.

Magistrala PCI-Express do przesyłania danych stosuje metodę komunikacyjną

Brak odpowiedzi na to pytanie.

Czym charakteryzuje się technologia Hot swap?

Brak odpowiedzi na to pytanie.

Złośliwe programy komputerowe, które potrafią replikować się same i wykorzystują luki w systemie operacyjnym, a także mają zdolność modyfikowania oraz uzupełniania swojej funkcjonalności, nazywamy

Brak odpowiedzi na to pytanie.

Element drukujący, składający się z wielu dysz połączonych z mechanizmem drukującym, znajduje zastosowanie w drukarce

Brak odpowiedzi na to pytanie.

Aby uzyskać dostęp do adresu serwera DNS w ustawieniach karty sieciowej w systemie z rodziny Windows, należy wprowadzić polecenie

Brak odpowiedzi na to pytanie.

Aby zminimalizować wpływ zakłóceń elektromagnetycznych na przesyłany sygnał w tworzonej sieci komputerowej, jakie rozwiązanie należy zastosować?

Brak odpowiedzi na to pytanie.

Który z protokołów umożliwia szyfrowane połączenia?

Brak odpowiedzi na to pytanie.

W przedsiębiorstwie zastosowano adres klasy B do podziału na 100 podsieci, z maksymalnie 510 dostępnymi adresami IP w każdej z nich. Jaka maska została użyta do utworzenia tych podsieci?

Brak odpowiedzi na to pytanie.

Jakie polecenie powinno być użyte do obserwacji lokalnych połączeń?

Brak odpowiedzi na to pytanie.

Jakim akronimem oznacza się przenikanie bliskie skrętki teleinformatycznej?

Brak odpowiedzi na to pytanie.

Najlepszą metodą ochrony danych przedsiębiorstwa, którego biura znajdują się w różnych, odległych miejscach, jest wdrożenie

Brak odpowiedzi na to pytanie.

Osoba pragnąca jednocześnie drukować dokumenty w wersji oryginalnej oraz trzech kopiach na papierze samokopiującym, powinna nabyć drukarkę

Brak odpowiedzi na to pytanie.

Jaki jest powód sytuacji widocznej na przedstawionym zrzucie ekranu, mając na uwadze adres IP serwera, na którym umieszczona jest domena www.wp.pl, wynoszący 212.77.98.9?

C:\>ping 212.77.98.9

Pinging 212.77.98.9 with 32 bytes of data:

Reply from 212.77.98.9: bytes=32 time=29ms TTL=60

Reply from 212.77.98.9: bytes=32 time=29ms TTL=60

Reply from 212.77.98.9: bytes=32 time=30ms TTL=60

Reply from 212.77.98.9: bytes=32 time=29ms TTL=60

Ping statistics for 212.77.98.9:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 29ms, Maximum = 30ms, Average = 29ms

C:\>ping www.wp.pl

Ping request could not find host www.wp.pl. Please check the name and try again.Brak odpowiedzi na to pytanie.