Pytanie 1

Jaką liczbę bitów przypisano do adresu sieci w adresacji IPv4 z maską 255.255.128.0?

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Jaką liczbę bitów przypisano do adresu sieci w adresacji IPv4 z maską 255.255.128.0?

Do jakiego rodzaju przesyłania komunikatów odnosi się adres IPv4 224.232.154.225?

Zbiór zasad oraz ich wyjaśnień, zapewniający zgodność stworzonych aplikacji z systemem operacyjnym, to

Jaki adres sieciowy odpowiada hostowi 10.132.171.25/18?

Do jakich celów wykorzystywana jest pamięć ROM w ruterach?

Który z protokołów routingu wykorzystuje metodę wektora odległości?

Jaki adres IPv6 odnosi się do hosta lokalnego?

Jaki jest adres podsieci, w której działa stacja robocza, jeżeli jej adres IP to 192.168.0.130, a maska podsieci wynosi 255.255.255.224?

Maska blankietowa odpowiadająca notacji kropkowo dziesiętnej 255.255.255.0 to

Jakie znaczenie ma prefiks przeznaczony dla adresacji multicast w IPv6?

Którego z urządzeń dotyczy dokumentacja techniczna?

| Parametr | Opis |

|---|---|

| Technologia pracy | HSPA+, HSUPA, HSDPA, UMTS, EDGE, GPRS, GSM |

| Szybkość transmisji | do 28,8 Mbps do użytkownika do 5,76 Mbps od użytkownika |

| Wspierane systemy operacyjne | Windows 2000, XP, Vista, Windows 7, Mac OS |

| Wymiary | 84 mm x 27 mm x 12 mm |

Który z poniższych protokołów pełni funkcję protokołu routingu?

Jakie są domyślne interwały czasowe dla aktualizacji tras w protokole RIP (Routing Information Protocol)?

Listy kontrolne w ruterach stanowią narzędzie

Jaką komendę trzeba wprowadzić, aby włączyć podsieć 5.6.7.0/24 do systemu OSPF?

Urządzenia sieciowe mają ustawione adresy IP i maski zgodnie z tabelą. W ilu sieciach pracują te urządzenia?

| Adres IP / Maska |

|---|

| 9.1.63.11 /16 |

| 9.2.63.11 /16 |

| 9.3.65.11 /16 |

| 9.4.66.12 /16 |

| 9.5.66.12 /16 |

Gdy podczas instalacji sterownika do drukarki sieciowej odpowiedni model nie występuje na liście kreatora dodawania sprzętu, co należy zrobić?

Które z wymienionych haseł odpowiada wymaganiom dotyczącym kompleksowości?

Rutery dostępowe to sprzęt, który

Adres MAC oraz identyfikator producenta karty graficznej są elementami adresu

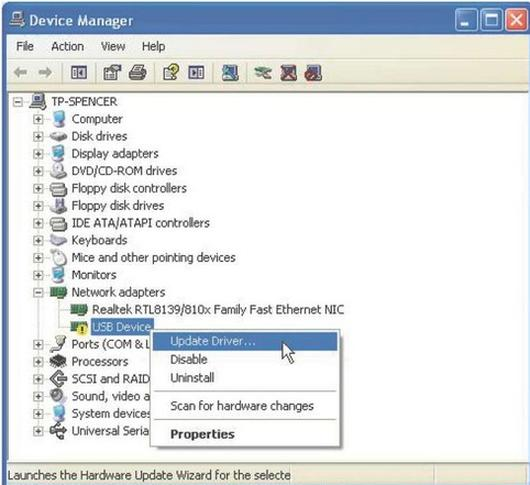

Zrzut ekranowy przedstawiony na rysunku prezentuje uruchamianie

Jakie polecenie należy użyć, aby otrzymać listę zainstalowanych pakietów w systemie Linux?

Standardy 802.11 b oraz g dzielą dostępne pasmo na nakładające się kanały, których częstotliwości środkowe różnią się o 5 MHz. Zgodnie z ETSI w Europie można wyróżnić takie kanały

Jakie jest protokół routingu, który wykorzystuje algorytm oparty na wektorze odległości?

Jaki prefiks maski powinien wybrać dostawca internetu, aby z adresu IPv4 74.0.0.0 /8 uzyskać dokładnie 32 podsieci?

Która z usług odpowiada za konwersję adresów prywatnych na publiczne oraz na odwrót w granicach sieci LAN i WAN?

Jakie polecenie należy wykorzystać w trakcie aktualizacji określonych dystrybucji systemu Linux?

Jaką technologię stosuje się do automatycznej identyfikacji i instalacji urządzeń?

Z jakiego zakresu adresów IP mechanizm APIPA (Automatic Private IP Addressing) przydzieli komputerowi adres, jeśli serwer DHCP w sieci nie funkcjonuje?

Elementy znajdujące się na płycie głównej, takie jak układy do komunikacji modemowej i dźwiękowej, a także kontrolery sieciowe oraz FireWire, są konfigurowane w menu BIOS w sekcji

Jaką maksymalną liczbę hostów można przydzielić w sieci z prefiksem /26?

Która funkcja centrali zajmuje się sprawdzaniem stanu wszystkich połączeń do niej podłączonych?

Jaki jest adres rozgłoszeniowy IPv4 dla sieci z adresem 192.168.10.0 w klasycznym routingu?

Na powstawanie pętli routingu nie mają wpływu

Jaką trasę należy ustawić, aby zapewnić najwyższą wiarygodność informacji o ścieżkach uzyskanych przez ruter?

Który protokół rutingu wykorzystuje algorytm Dijkstry do obliczania najkrótszej ścieżki, tzw. najlepszej trasy, do sieci docelowych?

Jaki protokół pozwala na tworzenie wirtualnych sieci lokalnych VLAN (ang. Virtual Local Area Network)?

Koncentrator (ang.hub) to urządzenie, które

Wskaźniki stosowane przez protokoły routingu nie biorą pod uwagę

Która z wymienionych metod komutacji polega na nawiązywaniu fizycznego łącza pomiędzy dwiema lub większą liczbą stacji końcowych, które jest dostępne wyłącznie dla nich, aż do momentu rozłączenia?