Pytanie 1

Znacznik <pre> </pre> służy do prezentacji

Wynik: 19/40 punktów (47,5%)

Wymagane minimum: 20 punktów (50%)

Znacznik <pre> </pre> służy do prezentacji

Na stronie www znajduje się formularz, do którego należy stworzyć następujące funkcje: walidacja: w czasie wypełniania formularza na bieżąco kontrolowana jest poprawność danych, przesyłanie danych: po zrealizowaniu formularza i jego zatwierdzeniu, dane są przekazywane do bazy danych na serwerze. Aby zrealizować tę funkcjonalność w jak najprostszy sposób, należy zapisać

Określ rezultat działania podanego kodu PHP, przy założeniu, że zmienna tab jest tablicą.

$tab = explode(",", "jelenie,sarny,dziki,lisy,borsuki");

echo $tab[1]." ".$tab[2];

W języku CSS zdefiniowano styl. Sformatowana stylem sekcja będzie zawierała obramowanie o szerokości

| div { border: solid 2px blue; margin: 20px; } |

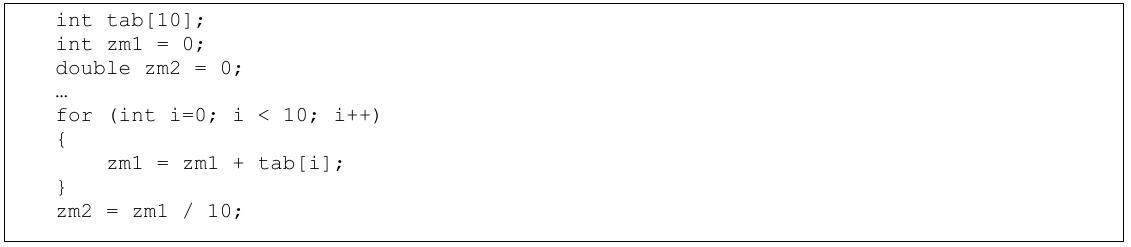

Tablica tab[] zawiera różne liczby całkowite. Jaką wartość przyjmie zmienna zm2 po wykonaniu podanego fragmentu kodu?

Jaki format CSS dla akapitu definiuje styl szarej ramki z następującymi cechami?

| p { padding: 15px; border: 2px dotted gray; } |

Plik konfiguracyjny, który umożliwia ustalenie parametrów PHP dla całego serwera, to

W tabeli zwierzeta znajdują się kolumny nazwa, gatunek, gromada, cechy, dlugosc_zycia. Aby uzyskać listę nazw zwierząt, które dożywają przynajmniej 20 lat oraz są ssakami, jakie zapytanie należy wykonać?

W relacyjnym modelu danych, krotki definiuje się jako

W języku C do przedstawiania liczb zmiennoprzecinkowych używa się typu

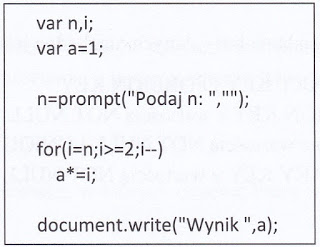

Jakie będzie wyjście programu napisanego w języku JavaScript, umieszczonego w ramce, po podaniu wartości 5 na wejściu?

Co należy zweryfikować przed wykonaniem kopii zapasowej bazy danych, aby było możliwe jej późniejsze odtworzenie w poprawny sposób?

Wskaż, który paragraf jest sformatowany przy użyciu podanego stylu CSS:

p { font-family: serif; background-color: Teal; color: white; font-style: italic; }

Treść:

SELECT model FROM samochody WHERE rocznik > 2017 AND marka = "opel";Tabela samochody zawiera poniższe rekordy. Po wykonaniu podanego zapytania SQL, jakie dane zostaną zwrócone?

Jakie zapytanie umożliwi Administratorowi odebranie uprawnień do przeglądania oraz edytowania danych w bazie gazeta, dla użytkownika redaktor?

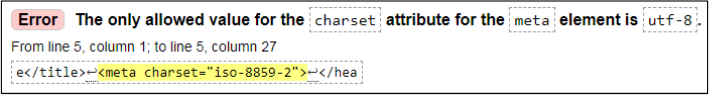

Standard kodowania ISO-8859-2 jest używany do poprawnego wyświetlania

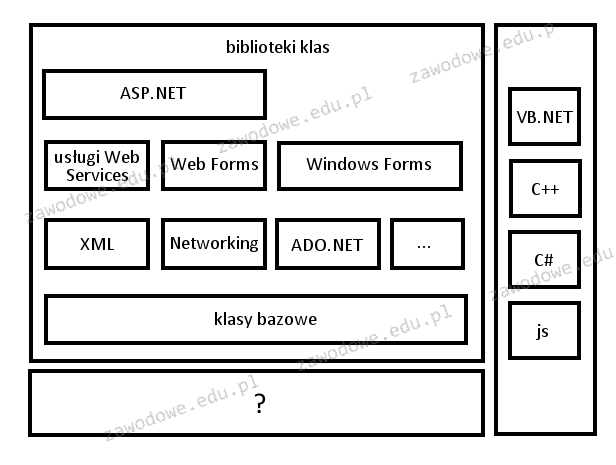

Jak nazywa się komponent oznaczony znakiem zapytania w architekturze platformy .NET, który pozwala na tworzenie własnych aplikacji za pomocą frameworków oraz przekształcanie skompilowanego kodu pośredniego na kod maszynowy procesora zainstalowanego w systemie?

Definicja obiektu została zapisana w języku JavaScript jako var osoba={imie:"Anna", nazwisko:"Kowalska", rok_urodzenia:1985}; Jak można odwołać się do właściwości nazwisko?

Naciśnięcie przycisku o nazwie "niebieski" spowoduje uruchomienie podanego kodu JavaScript. Jaki będzie rezultat jego działania?

Jak nazywa się platforma wspierająca rozwój oprogramowania w technologii .NET?

W języku PHP, aby nawiązać połączenie z bazą danych MySQL przy użyciu biblioteki mysqli, w poniższym zapisie w miejsce litery 'c' należy wpisać:

$a = new mysqli('b', 'c', 'd', 'e');

W CSS zastosowano stylowanie elementu listy, przy czym żadne inne style CSS nie zostały ustalone. Użyte stylowanie spowoduje, że

li :hover { color: Maroon; }

W przedstawionym kodzie PHP, co powinno się wyświetlić zamiast znaków zapytania?

| $x = mysql_query('SELECT * FROM mieszkancy'); if(!$x) echo "???????????????????????"; |

Poniższy fragment kodu w PHP wyświetli

| $n = '[email protected]'; $dl = strlen($n); $i = 0; while($i < $dl && $n[$i] != '@') { echo $n[$i]; $i++; } |

Wskaż NIEPRAWIDŁOWY opis optymalizacji kodu wygenerowanego przez program

W skrypcie PHP należy stworzyć cookie o nazwie "owoce", które przyjmie wartość "jabłko". Cookie powinno być dostępne przez jedną godzinę od momentu jego utworzenia. W tym celu w skrypcie PHP trzeba zastosować funkcję:

Aby strona WWW mogła być przesyłana do przeglądarki w formie zaszyfrowanej, należy zastosować protokół

W HTML atrybut alt w tagu img służy do określenia

W języku PHP do zmiennej a przypisano tekst, w którym słowo Kowalski pojawia się wielokrotnie. Aby jednym poleceniem zamienić wszystkie wystąpienia słowa Kowalski na słowo Nowak, trzeba użyć polecenia

Formularze do zarządzania bazami danych są tworzone w celu

Znacznik <strong> tekst</strong> w HTML będzie ukazywany przez przeglądarkę w identyczny sposób, jak znacznik

Jak brzmi nazwa edytora, który wspiera proces tworzenia stron internetowych i którego działanie można określić w polskim tłumaczeniu słowami: widzisz to, co otrzymujesz?

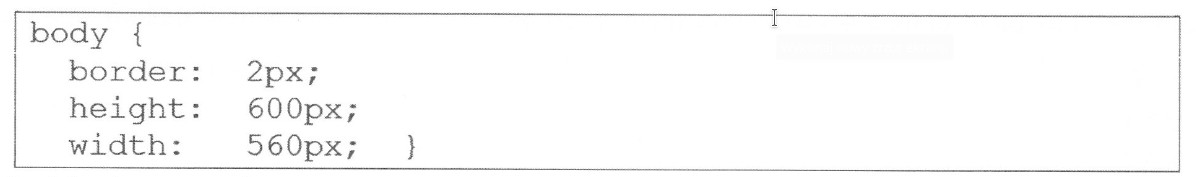

Podczas tworzenia witryny internetowej zastosowano kod definiujący jej wygląd. Jaką szerokość przeznaczono na zawartość strony?

W CSS wartości takie jak: underline, overline, line-through oraz blink odnoszą się do właściwości

W CSS, aby ustawić styl obramowania jako linię przerywaną, należy użyć wartości

Podczas walidacji strony napotkano błąd. Co to oznacza?

Jaki program jest wykorzystywany do edycji dźwięku?

W instrukcjach, których celem jest odtwarzanie dźwięku na stronie internetowej jako tła muzycznego, nie stosuje się atrybutu

Aby prawidłowo zorganizować hierarchiczną strukturę tekstu na stronie internetowej, powinno się wykorzystać

Funkcja, która wywołuje samą siebie to