Pytanie 1

Systemem zarządzania wersjami w projekcie oprogramowania, który jest rozproszony, jest

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Systemem zarządzania wersjami w projekcie oprogramowania, który jest rozproszony, jest

Jakie jest zadanie poniższej pętli? ```int x = 0; while (x < 10) { mojeKsiazki[x] = new Ksiazka(); x++; }```

Jaką instrukcję pętli stosuje się do przeprowadzenia określonej liczby operacji na obiekcie lub zmiennej, która nie jest tablicą?

Jakie jest zadanie poniższej pętli?

int x = 0; while (x < 10) { mojeKsiazki[x] = new Ksiazka(); x++; }

Baza danych szkoły podstawowej dla dzieci w wieku 6 lat obejmuje tabelę szkoła, która zawiera kolumny: imie, nazwisko, klasa. Wszyscy uczniowie w klasach od 1 do 5 przeszli do wyższej klasy. W celu zwiększenia wartości w kolumnie klasa o 1, należy wykonać następujące polecenie

Model, w którym wszystkie dane są zapisane w jednej tabeli, określa się mianem

Aby przenieść stronę internetową na serwer, można wykorzystać program

Który format graficzny rastrowy jest obsługiwany przez przeglądarki internetowe?

Instrukcja w języku SQL ```GRANT ALL PRIVILEGES ON klienci TO pracownik```

Zapis CSS

margin: auto;wskazuje, że marginesy są

Które z poniższych zdań poprawnie opisuje utworzoną tabelę?

CREATE TABLE dane (kolumna INTEGER(3));

W językach programowania strukturalnego do przechowywania danych o 50 uczniach (ich imionach, nazwiskach, średniej ocen) należy zastosować

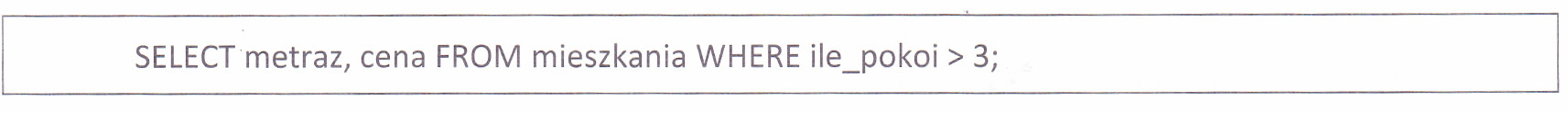

W dostępnej tabeli mieszkań znajdują się kolumny o nazwach: adres, metraż, liczba_pokoi, standard, status, cena. Wykonanie podanej kwerendy SQL SELECT spowoduje, że zostaną wyświetlone

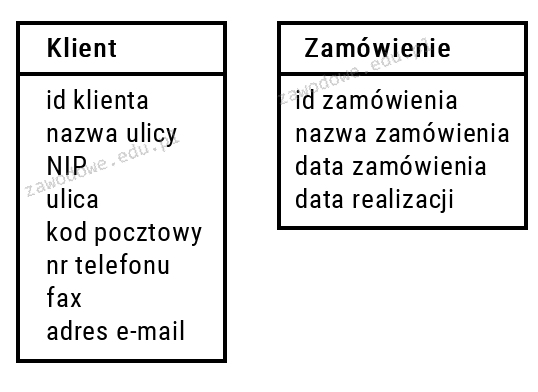

Jaką relację w projekcie bazy danych powinno się ustalić pomiędzy tabelami przedstawionymi na rysunku, przy założeniu, że każdy klient sklepu internetowego złoży co najmniej dwa zamówienia?

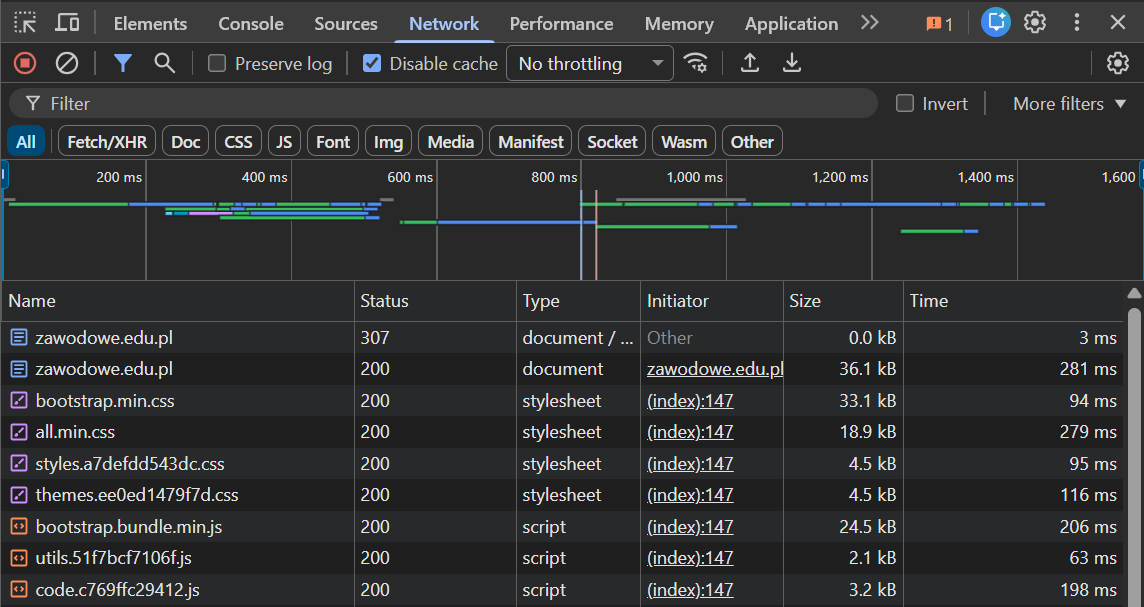

Na ilustracji przedstawiono

Baza danych księgarni ma tabelę ksiazki z polami: id, idAutor, tytul, ileSprzedanych oraz tabelę autorzy z polami: id, imie, nazwisko. Jak utworzyć raport dotyczący sprzedanych książek, który zawiera tytuły oraz nazwiska autorów?

Jakie wyrażenie logiczne w języku PHP weryfikuje, czy zmienna1 znajduje się w jednostronnie domkniętym przedziale <-5, 10)?

Kto z wymienionych zajmuje się nieprzerwanym przygotowaniem systemu bazy danych do pracy produkcyjnej, zarządzaniem kontami użytkowników oraz instalowaniem aktualizacji systemu bazodanowego?

W języku HTML zdefiniowano listę, która

<ol> <li>biały</li> <li>czerwony <ul> <li>różowy</li> <li>pomarańczowy</li> </ul></li> <li>niebieski</li> </ol>

Dla dowolnego a w zakresie (0,99), celem funkcji napisanej w JavaScript jest:

| function fun1(a) { for(n=a; n<=100; n++) document.write(n); return n; } |

Jakie zadanie ma funkcja PHP o nazwie mysql_select_db()?

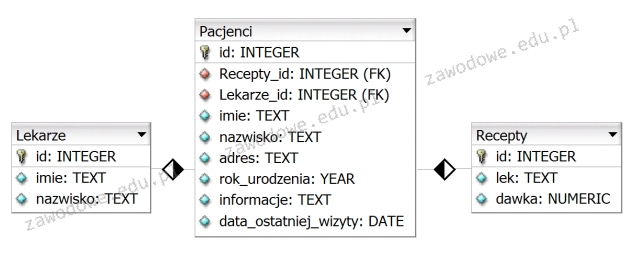

Zaproponowana baza danych składa się z trzech tabel oraz dwóch relacji. Żeby uzyskać listę wszystkich lekarzy przypisanych do danego pacjenta, konieczne jest porównanie kluczy

Można wydać instrukcję transakcyjną ROLLBACK, aby

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

Przedstawiony serwis internetowy służy do walidacji

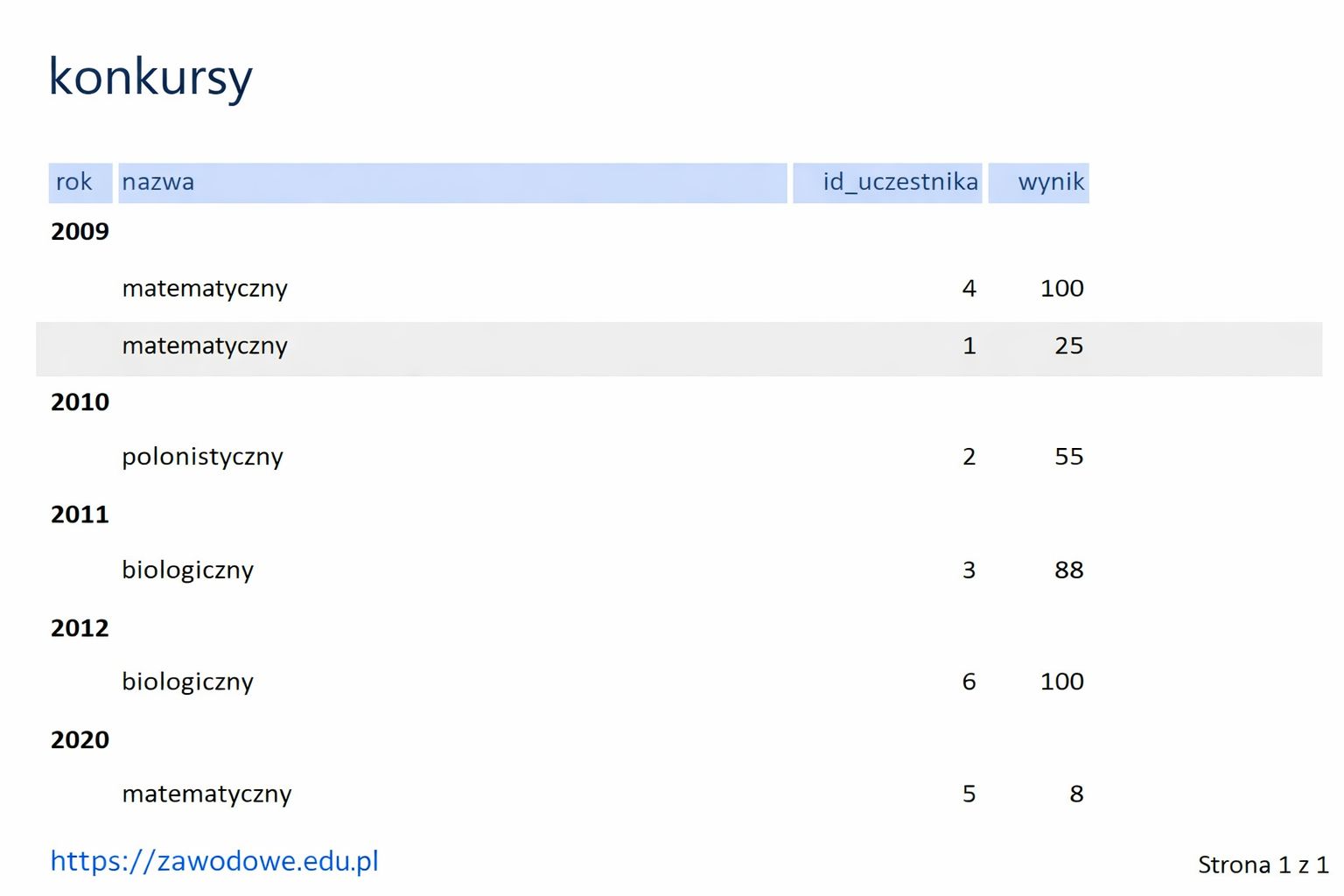

Według którego pola tabeli zostały pogrupowane dane w przedstawionym raporcie?

Którego związku selektorów CSS należy użyć w miejscu znaków zapytania, aby zdefiniowany styl został zastosowany tylko do tekstu „paragrafie”?

<!DOCTYPE html>

<html>

<head>

<style>

???{letter-spacing: 10px; color: red;}

</style>

</head>

<body>

<p>Styl <b>tekstu</b> w pierwszym <i>paragrafie</i></p>

</body>

</html>

Znak <s> w HTML powoduje

Jak, wykorzystując język PHP, można zapisać w ciasteczku wartość z zmiennej dane na okres jednego dnia?

Który atrybut należy wstawić w miejsce kropek, aby przeglądarka wyświetliła komunikat o błędzie w przypadku kliknięcia przycisku "Zapisz" bez wypełnionego pola nazwisko?

<form action="/skrypt.php" method="post"> <input type="text" name="nazwisko" ...> <input type="submit" value="Zapisz"> </form>

Czym jest DBMS?

Kolor wyrażony w modelu RGB(255, 0, 0) to

W katalogu www znajdują się foldery html oraz style, w których umieszczone są odpowiednio pliki o rozszerzeniu html i pliki o rozszerzeniu css. Aby dołączyć styl.css do pliku HTML, należy użyć

W jakim formacie powinien być zapisany obraz, aby mógł być wyświetlany na stronie internetowej z zachowaniem przezroczystości?

Polecenie TRUNCATE TABLE w systemie MySQL stosuje się do usuwania

W tabeli programiści znajdują się kolumny: id, nick, ilosc_kodu, ocena. W kolumnie ilosc_kodu zapisano liczbę linii kodu, które programista napisał w danym miesiącu. Jakie zapytanie umożliwi obliczenie całkowitej liczby linii kodu stworzonych przez wszystkich programistów?

Wskaż prawidłowe twierdzenie odnoszące się do zaprezentowanego kodu HTML.

<video width="640" height="480" controls>

<source src="animacja.mp4" type="video/mp4">

</video>

Grafik chce przekształcić bez utraty jakości obraz formatu JPEG w format PNG w ten sposób, żeby wszędzie tam, gdzie w pierwotnym obrazie jest kolor biały, w obrazie docelowym była przezroczystość. Aby to zrobić, powinien

W języku JavaScript, element został uzyskany przy pomocy metody getElementById. Jaką właściwość należy zastosować, aby zmienić zawartość tego elementu?

Jakie rozwiązanie należy zastosować w przechowywaniu danych, aby przyspieszyć wykonywanie zapytań w bazie danych?