Pytanie 1

Jakim protokołem jest protokół dostępu do sieci pakietowej o maksymalnej prędkości 2 Mbit/s?

Wynik: 20/40 punktów (50,0%)

Wymagane minimum: 20 punktów (50%)

Jakim protokołem jest protokół dostępu do sieci pakietowej o maksymalnej prędkości 2 Mbit/s?

Sprzęt, który pozwala na komunikację pomiędzy hostami w tej samej sieci a hostami w różnych sieciach, to

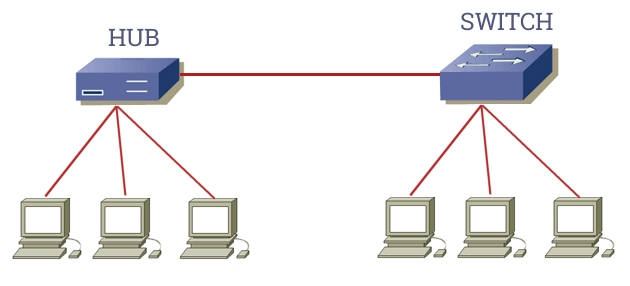

Jakie urządzenie powinno być użyte do podłączenia komputerów, aby mogły działać w różnych domenach rozgłoszeniowych?

Instalacja systemów Linux oraz Windows 7 przebiegła bez problemów. Oba systemy zainstalowały się prawidłowo z domyślnymi konfiguracjami. Na tym samym komputerze, o tej samej konfiguracji, podczas instalacji systemu Windows XP pojawił się komunikat o braku dysków twardych, co może sugerować

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jaką licencję ma wolne i otwarte oprogramowanie?

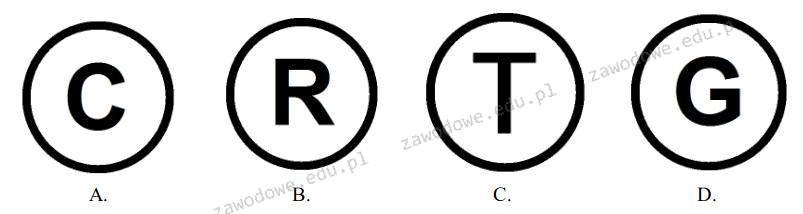

Na ilustracji zaprezentowany jest graficzny symbol

W komputerze zainstalowano nowy dysk twardy o pojemności 8 TB i podzielono go na dwie partycje, z których każda ma 4 TB. Jaki typ tablicy partycji powinien być zastosowany, aby umożliwić takie partycjonowanie?

Który program pozwoli na zarządzanie zasobami i czasem oraz stworzenie harmonogramu prac montażowych zgodnie z projektem sieci lokalnej w budynku?

W systemie Windows, po wydaniu komendy systeminfo, nie da się uzyskać danych o

Wskaż efekt działania przedstawionego polecenia.

net user Test /expires:12/09/20

Aby ocenić stabilność systemu Windows Server, należy użyć narzędzia

Poprawę jakości skanowania można osiągnąć poprzez zmianę

Ile kolizji domenowych występuje w sieci przedstawionej na ilustracji?

Nie jest możliwe tworzenie okresowych kopii zapasowych z dysku serwera na przenośnych nośnikach typu

Jak ustawić w systemie Windows Server 2008 parametry protokołu TCP/IP karty sieciowej, aby komputer mógł jednocześnie funkcjonować w dwóch sieciach lokalnych o różnych adresach IP?

Jakie polecenie powinien wydać root w systemie Ubuntu Linux, aby przeprowadzić aktualizację wszystkich pakietów (całego systemu) do najnowszej wersji z zainstalowaniem nowego jądra?

Przedsiębiorca przekazujący do składowania odpady inne niż komunalne ma obowiązek prowadzić

Która z licencji ma charakter grupowy i pozwala instytucjom komercyjnym oraz organizacjom edukacyjnym, państwowym i charytatywnym na zakup większej ilości oprogramowania firmy Microsoft na korzystnych zasadach?

Sprawdzenie ilości wolnego miejsca na dysku twardym w systemie Linux umożliwia polecenie

Jakiego rodzaju plik należy stworzyć w systemie operacyjnym, aby zautomatyzować rutynowe działania, takie jak kopiowanie lub tworzenie plików oraz folderów?

Który protokół jest używany do zdalnego zarządzania komputerem przez terminal w systemach Linux?

GRUB, LILO, NTLDR to

Który symbol wskazuje na zastrzeżenie praw autorskich?

W systemie Linux komendą, która jednocześnie podnosi uprawnienia dla procesu uruchamianego z terminala, jest

Aby chronić konto użytkownika przed nieautoryzowanymi zmianami w systemie Windows 7, 8 lub 10, które wymagają uprawnień administratora, należy ustawić

Brak odpowiedzi na to pytanie.

Wykonanie polecenia net localgroup w systemie Windows spowoduje

Brak odpowiedzi na to pytanie.

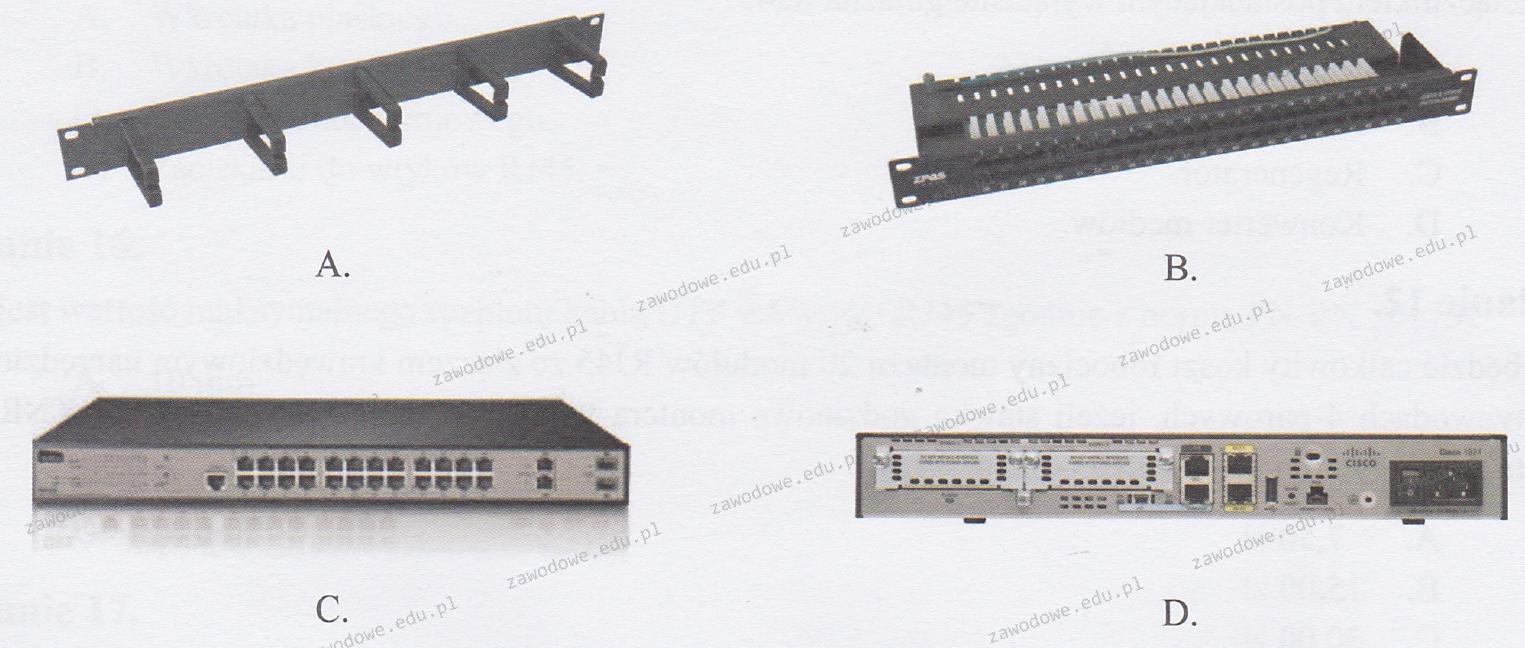

Na którym obrazku przedstawiono panel krosowniczy?

Brak odpowiedzi na to pytanie.

Komputer jest podłączony do sieci Internet, a na jego pokładzie brak oprogramowania antywirusowego. Jak można sprawdzić, czy ten komputer jest zainfekowany wirusem, nie zmieniając ustawień systemowych?

Brak odpowiedzi na to pytanie.

Notacja #108 oznacza zapis liczby w systemie

Brak odpowiedzi na to pytanie.

Jaki protokół mailowy pozwala między innymi na przechowywanie odbieranych wiadomości e-mail na serwerze, zarządzanie wieloma katalogami, usuwanie wiadomości oraz przenoszenie ich pomiędzy katalogami?

Brak odpowiedzi na to pytanie.

W przypadku wpisania adresu HTTP w przeglądarkę internetową pojawia się błąd "403 Forbidden", co oznacza, że

Brak odpowiedzi na to pytanie.

Cena wydruku jednej strony tekstu wynosi 95 gr, a koszt wykonania jednej płyty CD to 1,54 zł. Jakie wydatki poniesie firma, tworząc płytę z prezentacjami oraz poradnik liczący 120 stron?

Brak odpowiedzi na to pytanie.

Czym jest postcardware?

Brak odpowiedzi na to pytanie.

Zakres adresów IPv4 od 224.0.0.0 do 239.255.255.255 jest przeznaczony do jakiego rodzaju transmisji?

Brak odpowiedzi na to pytanie.

Technika określana jako rytownictwo dotyczy zasady funkcjonowania plotera

Brak odpowiedzi na to pytanie.

Aby wykonać ręczne ustawienie interfejsu sieciowego w systemie LINUX, należy użyć polecenia

Brak odpowiedzi na to pytanie.

Określ rezultat wykonania zamieszczonego polecenia

| net user Test /expires:12/09/20 |

Jakie jest główne zadanie systemu DNS w sieci komputerowej?

Ile punktów abonenckich (2 x RJ45) powinno być zainstalowanych w biurze o powierzchni 49 m2, zgodnie z normą PN-EN 50167?