Pytanie 1

Osoba wykonująca pierwszą pomoc przeprowadza masaż serca oraz sztuczne oddychanie według rytmu

Wynik: 39/40 punktów (97,5%)

Wymagane minimum: 20 punktów (50%)

Osoba wykonująca pierwszą pomoc przeprowadza masaż serca oraz sztuczne oddychanie według rytmu

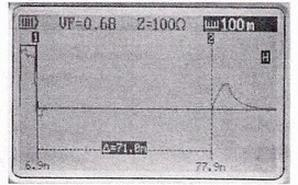

Który typ zdarzenia w linii miedzianej na ekranie reflektometru TDR jest zobrazowany w sposób pokazany na rysunku?

Przystępując do udzielania pierwszej pomocy osobie, która została porażona prądem elektrycznym, co należy zrobić w pierwszej kolejności?

Która technika archiwizacji polega na przechowywaniu w pamięci komputera plików, które zostały zmodyfikowane od czasu ostatniej pełnej kopii zapasowej?

Podczas realizacji procedury POST pojawił się komunikat ERROR INITIALIZING HARD DISK CONTROLER. Co mogło być przyczyną wyświetlenia tego komunikatu?

Jaka licencja dotyczy oprogramowania, które umożliwia korzystanie w tym samym czasie przez liczbę użytkowników określoną w umowie?

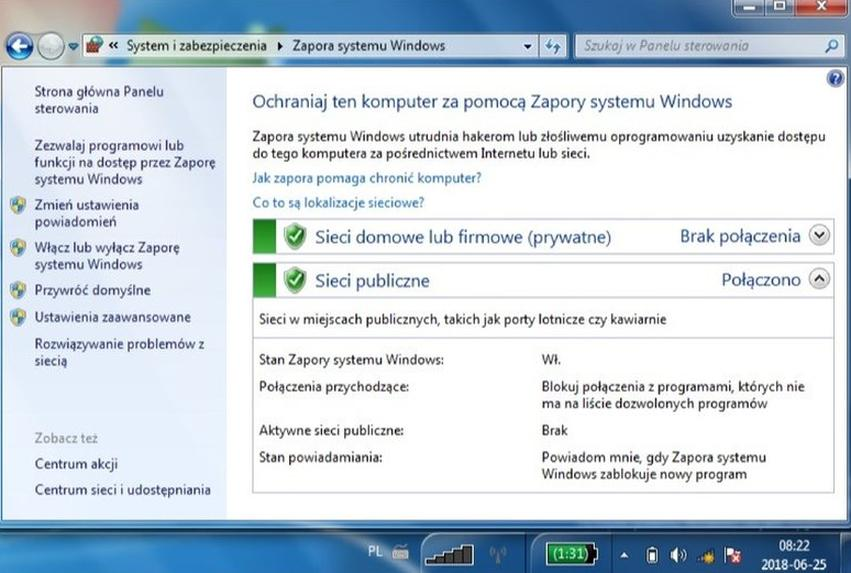

Z informacji przedstawionych na zrzucie ekranowym wynika, że

W trakcie wykonywania procedury POST na monitorze pojawił się komunikat FailingBits: nnnn. Na tej podstawie użytkownik może wnioskować, że

W systemach Linux/Windows listy kontroli dostępu ACL (Access Control Lists) pozwalają na

Jaką funkcję pełni zapora systemu Windows?

Które z poniższych działań nie wpływa na bezpieczeństwo sieci?

Rozszerzenie szerokości impulsu sondującego generowanego przez źródło światła w reflektometrze światłowodowym doprowadzi do

Aby urządzenia w serwerowni działały prawidłowo, nie jest potrzebna kontrola

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Zgodnie z wymogami licencji OEM, gdzie należy zamieścić naklejkę z kluczem produktu?

Jaką licencję posiada oprogramowanie, które jest darmowo dystrybuowane i którego kopie można legalnie wymieniać, jednak jego użytkowanie po pewnym czasie wymaga uiszczenia określonych opłat lub zakupu licencji, aby uzyskać dostęp do wszystkich jego funkcji?

Po uruchomieniu komputera system BIOS przerwał start systemu i wyemitował kilka krótkich dźwięków o wysokiej częstotliwości, co oznacza

Który rodzaj licencji umożliwia użytkownikom uruchamianie programu w dowolnym celu, kopiowanie oraz modyfikowanie i publikowanie własnych poprawionych wersji kodu źródłowego?

Instalacja poszczególnych kart na płycie głównej komputera powinna mieć miejsce

Który środek gaśniczy w serwerowni, nie powodujący uszkodzeń urządzeń, jest najlepszy?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Osobę, która została porażona prądem elektrycznym, jest nieprzytomna, ale oddycha, należy przygotować przed przybyciem lekarza

Przy użyciu reflektometru OTDR nie jest możliwe zmierzenie wartości we włóknach optycznych

W metodzie tworzenia kopii zapasowych według schematu Dziadek - Ojciec - Syn nośnik oznaczony jako "Ojciec" służy do tworzenia kopii zapasowej

Na którym urządzeniu wynik pomiaru jest przedstawiany w sposób pokazany na rysunku?

Urządzenie na obudowie którego znajduje się symbol przedstawiony na rysunku

Które z poniższych stwierdzeń dotyczących strategii tworzenia kopii zapasowych według zasady Wieży Hanoi jest słuszne?

Z dysku twardego usunięto istotny plik systemowy, a następnie Kosz systemu Windows został opróżniony. Od tego momentu nie realizowano żadnych działań w systemie operacyjnym. Aby przywrócić cały plik, należy uruchomić

Z zamieszczonych w tabeli par przewodów normę łącza BRI ISDN spełnia

| Parametr | Norma zakładowa | para A | para B | para C | para D |

|---|---|---|---|---|---|

| Elementowa stopa błędów BER w czasie t=15 min | <10-6 | 5*10-7 | 6*10-6 | 1*10-5 | 1*10-5 |

Przyczyną niekontrolowanego zapełniania przestrzeni dyskowej w komputerze może być

Jakie urządzenie można zastosować do pomiaru czasu narastania impulsu?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

W celu określenia całkowitego tłumienia toru światłowodowego najczęściej stosuje się

Według obowiązujących norm minimalna rezystancja izolacji każdej żyły kabla XzTKMXpw na długości 1000 m powinna wynosić

Aby umożliwić użytkownikom sieci lokalnej przeglądanie stron internetowych z użyciem protokołów HTTP oraz HTTPS, konieczna jest konfiguracja zapory sieciowej. W związku z tym należy otworzyć porty

Określ rodzaj licencji, która pozwala na darmowe dystrybuowanie aplikacji bez ujawniania kodu źródłowego oraz nieodpłatne użytkowanie oprogramowania, przy czym można pobierać opłaty za produkty stworzone z jego wykorzystaniem?

Jak nazywa się system zabezpieczeń, który pozwala na identyfikowanie ataków oraz skuteczne ich blokowanie?

W systemie Windows funkcja znana jako quota służy do ograniczania

W systemie Windows narzędzie quota służy do ustanawiania ograniczeń