Pytanie 1

Aby odzyskać dane z dysku, który został sformatowany, warto użyć programu typu

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Aby odzyskać dane z dysku, który został sformatowany, warto użyć programu typu

Jaki standard szyfrowania powinien być wybrany przy konfiguracji karty sieciowej, aby zabezpieczyć transmisję w sieci bezprzewodowej?

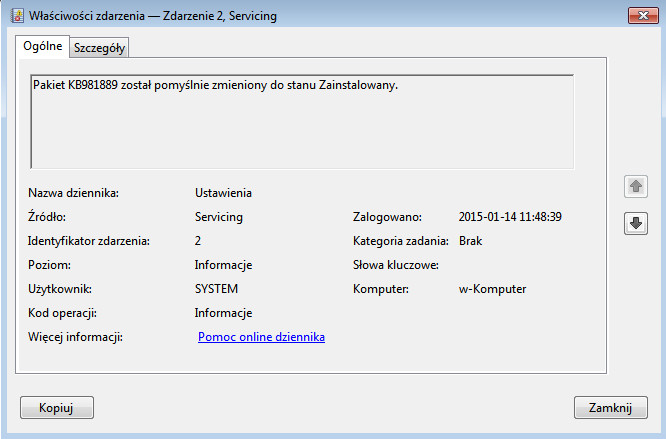

Wpis w dzienniku zdarzeń przedstawiony na ilustracji należy zakwalifikować do zdarzeń typu

W systemie Linux plik posiada uprawnienia ustawione na 765. Grupa przypisana do tego pliku ma możliwość

Aby przywrócić dane, które zostały usunięte dzięki kombinacji klawiszy Shift+Delete, trzeba

Natychmiast po dostrzeżeniu utraty istotnych plików na dysku twardym, użytkownik powinien

Aby zainstalować openSUSE oraz dostosować jego ustawienia, można skorzystać z narzędzia

W trakcie konserwacji oraz czyszczenia drukarki laserowej, która jest odłączona od zasilania, pracownik serwisu komputerowego może zastosować jako środek ochrony osobistej

W systemie Linux do bieżącego monitorowania aktywnych procesów wykorzystuje się polecenie

Jakie polecenie służy do przeprowadzania aktualizacji systemu operacyjnego Linux korzystającego z baz RPM?

Aby poprawić bezpieczeństwo zasobów sieciowych, administrator sieci komputerowej w firmie został zobowiązany do podziału istniejącej lokalnej sieci komputerowej na 16 podsieci. Pierwotna sieć miała adres IP 192.168.20.0 z maską 255.255.255.0. Jaką maskę sieci powinien zastosować administrator?

Jakie polecenie w systemie Linux pozwala na dodanie istniejącego użytkownika nowak do grupy technikum?

Na ilustracji przedstawiono część procesu komunikacji z serwerem, która została przechwycona przez aplikację Wireshark. Jaki to serwer?

Discover - Transaction ID 0x6a16b7a5 Offer - Transaction ID 0x6a16b7a5 Request - Transaction ID 0x6a16b7a5 ACK - Transaction ID 0x6a16b7a5

Aby osiągnąć wysoką jakość połączeń głosowych VoIP kosztem innych przesyłanych informacji, konieczne jest włączenie i skonfigurowanie na routerze usługi

Jakim skrótem określa się połączenia typu punkt-punkt w ramach publicznej infrastruktury telekomunikacyjnej?

Aby poprawić niezawodność oraz efektywność przesyłania danych na serwerze, należy

Główną metodą ochrony sieci komputerowej przed zewnętrznymi atakami jest wykorzystanie

Aby zredukować kluczowe zagrożenia związane z bezpieczeństwem podczas pracy na komputerze podłączonym do sieci Internet, należy przede wszystkim

Jakie polecenie w systemie Linux jest używane do planowania zadań?

Demon serwera Samba pozwala na udostępnianie plików oraz drukarek w sieci

W systemach Windows XP Pro/Windows Vista Business/Windows 7 Pro/Windows 8 Pro, funkcją zapewniającą ochronę danych dla użytkowników dzielących ten sam komputer, których informacje mogą być wykorzystywane wyłącznie przez nich, jest

Która z poniższych opcji nie jest wykorzystywana do zdalnego zarządzania stacjami roboczymi?

Jakie narzędzie chroni komputer przed niechcianym oprogramowaniem pochodzącym z sieci?

Jakie miejsce nie jest zalecane do przechowywania kopii zapasowej danych z dysku twardego komputera?

W systemie Linux narzędzie iptables jest wykorzystywane do

Serwis serwerowy, który pozwala na udostępnianie usług drukowania w systemie Linux oraz plików dla stacji roboczych Windows, to

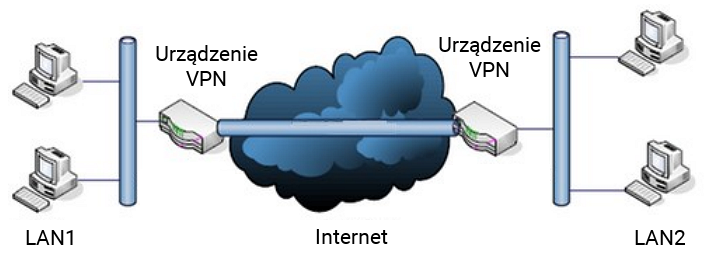

Schemat ilustruje sposób funkcjonowania sieci VPN noszącej nazwę

AES (ang. Advanced Encryption Standard) to standard szyfrowania, który?

Jakie funkcje realizuje system informatyczny?Kursy informatyczne

Urządzenie elektryczne lub elektroniczne, które zostało zużyte i posiada znak widoczny na ilustracji, powinno być

W systemie Windows, gdzie można ustalić wymagania dotyczące złożoności hasła?

Firma Dyn, której serwery DNS zostały zaatakowane, przyznała, że część tego ataku … miała miejsce z użyciem różnych urządzeń podłączonych do sieci. Ekosystem kamer, czujników i kontrolerów określany ogólnie jako 'Internet rzeczy' został wykorzystany przez cyberprzestępców jako botnet − sieć maszyn-zombie. Jakiego rodzaju atak jest opisany w tym cytacie?

Do dynamicznej obsługi sprzętu w Linuxie jest stosowany system

Które polecenie systemu Linux wyświetla czas pracy systemu oraz jego średnie obciążenie?

Której funkcji należy użyć do wykonania kopii zapasowej rejestru systemowego w edytorze regedit?

Które polecenie systemu Linux służy do wyświetlenia informacji o zainstalowanych podzespołach?

Po wykonaniu eksportu klucza HKCR zostanie zapisana kopia rejestru, zawierająca informacje dotyczące konfiguracji

Do wyświetlenia daty w systemie Linux można wykorzystać polecenie

Najefektywniejszym zabezpieczeniem danych firmy, której siedziby znajdują się w różnych, odległych od siebie lokalizacjach, jest zastosowanie

Która lokalizacja umożliwia utworzenie kopii zapasowej dysku systemowego Windows 11?