Pytanie 1

Co to jest PWA (Progressive Web App)?

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Co to jest PWA (Progressive Web App)?

Jakie jest główne zadanie debuggera w środowisku programowania?

Kiedy w programie występuje problem z działaniem, a programista musi zweryfikować wartości znajdujące się w zmiennych w momencie działania aplikacji, to w tym celu należy zastosować

Jakie działania mogą przyczynić się do ochrony swojego cyfrowego wizerunku w sieci?

Co to jest lazy loading w kontekście ładowania obrazów na stronie?

Jak nazywa się technika umożliwiająca asynchroniczne wykonywanie operacji w JavaScript?

Jakie działanie wykonuje polecenie "git pull"?

Jakie elementy powinny być uwzględnione w dokumentacji testowej aplikacji?

W programowaniu obiektowym odpowiednikami zmiennych oraz funkcji w programowaniu strukturalnym są

Który z wymienionych aktów prawnych odnosi się do ochrony danych osobowych w krajach Unii Europejskiej?

Które z wymienionych zastosowań najlepiej definiuje bibliotekę jQuery?

Która metoda tablicy w JavaScript dodaje nowy element na końcu tablicy?

Jakie działania należy podjąć, aby uniknąć nieskończonej rekurencji w danej funkcji?

Która metoda wyszukiwania potrzebuje posortowanej listy do prawidłowego działania?

W przedstawionym filmie ukazano kreator interfejsu użytkownika, dla którego automatycznie powstaje

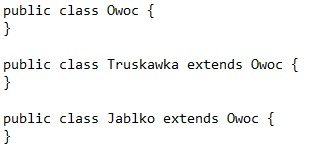

W zaprezentowanym kodzie ukazano jedno z fundamentalnych założeń programowania obiektowego. Czym ono jest?

public class Owoc { } public class Truskawka extends Owoc { } public class Jablko extends Owoc { }

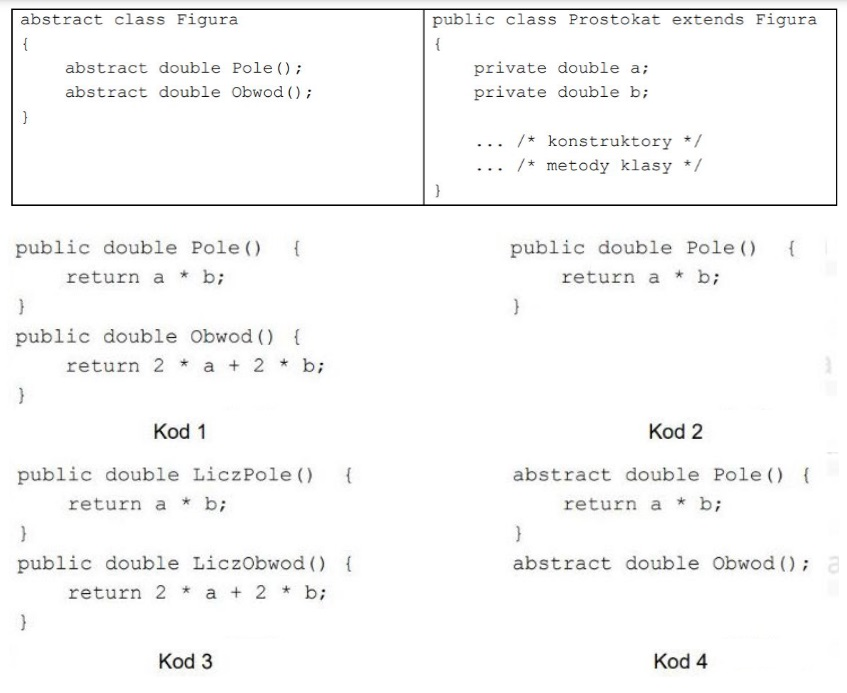

W zaprezentowanym kodzie stworzono abstrakcyjną klasę Figura oraz klasę Prostokąt, która po niej dziedziczy, zawierającą określone pola i konstruktory. Wskaż najprostszą implementację sekcji /* metody klasy */ dla klasy Prostokąt

Co następuje, gdy błąd nie zostanie uchwycony przez blok catch?

Zapisany fragment w C# wskazuje na definicję klasy Car, która:

public class Car: Vehicle { ... }

W jakiej metodzie zarządzania projektami nacisk kładzie się na ograniczenie marnotrawstwa?

Który z wymienionych poniżej przykładów ilustruje użycie systemu informatycznego w działalności gospodarczej?

Jakie jest podstawowe zadanie firewalla w systemie komputerowym?

Jedną z dolegliwości, która pojawia się u programistów w wyniku długotrwałego korzystania z myszki komputerowej lub klawiatury, objawiającą się bólami, drętwieniem oraz zaburzeniami czucia w obszarze 1-3 palca dłoni jest

Do zadań widoku w architekturze MVVM (Model-View-ViewModel) należy

Jaki rodzaj ataku hakerskiego polega na bombardowaniu serwera ogromną ilością żądań, co prowadzi do jego przeciążenia?

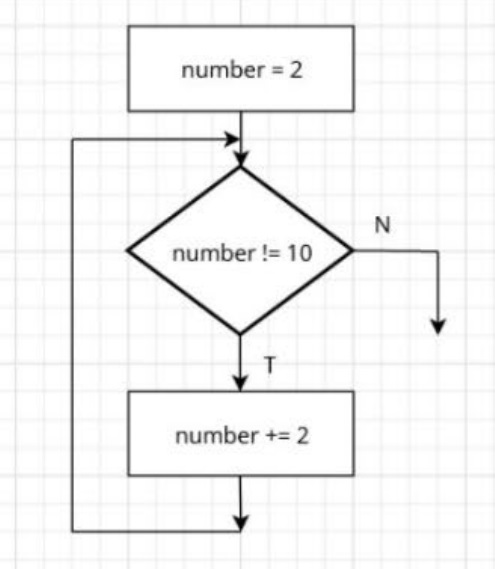

Algorytm zaprezentowany w zadaniu można zrealizować w języku Java wykorzystując instrukcję

Które z wymienionych narzędzi nie znajduje zastosowania w tworzeniu aplikacji desktopowych?

Który z wymienionych algorytmów sortowania jest najskuteczniejszy w przypadku dużych zbiorów danych w przeważającej liczbie sytuacji?

Jaką cechą charakteryzuje się sieć asynchroniczna?

Co to jest JWT (JSON Web Token)?

Co to jest BEM w kontekście CSS?

Który element dokumentacji technicznej jest istotny dla ustalenia metod ochrony danych w aplikacji?

Zapisany fragment w Pythonie ilustruje:

pierwiastki = {"N":"Azot","O":"Tlen","P":"Fosfor","Si":"Siarka"}

Jaką komendę w języku C++ używa się do wielokrotnego uruchamiania tego samego bloku kodu?

Jakie aspekty powinny być brane pod uwagę przy tworzeniu zestawów danych?

Która z wymienionych cech dotyczy klasy statycznej?

Kod przedstawiony w języku XML/XAML określa:

<Switch android:id = "@+id/switch1" android:layout_width = "wrap_content" android:layout_height = "wrap_content" android:background = "#00ffff" android:text = "Switch" tools:layout_editor_absoluteX = "176dp" tools:layout_editor_absoluteY = "389dp" />

Co to jest wskaźnik w języku C?

Jakie znaczenie ma framework w kontekście programowania?

Jakie są typowe frameworki/biblioteki używane w aplikacjach webowych?