Pytanie 1

Aby uzyskać więcej wolnego miejsca na dysku bez tracenia danych, co należy zrobić?

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

Aby uzyskać więcej wolnego miejsca na dysku bez tracenia danych, co należy zrobić?

Zgodnie z ustawą z 14 grudnia 2012 roku o odpadach, wymagane jest

Aby zabezpieczyć system przed atakami z sieci nazywanymi phishingiem, nie powinno się

Aby przywrócić zgubione dane w systemach z rodziny Windows, konieczne jest użycie polecenia

Użytkownik systemu Windows może korzystając z programu Cipher

Adware to program komputerowy

Do czego służy program firewall?

Po dokonaniu eksportu klucza HKCU stworzona zostanie kopia rejestru zawierająca dane o konfiguracji

W trakcie konserwacji oraz czyszczenia drukarki laserowej, która jest odłączona od zasilania, pracownik serwisu komputerowego może zastosować jako środek ochrony osobistej

Wskaź, które z poniższych stwierdzeń dotyczących zapory sieciowej jest nieprawdziwe?

Jednym ze sposobów na ograniczenie dostępu do sieci bezprzewodowej dla nieuprawnionych osób jest

Jaki protokół umożliwia nawiązywanie szyfrowanych połączeń terminalowych z zdalnym komputerem?

W przypadku wpisania adresu HTTP w przeglądarkę internetową pojawia się błąd "403 Forbidden", co oznacza, że

Jak określa się atak w sieci lokalnej, który polega na usiłowaniu podszycia się pod inną osobę?

Aby stworzyć bezpieczny wirtualny tunel pomiędzy dwoma komputerami korzystającymi z Internetu, należy użyć technologii

Najlepszym sposobem na zabezpieczenie domowej sieci Wi-Fi jest

Jaką usługę należy zainstalować na systemie Linux, aby umożliwić bezpieczny zdalny dostęp?

Określ zakres adresów IP z klasy A, który wykorzystywany jest do adresacji prywatnej w sieciach komputerowych?

Wskaż efekt działania przedstawionego polecenia.

net user Test /expires:12/09/20

Ataki na systemy komputerowe, które odbywają się poprzez podstępne pozyskiwanie od użytkowników ich danych osobowych, często wykorzystywane są w postaci fałszywych komunikatów z różnych instytucji lub od dostawców usług e-płatności i innych znanych organizacji, to

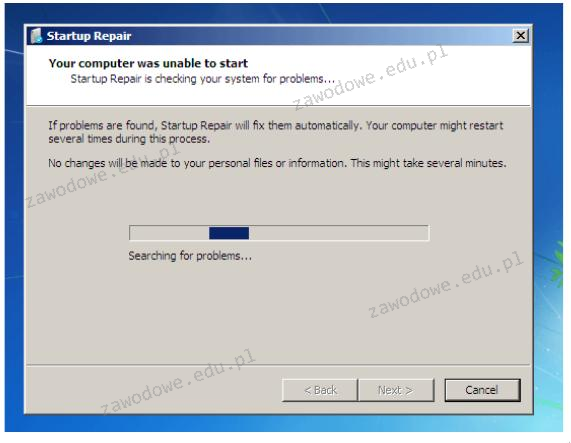

Komunikat, który pojawia się po uruchomieniu narzędzia do naprawy systemu Windows, może sugerować

Oznaczenie CE wskazuje, że

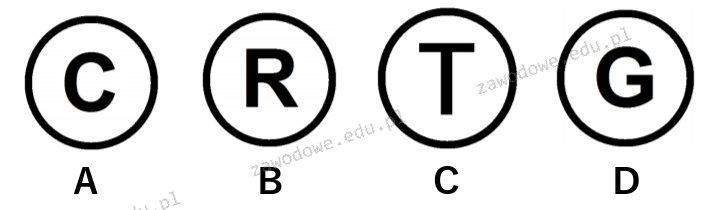

Który z symboli wskazuje na zastrzeżenie praw autorskich?

Gdy w przeglądarce internetowej wpiszemy adres HTTP, pojawia się błąd "403 Forbidden", co oznacza, że

Aby zorganizować pliki na dysku w celu poprawy wydajności systemu, należy:

Jakie funkcje posiada program tar?

Który z protokołów umożliwia szyfrowane połączenia?

W wyniku polecenia net accounts /MINPWLEN:11 w systemie Windows, wartość 11 będzie przypisana do

W systemie Linux narzędzie iptables jest wykorzystywane do

Protokół Transport Layer Security (TLS) jest rozszerzeniem którego z poniższych protokołów?

Program wirusowy, którego zasadniczym zamiarem jest samoistne rozprzestrzenianie się w sieci komputerowej, to:

Aby zapewnić użytkownikom Active Directory możliwość logowania i korzystania z zasobów tej usługi w sytuacji awarii kontrolera domeny, trzeba

CommView oraz WireShark to aplikacje wykorzystywane do

Jakie zagrożenia eliminują programy antyspyware?

Użytkownicy dysków SSD powinni unikać wykonywania następujących działań konserwacyjnych

Podczas konfiguracji nowego routera, użytkownik został poproszony o skonfigurowanie WPA2. Czego dotyczy to ustawienie?

Który protokół odpowiada za bezpieczne przesyłanie danych w sieciach komputerowych?

Głównym celem realizowanej przez program antywirusowy funkcji ochrony przed ransomware jest zapewnienie zabezpieczenia systemu przed zagrożeniami

Symbole i oznaczenia znajdujące się na zamieszczonej tabliczce znamionowej podzespołu informują między innymi o tym, że produkt jest

Który program umożliwia sprawdzanie stanów portów i wykonuje próby połączeń z nimi?