Pytanie 1

O sygnalizacji podłączenia urządzenia abonent otrzymuje informację od centrali za pomocą sygnału zgłoszeniowego. Jakie jest pasmo częstotliwości tego sygnału?

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

O sygnalizacji podłączenia urządzenia abonent otrzymuje informację od centrali za pomocą sygnału zgłoszeniowego. Jakie jest pasmo częstotliwości tego sygnału?

Magistrala FSB w procesorze działa jako łącze komunikacyjne pomiędzy

Która klasa ruchu w sieciach ATM dotyczy usług o stałym zapotrzebowaniu na pasmo, takich jak emulacja połączeń czy niekompresowana transmisja dźwięku?

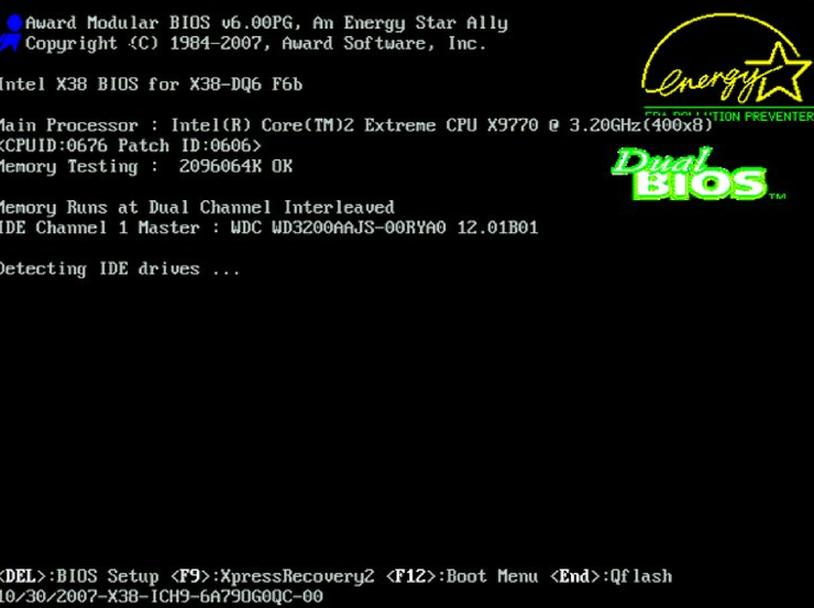

Który klawisz na klawiaturze należy nacisnąć, aby uruchomić program BIOS Setup w momencie pojawienia się na monitorze planszy POST?

W oparciu o dane zamieszczone w tabeli wskaż, jaki będzie rachunek za korzystanie z telefonu stacjonarnego i korzystanie z Internetu u usługodawcy telekomunikacyjnego, jeżeli w ostatnim miesiącu rozmawiano 160 minut.

| Nazwa usługi | Opis | Cena brutto |

|---|---|---|

| Internet | 2Mbps | 90,00 zł |

| Abonament telefoniczny | 60 darmowych minut | 50,00 zł |

| Rozmowy do wszystkich sieci | za minutę | 0,17 zł |

Który z protokołów jest stosowany do wymiany informacji o trasach pomiędzy różnymi autonomicznymi systemami?

Jaką modulację charakteryzuje zmiana amplitudy fali nośnej związana z różnicową modulacją fazy?

Jaką rozdzielczość ma przetwornik A/C, który konwertuje próbkę sygnału na jedną z 1024 wartości liczbowych?

Ile maksymalnie urządzeń abonenckich można podłączyć do interfejsu cyfrowego ISDN BRI?

Jeśli moc sygnału na początku łącza wynosi 1 000 mW, a na końcu 100 mW, to jaka jest tłumienność tego łącza?

Urządzenie, które do asynchronicznej transmisji danych stosuje podział pasma częstotliwości linii abonenckiej 1100 kHz na poszczególne kanały, to

Jaką antenę należy wybrać, aby uzyskać maksymalny zysk energetyczny przy realizacji bezprzewodowej transmisji typu punkt – punkt?

Zasada użytkowania dotycząca kompatybilności elektromagnetycznej (EMC) systemu teleinformatycznego polega na

Stacja robocza jest częścią sieci lokalnej o adresie IP 192.168.0.0/25. W ustawieniach protokołu TCP/IP jako maskę podsieci należy wybrać

Technik instaluje wewnętrzny system telefoniczny w małej firmie. Urządzenia telefoniczne powinien podłączyć do zacisków centrali abonenckiej oznaczonych

Serwer, który przyjmuje polecenia SIP od klientów i przekazuje odpowiedzi kierujące ich do innych zestawów adresów SIP, to serwer

Terminale urządzeń cyfrowych ISDN są podłączone do centrali ISDN lub urządzenia NT za pomocą wtyczki

Oblicz, według podanej taryfy, wysokość miesięcznego rachunku abonenta, który wysłał 100 SMS-ów, 20 MMS-ów i rozmawiał 10 minut.

| Uwaga! Wszystkie ceny zawierają podatek VAT | |

| Abonament | 25 zł |

| Minuta do wszystkich sieci | 0,49 zł |

| MMS | 0,20 zł |

| SMS | 0,15 zł |

| Taktowanie połączeń | 1s/1s |

Która z metod polega na tworzeniu na żądanie połączenia między dwiema lub więcej stacjami końcowymi, które pozostaje do ich wyłącznego użytku aż do momentu rozłączenia?

Zegar, który stanowi źródło częstotliwości odniesienia dla innych zegarów oraz którego skala czasowa jest synchronizowana wyłącznie z UTC (Universal Time Coordinated), nosi nazwę

Która z technologii umożliwia przesyłanie od 4 do 16 sygnałów w jednym włóknie światłowodowym z odstępem 20 nm w zakresie 1270-1610 nm?

Jakiego typu komutacja jest stosowana w stacjonarnej telefonii analogowej?

Jaki numer portu jest standardowo przypisany do protokołu SIP?

Które medium transmisyjne umożliwia przesyłanie danych na największe odległości bez konieczności wzmacniania sygnału?

Komutacja kanałów to proces polegający na

Podaj wartość maski odwrotnej dla podsieci 255.255.240.0?

Na podstawie fragmentu instrukcji podaj, w jaki sposób sygnalizowany jest stan, w którym do centrali prawidłowo podłączono zasilanie z sieci energetycznej oraz zespół zasilania awaryjnego.

| Dioda „Bateria" | Dioda „Sieć" | Stan centrali |

|---|---|---|

| zielona | zielona | Centrala zasilana z sieci. Akumulatory naładowane, gotowe do przejęcia zasilania centrali (wyłącznik akumulatorów w pozycji ON – włączone, naładowane i przyłączone poprawnie). |

| żółta | zielona | Centrala zasilana z sieci. Akumulatory sprawne, nie rozładowane - nie osiągnięty stan naładowania (wyłącznik akumulatorów w pozycji ON – włączone, akumulatory nie w pełni naładowane, przyłączone poprawnie). |

| zgaszona | zielona | Centrala zasilana z sieci. Brak gotowości zasilania z baterii akumulatorów (wyłącznik w pozycji OFF – wyłączone, rozładowane, brak akumulatorów lub przyłączone niepoprawnie). |

| czerwona | zgaszona | Brak zasilania z sieci energetycznej. Centrala jest zasilana z akumulatorów (wyłącznik w pozycji OFF – wyłączone, rozładowane, brak akumulatorów lub brak napięcia z sieci). |

| zgaszona | zgaszona | ALARM! Pakiet zasilania jest nieprawnie przyłączony lub pakiet nie odpowiada na pytania (w przypadku panelu zasilania wyposażonego w RS). |

Na podstawie fragmentu karty katalogowej wskaż, z jaką maksymalną prędkością modem/ruter ADSL2+ może transmitować dane do sieci rozległej.

| ◎ Specifications: | |

|---|---|

| Product Description | 150Mbps Wireless N ADSL2+ Modem Router |

| WAN Port | 1 RJ11 DSL Port |

| LAN Ports | 4 10/100Mbps RJ45 LAN Ports |

| IEEE Standards | IEEE 802.3, 802.3u |

| ADSL Standards | Full-rate ANSI T1.413 Issue 2, ITU-T G.992.1 (G.DMT) Annex A, ITU-T G.992.2 (G.Lite) Annex A, ITU-T G.994.1 (G.hs) |

| ADSL 2 Standards | ITU-T G.992.3 (G.dmt.bis) Annex A/L/M, ITU-T G.992.4 (G.lite.bis) |

| ADSL2+ Standards | ITU-T G.992.5 Annex A/L/M |

| Data Rates | Downstream: Up to 24Mbps Upstream: Up to 3.5Mbps (with Annex M enabled) |

| ATM / PPP Protocols | ATM Forum UNI3.1/4.0 PVC (up to 8PVCs) ATM Adaptation Layer Type 5 (AAL5) ATM QoS (Traffic Shaping) Bridged and routed Ethernet encapsulation VC and LLC based multiplexing PPP over Ethernet (RFC2516) PPP over ATM (RFC 2364) |

Jaką instytucję reprezentuje skrót ITU-T?

Do której metody łączenia włókien światłowodów należy zastosować urządzenie pokazane na rysunku?

Jak nazywa się proces, w którym zawartość i-tej szczeliny czasowej z wejściowego strumienia PCM jest umieszczana w j-tej szczelinie czasowej w strumieniu wyjściowym PCM?

Najskuteczniejszym sposobem zabezpieczenia danych przesyłanych w sieci Wi-Fi jest szyfrowanie w standardzie

Jaki jest główny cel implementacji protokołu QoS w sieciach komputerowych?

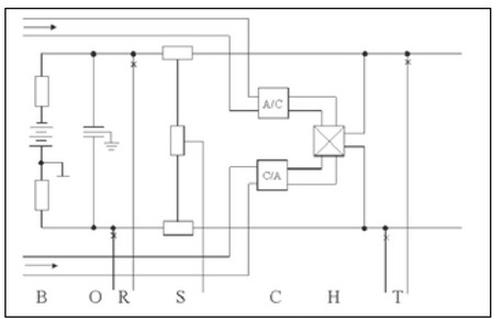

Na rysunku przedstawiono schemat funkcjonalny

W jakim standardzie dane są przesyłane w postaci komórek zawierających nagłówek o długości

5 bajtów oraz pole informacyjne o długości 48 bajtów?

Który element struktury GSM działa jako stacja bazowa, łącząca za pośrednictwem fal radiowych telefon (terminal mobilny) z całym systemem?

Interfejs, który pozwala na bezprzewodowe połączenie myszy z komputerem to

W badanym systemie przesyłania danych stopa błędów wynosi 0,0001. Jakie może być maksymalne количество błędnie odebranych bajtów, gdy zostanie wysłane 1 MB informacji?

Zamieszczony rysunek przedstawia

DCE (Data Communication Equipment) to urządzenie