Pytanie 1

Polecenie DBCC CHECKDB ('sklepAGD', Repair_fast) w systemie MS SQL Server

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Polecenie DBCC CHECKDB ('sklepAGD', Repair_fast) w systemie MS SQL Server

Jakiego protokołu trzeba użyć do przesyłania plików witryny internetowej na serwer hostingowy?

Aby zrealizować przekierowanie 301, które przenosi użytkownika z jednego URL na inny, należy skonfigurować plik serwera Apache zwany

Z ilustracji można odczytać, że użytkownik bazy danych posiada uprawnienia do:

Zamieszczone poniżej zapytanie SQL przyznaje uprawnienie SELECT:

GRANT SELECT ON hurtownia.* TO 'sprzedawca'@'localhost';

W programie Microsoft Access metodą zabezpieczającą dostęp do danych związanych z tabelą oraz kwerendą jest

Który protokół jest stosowany do przesyłania plików na serwer WWW?

Podane zapytanie SQL przyznaje użytkownikowi adam@localhost uprawnienia:

| GRANT SELECT, INSERT, UPDATE, DELETE ON klienci TO adam@localhost |

W pliku konfiguracyjnym serwera Apache httpd.conf linia kodu Listen 120 oznacza

Które z poniższych poleceń przyznaje użytkownikowi uczen najniższy poziom uprawnień w zakresie zmiany danych i struktury tabel?

W języku SQL wydano polecenie

CREATE USER 'anna'@'localhost' IDENTIFIED BY '54RTu8';Jednak operacja ta zakończyła się niepowodzeniem z powodu błędu: #1396 - Operation CREATE USER failed for 'anna'@'localhost'. Możliwą przyczyną tego problemu bazy danych może być:

Badania dotyczące skalowalności oprogramowania mają na celu sprawdzenie, czy aplikacja

Upload danych to termin, który oznacza

W systemie MySQL przyznanie roli o nazwie DBManager umożliwia użytkownikowi wykonywanie

Testy związane ze skalowalnością aplikacji mają na celu zweryfikowanie, czy program

Uprawnienia obiektowe przyznawane użytkownikom serwera bazy danych mogą umożliwiać lub ograniczać

Podczas zapisywania hasła użytkownika w serwisie internetowym (np. w bankowości online), w celu zabezpieczenia go przed ujawnieniem, zazwyczaj stosuje się funkcję

Jakie polecenie wykonane w systemowej konsoli umożliwi przywrócenie bazy danych?

Jak nazywa się sposób udostępniania bazy danych w Microsoft Access, który obejmuje wszystkie obiekty bazy znajdujące się na dysku sieciowym i używane jednocześnie przez różne osoby?

Jakie polecenie należy zastosować, aby cofnąć uprawnienia przyznane użytkownikowi?

Jakie polecenie należy zastosować, aby naprawić bazę danych w MySQL?

W systemie MySQL przypisanie roli DBManager daje użytkownikowi dostęp do

Polecenie DBCC CHECKDB 'sklepAGD', Repair_fast) w systemie MS SQL Server

Baza danych MySQL została uszkodzona. Które z poniższych działańnie przyczyni się do jej naprawy?

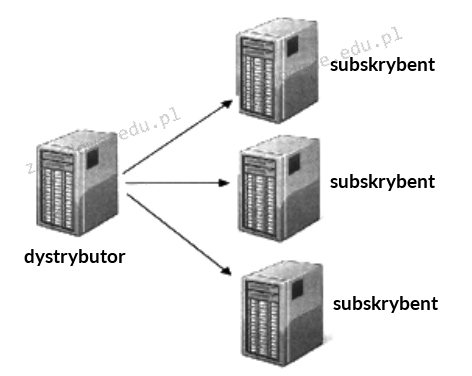

Model fizyczny replikacji bazy danych pokazany na ilustracji to model

Które z poleceń przyznaje użytkownikowi uczen najniższe uprawnienia w kontekście modyfikacji danych oraz struktury tabeli?

Przedstawione polecenie SQL nadaje użytkownikowi adam@localhost prawa:

GRANT SELECT, INSERT, UPDATE, DELETE ON klienci TO adam@localhost

Wymień dwa sposoby na zabezpieczenie bazy danych Microsoft Access

Jakim protokołem można bezpiecznie przesłać pliki strony internetowej na serwer WWW?

Aby stworzyć poprawną kopię zapasową bazy danych, która będzie mogła zostać później przywrócona, należy najpierw sprawdzić

W języku SQL do grupy operacji DCL (ang. Data Control Language) należą polecenia:

Które z przedstawionych usług są niezbędne w celu udostępnienia strony internetowej pod adresem https://zawodowe.edu.pl?

Jakie polecenie wydane z terminala systemu operacyjnego, które zawiera opcję --repair, pozwala na naprawę bazy danych?

Jaki typ komunikatu jest zawsze przesyłany wyłącznie w kierunku w dół, to jest od kierownika do pracownika?

Jakie uprawnienia są konieczne do wykonania oraz przywrócenia kopii zapasowej bazy danych Microsoft SQL Server 2005 Express?

Aby cofnąć uprawnienia dostępu do serwera MySQL, należy wykorzystać polecenie

Parkowanie domeny to proces, który polega na

Co wchodzi w skład standardowego frameworka?

Baza danych, która fizycznie znajduje się na wielu komputerach, lecz logicznie postrzegana jako całość, opiera się na architekturze

Celem testów związanych ze skalowalnością oprogramowania jest ocena, czy aplikacja