Pytanie 1

W systemie Linux komenda tty pozwala na

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

W systemie Linux komenda tty pozwala na

W sieci komputerowej działającej pod systemem Linux do udostępniania drukarek można zastosować serwer

Użytkownik systemu Linux, który pragnie usunąć konto innego użytkownika wraz z jego katalogiem domowym, powinien wykonać polecenie

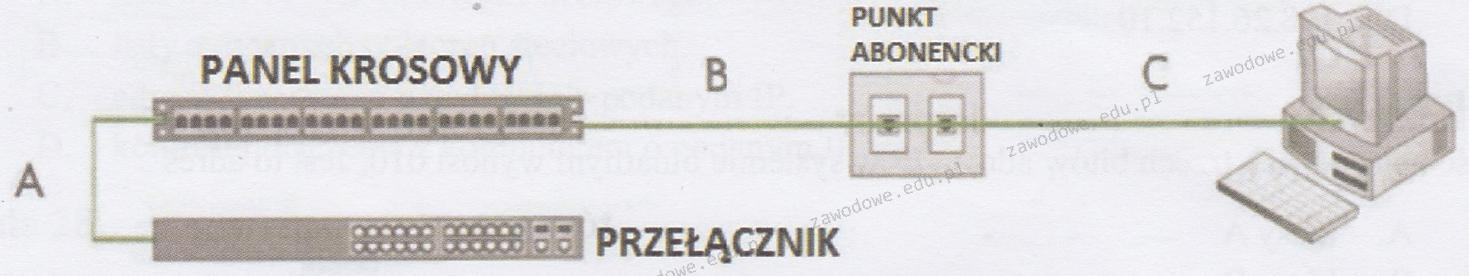

Według normy PN-EN 50174 maksymalna całkowita długość kabla połączeniowego między punktem abonenckim a komputerem oraz kabla krosowniczego A+C) wynosi

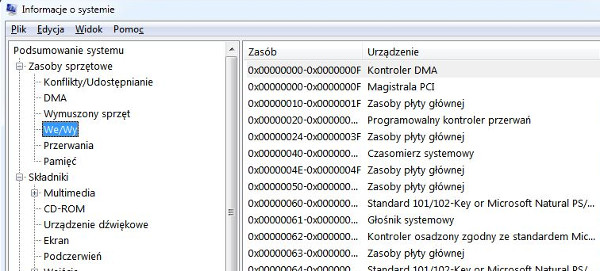

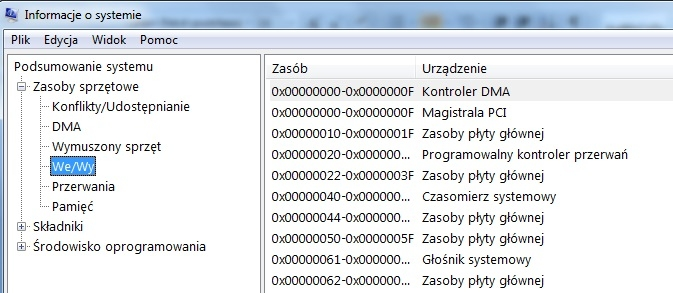

W jakim systemie numerycznym przedstawione są zakresy We/Wy na ilustracji?

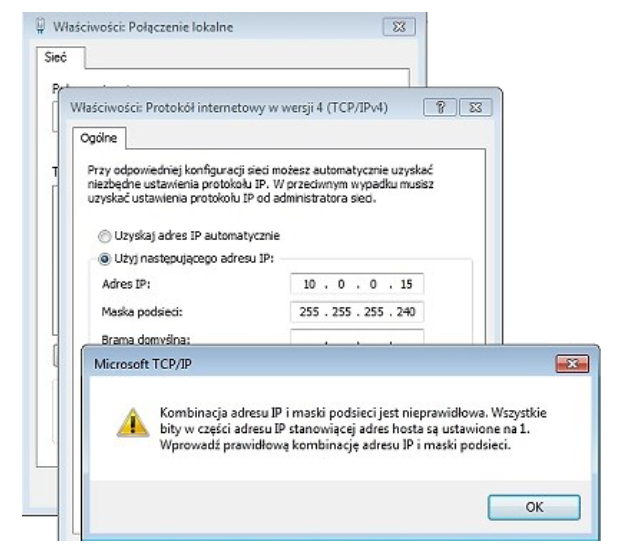

Na ilustracji widoczny jest komunikat, który pojawia się po wprowadzeniu adresu IP podczas ustawiania połączenia sieciowego na komputerze. Adres IP podany przez administratora to adres IP

Sprzęt sieciowy umożliwiający połączenie pięciu komputerów w tej samej sieci, minimalizując ryzyko kolizji pakietów, to

Plik zajmuje 2KB. Jakie to jest?

Jakie jest odpowiednik maski 255.255.252.0 w postaci prefiksu?

Podczas monitorowania aktywności sieciowej zauważono, że na adres serwera przesyłano tysiące zapytań DNS w każdej sekundzie z różnych adresów IP, co doprowadziło do zawieszenia systemu operacyjnego. Przyczyną tego był atak typu

Jakie jest oznaczenie sieci, w której funkcjonuje host o IP 10.10.10.6 klasy A?

Który z dynamicznych protokołów rutingu został stworzony jako protokół bramy zewnętrznej do łączenia różnych dostawców usług internetowych?

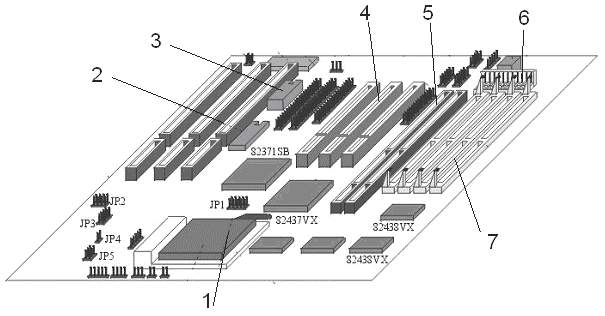

Na schemacie przedstawionej płyty głównej zasilanie powinno być podłączone do gniazda oznaczonego numerem

Plik ma wielkość 2 KiB. Co to oznacza?

Jakie polecenie umożliwia śledzenie drogi datagramu IP do miejsca docelowego?

Menedżer usług IIS (Internet Information Services) w systemie Windows stanowi graficzny interfejs do konfiguracji serwera

Dysk znajdujący się w komputerze ma zostać podzielony na partycje. Jaką maksymalną liczbę partycji rozszerzonych można utworzyć na jednym dysku?

Na ilustracji zaprezentowano graficzny symbol

Kabel typu skrętka, w którym każda para żył jest umieszczona w oddzielnym ekranie z folii, a wszystkie przewody znajdują się w jednym ekranie, ma oznaczenie

Na ilustracji widać

Ustalenie adresów fizycznych MAC na podstawie adresów logicznych IP jest efektem działania protokołu

W trakcie użytkowania drukarki laserowej blady wydruk lub nierównomierne pokrycie medium drukującego mogą wskazywać na

Przynależność komputera do konkretnej wirtualnej sieci nie może być ustalona na podstawie

Narzędziem wykorzystywanym do diagnozowania połączeń między komputerami w systemie Windows jest

Na fotografii ukazana jest pamięć o 168 stykach

Aby zapewnić komputerowi otrzymanie konkretnego adresu IP od serwera DHCP, należy na serwerze ustalić

Aby stworzyć kontroler domeny w środowisku systemów Windows Server na lokalnym serwerze, konieczne jest zainstalowanie roli

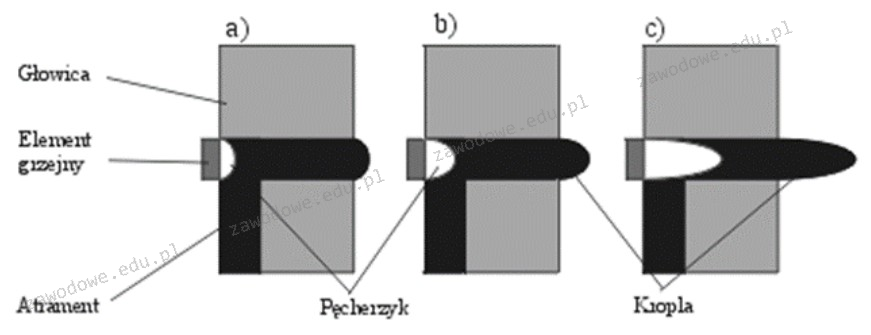

Rysunek ilustruje sposób działania drukarki

W skład sieci komputerowej wchodzą 3 komputery stacjonarne oraz drukarka sieciowa, połączone kablem UTP z routerem mającym 1 x WAN oraz 5 x LAN. Które z urządzeń sieciowych pozwoli na podłączenie dodatkowych dwóch komputerów do tej sieci za pomocą kabla UTP?

Wykonanie polecenia attrib +h +s +r przykład.txt w terminalu systemu Windows spowoduje

W systemie Linux prawa dostępu do katalogu są ustawione w formacie rwx--x--x. Jaką liczbę odpowiadają tę konfigurację praw?

W którym systemie liczbowym zapisano zakresy We/Wy przedstawione na ilustracji?

Jakie materiały eksploatacyjne wykorzystuje się w drukarce laserowej?

Jakie urządzenie peryferyjne komputera służy do wycinania, drukowania oraz frezowania?

Które z urządzeń używanych w sieci komputerowej NIE WPŁYWA na liczbę domen kolizyjnych?

Który z wewnętrznych protokołów routingu bazuje na metodzie wektora odległości?

Jaką kwotę trzeba będzie zapłacić za wymianę karty graficznej w komputerze, jeśli koszt karty wynosi 250 zł, czas wymiany to 80 minut, a cena za każdą rozpoczętą roboczogodzinę to 50 zł?

Zjawisko crosstalk, które występuje w sieciach komputerowych, polega na

Jakie polecenie w systemie Windows powinno być użyte do sprawdzania aktywnych połączeń karty sieciowej w komputerze?

W sieciach komputerowych miarą prędkości przesyłu danych jest