Pytanie 1

Jakie jest zadanie funkcji Desaturacja?

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Jakie jest zadanie funkcji Desaturacja?

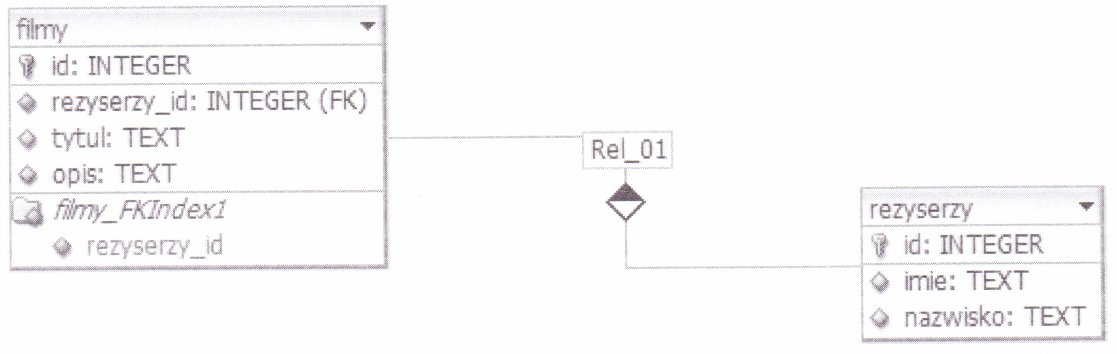

Na ilustracji pokazano relację jeden do wielu. Łączy ona

W instrukcji CREATE TABLE w SQL atrybut wskazujący, która kolumna w tabeli pełni rolę klucza podstawowego, to

W systemie baz danych zdefiniowano tabelę Mieszkancy, która zawiera dane. W celu usunięcia tej tabeli oraz jej zawartości, należy użyć polecenia

Poniższy fragment kodu w PHP wyświetli

| $n = '[email protected]'; $dl = strlen($n); $i = 0; while($i < $dl && $n[$i] != '@') { echo $n[$i]; $i++; } |

Projektant stworzył logo dla witryny internetowej. Jest to czarny symbol na przezroczystym tle. Aby zachować wszystkie cechy obrazu i umieścić go na stronie, projektant powinien zapisać plik w formacie

Jaką wartość zwróci ten algorytm?

Z = 0 N = 1 dopóki Z < 3: N = N * 2 + 1 Z = Z + 1 wypisz N

Deklaracja CSS margin: auto; wskazuje, że marginesy są

Który atrybut pozwala na wskazanie lokalizacji pliku graficznego w znaczniku <img>?

Poniżej przedstawiono sposób obsługi:

<?php if (!isset($_COOKIE[$nazwa])) echo "nie ustawiono!"; else echo "ustawiono, wartość: " . $_COOKIE[$nazwa]; ?>

W języku PHP, aby otworzyć już istniejący plik lektury.txt w trybie dodawania treści, tak aby wskaźnik pliku został umieszczony na końcu tego pliku należy zastosować instrukcję

Jakie języki programowania funkcjonują po stronie serwera?

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

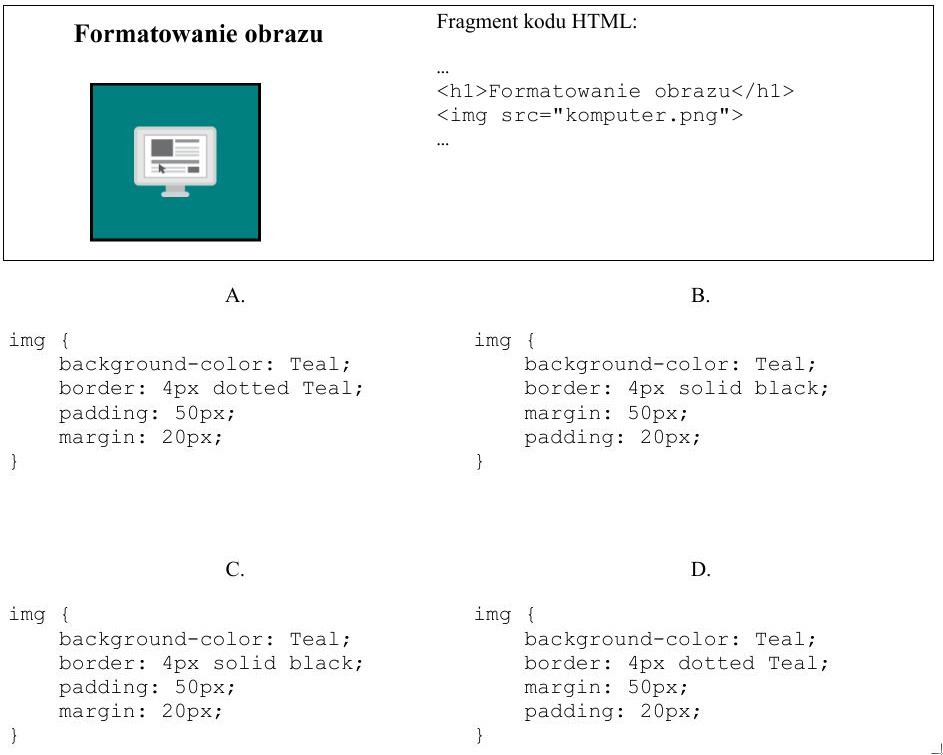

Na przedstawionym obrazie widać wynik formatowania przy użyciu styli CSS oraz kod HTML, który go generuje. Przy założeniu, że marginesy wewnętrzne wynoszą 50 px, a zewnętrzne 20 px, jak wygląda styl CSS dla tego obrazu?

Jakie dane zostaną pokazane w wyniku wykonania podanego zapytania SQL na 8 rekordach w tabeli zwierzeta?

| id | rodzaj | imie | wlasciciel | szczepienie | opis |

|---|---|---|---|---|---|

| 1 | 1 | Fafik | Adam Kowalski | 2016 | problemy z uszami |

| 2 | 1 | Brutus | Anna Wysocka | 2016 | zapalenie krtani |

| 4 | 1 | Saba | Monika Nowak | 2015 | antybiotyk |

| 5 | 1 | Alma | Jan Kowalewski | NULL | antybiotyk |

| 6 | 2 | Figaro | Anna Kowalska | NULL | problemy z uszami |

| 7 | 2 | Dika | Katarzyna Kowal | 2016 | operacja |

| 8 | 2 | Fuks | Jan Nowak | 2016 | antybiotyk |

W językach programowania strukturalnego do przechowywania danych o 50 uczniach (ich imionach, nazwiskach, średniej ocen) należy zastosować

Aby ułatwić wprowadzanie oraz modyfikację danych w tabeli, konieczne jest zdefiniowanie

W SQL polecenie ALTER TABLE służy do

W języku PHP zmienna $a została przypisana do wartości 1. Wyrażenie $a === $b będzie miało wartość true, gdy zmienna $b będzie ustawiona na wartość

Jakie skutki wywoła poniższy fragment kodu w języku JavaScript? ```n = "Napis1"; s = n.length;```

Wskaż NIEPRAWIDŁOWE stwierdzenie dotyczące normalizacji dźwięku

Prezentowany fragment dokumentu HTML z użyciem JavaScript spowoduje, że po naciśnięciu przycisku

<img src="obraz1.png"> <img src="obraz2.png" id="id1"> <button onclick="document.getElementById('id1').style.display='none'">Przycisk</button>

W CSS określono styl paragrafu, który nada mu następujące właściwości:

background-color: red; color: blue; margin: 40px;

W JavaScript zdefiniowano obiekt. W jaki sposób można uzyskać dostęp do właściwości nazwisko?

| var osoba = {imie: "Anna", nazwisko: "Kowalska", rok_urodzenia: 1985}; |

Ile razy zostanie wykonana pętla w zamieszczonym skrypcie PHP?

| $a = $x = 0; do{ $a++; $x = $x + $a; }while($x != 21); |

Jakie zapytanie SQL należy użyć, aby zmienić strukturę już istniejącej tabeli?

W poniższym zapytaniu SQL, co oznacza symbol gwiazdki w jego wyniku?

| SELECT * FROM mieszkancy WHERE imie = 'Anna'; |

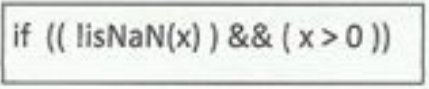

Warunek zapisany w JavaScript będzie prawdziwy, gdy zmienna x posiada

Nazywa się inaczej nasycenie koloru

Tabela Pacjenci zawiera kolumny: imie, nazwisko, wiek oraz lekarz_id. W celu stworzenia raportu z imionami i nazwiskami pacjentów, którzy mają mniej niż 18 lat i są zapisani do lekarza o id wynoszącym 6, należy zastosować kwerendę SQL

Wskaż komendę, która dokonuje aktualizacji danych w tabeli?

W PHP zmienna $_GET stanowi zmienną

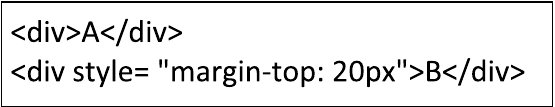

Analizując zamieszczony kod w języku HTML, można zauważyć, że w przeglądarce

W MS SQL Server komenda RESTORE DATABASE jest używana do

Które polecenie SQL zaktualizuje w tabeli tab wartość Ania na Zosia w kolumnie kol?

W programie Audacity, podczas edytowania dźwięku pozyskanego z płyty analogowej, konieczne jest usunięcie pojedynczych trzasków typowych dla płyt winylowych. Jakie narzędzie jest do tego celu przeznaczone?

Dla którego akapitu zastosowano przedstawioną właściwość stylu CSS?

To jest paragraf, To jest paragraf, To jest paragraf, To jest paragraf, To jest paragraf

To jest paragraf, To jest paragraf, To jest paragraf, To jest paragraf, To jest paragraf

To jest paragraf, To jest paragraf, To jest paragraf, To jest paragraf, To jest paragraf

To jest paragraf, To jest paragraf, To jest paragraf, To jest paragraf, To jest paragraf

Wbudowanym w pakiet XAMPP narzędziem służącym do zarządzania bazą danych jest

Tabela o nazwie naprawy zawiera kolumny klient oraz czyNaprawione. Jakie polecenie należy wykonać, aby usunąć te rekordy, w których wartość w kolumnie czyNaprawione jest prawdziwa?

Jakiego protokołu należy użyć do przesyłania plików witryny internetowej na serwer hostingowy?