Pytanie 1

Który z wymienionych procesów NIE jest częścią etapu kompilacji?

Wynik: 35/40 punktów (87,5%)

Wymagane minimum: 20 punktów (50%)

Który z wymienionych procesów NIE jest częścią etapu kompilacji?

Jakie operacje na plikach można uznać za podstawowe?

Który z wymienionych elementów interfejsu użytkownika jest charakterystyczny dla aplikacji działającej na komputerze?

Jaką wartość dziesiętną reprezentuje liczba binarna 1010?

Który z poniższych składników NIE jest konieczny do stworzenia klasy w C++?

Zalecenia standardu WCAG 2.0 dotyczące percepcji koncentrują się na

Co to jest git rebase?

Zawarty w ramce opis licencji sugeruje, że mamy do czynienia z licencją

| Rodzaj licencji, który zapewnia otwarty dostęp do oprogramowania dla wszystkich użytkowników programu, którego dotyczy: prawo do darmowego użytkowania, kopiowania, rozpowszechniania oraz tworzenia modyfikacji, ulepszania i rozbudowania. |

Jaką komendę w języku C++ używa się do wielokrotnego uruchamiania tego samego bloku kodu?

Co to jest JWT (JSON Web Token)?

Co to jest CI/CD w kontekście rozwoju oprogramowania?

Co zostanie wyświetlone po wykonaniu poniższego kodu w PHP?

| $x = 5; $y = '5'; var_dump($x == $y); var_dump($x === $y); |

Jakie zasady stosuje programowanie obiektowe?

Który z wymienionych składników wchodzi w skład podstawowego wyposażenia środowiska IDE?

Która z poniższych technologii jest używana do tworzenia animacji na stronach internetowych?

Który z poniższych metod najlepiej zabezpiecza dane karty płatniczej podczas zakupów online?

Jakie jest podstawowe działanie w ochronie miejsca zdarzenia?

W przedsiębiorstwie IT obowiązują określone zasady dotyczące zarządzania projektami, co wskazuje, że firma wykorzystuje model zarządzania

|

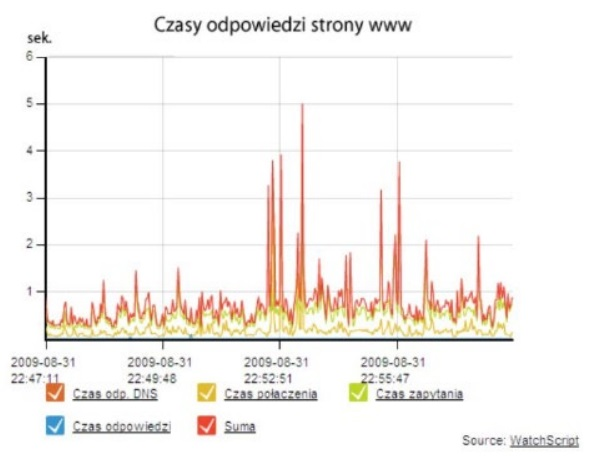

Zaprezentowany wykres ilustruje wyniki przeprowadzonych testów

Jaki jest główny cel normalizacji baz danych?

Jaką rolę odgrywa program Jira?

Pierwszym krokiem w procesie tworzenia aplikacji jest

W jaki sposób definiuje się konstruktor kopiujący w ramach klasy?

Który system operacyjny jest podstawowym środowiskiem do tworzenia aplikacji mobilnych w języku Swift?

W C++ mechanizm programowania obiektowego, który wykorzystuje funkcje wirtualne (ang. Virtual) i umożliwia programiście pominięcie kontroli klasy pochodnej podczas wywoływania metod, nazywa się

Co to jest lazy loading w kontekście ładowania obrazów na stronie?

Które z wymienionych stanowi przykład zagrożenia fizycznego w miejscu pracy?

Jakie jest podstawowe zadanie konstruktora w klasie?

Przedstawione w filmie działania wykorzystują narzędzie

W zestawieniu przedstawiono doświadczenie zawodowe członków zespołu IT. Osobą odpowiedzialną za stworzenie aplikacji front-end powinna być:

| Pracownik | Znajomość technologii/programów |

|---|---|

| Anna | Inscape, Corel Draw |

| Krzysztof | Angular |

| Patryk | HTML, CSS |

| Ewa | Django, .NET |

Który z poniższych opisów najlepiej charakteryzuje system informatyczny?

Który z paradygmatów programowania najbardziej akcentuje dziedziczenie oraz polimorfizm?

Przykład wywołania funkcji zamien w języku C++ może wyglądać w następujący sposób:

void zamien(int *a, int *b) { int tmp; tmp = *a; *a = *b; *b = tmp; }

Który operator w JavaScript sprawdza zarówno równość wartości jak i typu danych?

Jaki rodzaj ataku hakerskiego polega na bombardowaniu serwera ogromną ilością żądań, co prowadzi do jego przeciążenia?

Który z poniższych elementów HTML5 służy do rysowania grafiki?

Która z wymienionych reguł należy do netykiety?

Wartość liczby 1AF, zapisana w systemie szesnastkowym, po przeliczeniu na system dziesiętny wynosi

Celem zastosowania wzorca Obserwator w tworzeniu aplikacji WEB jest:

Jakie są kluczowe zasady WCAG 2.0?