Pytanie 1

Aby ustawić telefon IP do działania w podłączonej sieci, adres nie jest konieczny

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Aby ustawić telefon IP do działania w podłączonej sieci, adres nie jest konieczny

Charakterystyczną cechą pamięci ROM w routerze jest to, że

Który protokół rutingu wykorzystuje algorytm Dijkstry do obliczania najkrótszej ścieżki, tzw. najlepszej trasy, do sieci docelowych?

Który z protokołów służy do wymiany informacji o ścieżkach pomiędzy różnymi systemami autonomicznymi?

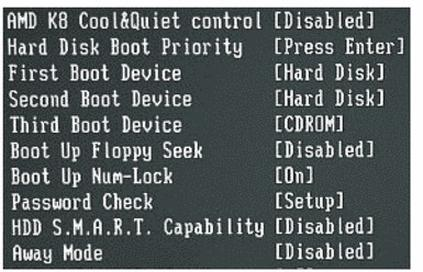

Którą z opcji BIOS-u należy zmodyfikować, aby system startował z napędu optycznego?

W obrębie sieci WLAN możemy wyróżnić następujące rodzaje topologii:

Narzędzie systemowe w rodzinie Windows, które pokazuje oraz pozwala na modyfikację tablicy tras pakietów, to

Który protokół routingu jest używany do wymiany danych dotyczących dostępności sieci pomiędzy autonomicznymi systemami?

Jakie komunikaty w protokole SNMP są standardowo przesyłane na port 162 TCP lub UDP?

Do zestawienia interfejsów dwóch routerów stosuje się podsieci 4 adresowe. Wybierz odpowiednią maskę dla podsieci 4 adresowej?

Jaką wartość ma domyślny dystans administracyjny dla sieci, które są bezpośrednio połączone z interfejsem rutera?

Jak wiele maksymalnych sieci można uzyskać dzieląc sieć o adresie 182.160.17.0/24 na równe podsieci, z których każda zawiera trzydzieści dwa adresy?

Która z poniższych właściwości jest typowa dla komutacji pakietów w trybie datagram?

Gdy ruter stosuje mechanizmy równoważenia obciążenia (load balancing), to w tablicy routingu

Jaką formę przyjmie adres FE80:0000:0000:0000:0EF0:0000:0000:0400 w protokole IPv6 po zastosowaniu kompresji?

Urządzenia sieciowe mają ustawione adresy IP i maski zgodnie z tabelą. W ilu sieciach pracują te urządzenia?

| Adres IP / Maska |

|---|

| 9.1.63.11 /16 |

| 9.2.63.11 /16 |

| 9.3.65.11 /16 |

| 9.4.66.12 /16 |

| 9.5.66.12 /16 |

Które z opcji w menu głównym BIOS-u należy wybrać, aby poprawić efektywność energetyczną systemu komputerowego?

Metryka rutingu to wartość stosowana przez algorytmy rutingu do wyboru najbardziej efektywnej ścieżki. Wartość metryki nie jest uzależniona od

Jakie typy routerów powinny być używane do łączenia różnych systemów autonomicznych?

Który z podanych adresów IP stanowi adres pętli zwrotnej dla komputera?

Który z dynamicznych protokołów routingu jest oparty na otwartych standardach i stanowi bezklasowy protokół stanu łącza, będący alternatywą dla protokołu OSPF?

Weryfikację ustawień protokołu TCP/IP w systemie Windows XP można przeprowadzić za pomocą komendy

Zakładka Advanced Chipset Features lub Chipset Features Setup w BIOS-ie umożliwia

Wskaż adres IP prywatnej klasy A.

Zrzut przedstawia wynik testowania rozległej sieci komputerowej poleceniem

Śledzenie trasy do wp.pl [212.77.100.101] z maksymalną liczbą 30 przeskoków: 1 2 ms 2 ms 4 ms 192.168.2.254 2 8 ms 2 ms 4 ms ulan31.nemes.lubman.net.pl [212.182.69.97] 3 8 ms 7 ms 3 ms ae0x799.nucky.lubman.net.pl [212.182.56.149] 4 13 ms 24 ms 13 ms dflt-if.nucky-task.lubman.net.pl [212.182.58.100] 5 14 ms 13 ms 16 ms wp-jro4.i10e-task.gda.pl [153.19.102.6] 6 23 ms 25 ms 18 ms rtr2.rtr-int-2.adm.wp-sa.pl [212.77.96.69] 7 13 ms 27 ms 15 ms www.wp.pl [212.77.100.101] Śledzenie zakończone.

Który protokół routingu do określenia optymalnej ścieżki nie stosuje algorytmu wektora odległości (distance-vector routing algorithm)?

Różnica pomiędzy NAT i PAT polega na

Który prefiks protokołu IPv6 jest zarezerwowany dla adresów globalnych?

Która edycja protokołu SNMP (Simple Network Management Protocol) umożliwia autoryzację oraz zabezpieczoną komunikację?

Zbiór zasad i ich charakterystyki zapewniających zgodność stworzonych aplikacji z systemem operacyjnym to

Zbiór zasad oraz ich wyjaśnień, zapewniający zgodność stworzonych aplikacji z systemem operacyjnym, to

Jakie narzędzie należy wykorzystać do aktualizacji sterownika urządzenia w systemie MS Windows?

Jakie protokoły routingu są wykorzystywane do zarządzania ruchem pomiędzy systemami autonomicznymi AS (Autonomous System)?

Adres MAC oraz identyfikator producenta karty graficznej są elementami adresu

Jakie urządzenie sieciowe jest używane jedynie do wydłużania zasięgu transmisji?

Jak wiele urządzeń można maksymalnie zaadresować w sieci 36.239.30.0/23?

Który zapis w formacie "dot-decimal" nie wskazuje na maskę podsieci IPv4?

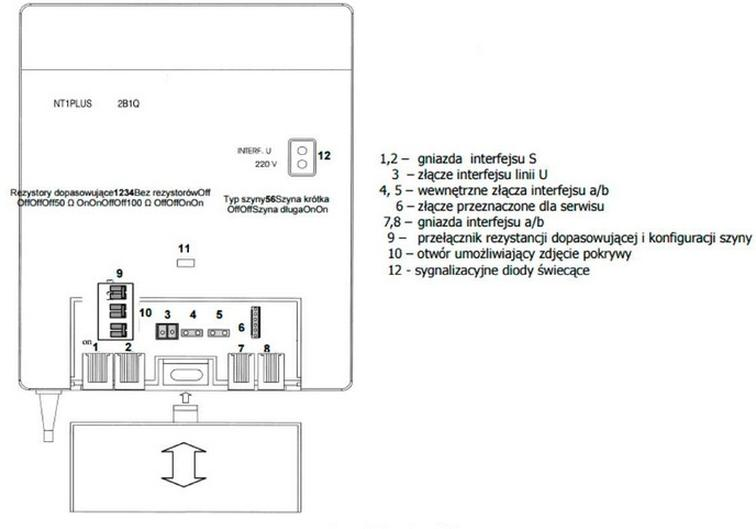

Na podstawie fragmentu instrukcji zakończenia sieciowego NT określ do którego portu należy podłączyć linię miejską ISDN.

Standardy 802.11 b oraz g dzielą dostępne pasmo na nakładające się kanały, których częstotliwości środkowe różnią się o 5 MHz. Zgodnie z ETSI w Europie można wyróżnić takie kanały

Na powstawanie pętli routingu nie mają wpływu