Pytanie 1

Jaka jest podstawowa wartość przepływności dla jednego kanału PDH?

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Jaka jest podstawowa wartość przepływności dla jednego kanału PDH?

Jakie skutki dla ustawień systemu BIOS ma zwarcie zworki na płycie głównej oznaczonej jako CLR lub CLRTC albo CLE?

Jaki styk w łączu ISDN BRA służy do połączenia sieci dostępowej między końcem łącza dostawcy a centralą abonenta?

Która z anten ma zysk energetyczny równy 0 dBi?

Zamieszczony rysunek przedstawia złącze światłowodowe typu

Długość światłowodowego włókna optycznego wynosi 30 km. Jaką wartość ma tłumienność jednostkowa światłowodu, jeśli całkowite tłumienie włókna wynosi At= 5,4 dB?

Zysk energetyczny anteny definiuje się jako stosunek

Która sygnalizacja nie jest przeznaczona do stosowania w sieciach IP?

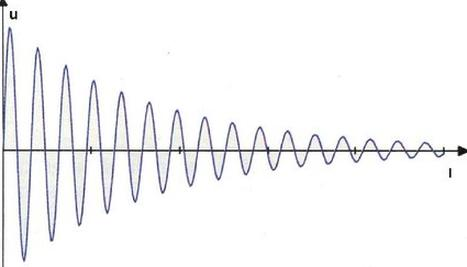

Które zjawisko związane z przesyłaniem sygnałów zostało przedstawione na rysunku?

Multipleksacja polegająca na przesyłaniu strumieni danych przez jeden kanał, który jest dzielony na segmenty czasowe (time slot), a następnie łączona jest ich kilka w jeden kanał o wysokiej przepustowości, to rodzaj zwielokrotnienia

Poniżej zamieszczono fragment dokumentacji technicznej urządzeń dostępowych. Którego systemu dotyczą zapisane w nim parametry?

| Parametry techniczne modemów | |

| ⇒ | Parametry interfejsu 2 Mbit/s:

|

| ⇒ | Parametry interfejsu liniowego:

|

| ⇒ | Parametry jakościowe modemów:

|

Zjawisko, które polega na modyfikacji częstotliwości analogowego sygnału nośnego w zależności od zmian amplitudy analogowego sygnału informacyjnego, nosi nazwę modulacja

Który z adresów może być użyty do adresacji w sieci publicznej?

Jakie jest podstawowe zadanie układu antylokalnego w telefonie?

Jak nazywa się amerykański system satelitarnej nawigacji?

W systemach telefonicznych funkcja LCR (Least Cost Routing) jest wykorzystywana do

Który z poniższych protokołów jest klasyfikowany jako protokół wektora odległości?

Maska blankietowa odpowiadająca notacji kropkowo dziesiętnej 255.255.255.0 to

Jakie jest zastosowanie programu traceroute w systemach Unix?

Jaką cechę posiada dysk SSD?

Jakie urządzenie w pasywnych systemach sieci optycznych pełni rolę multipleksera i demultipleksera?

Jak nazywa się faza procesu konwersji analogowo-cyfrowej, która polega na przyporządkowaniu dyskretnym wartości sygnału wejściowego do określonych wartości ciągłych z ograniczonego zestawu?

Symbolem zamieszczonym na urządzeniu telekomunikacyjnym oznacza się urządzenia, które mogą być uszkodzone przez

Który z programów wchodzących w skład pakietu Microsoft Office służy do zarządzania bazami danych (SZBD)?

Jaki powinien być minimalny promień zgięcia kabla UTP CAT-5?

Która z poniższych anten nie zalicza się do grupy anten prostoliniowych (linearnych)?

Jaką liczbę bitów przypisano do adresu sieci w adresacji IPv4 z maską 255.255.128.0?

Jaką wartość ma przepływność binarna w systemie PCM 30/32?

Jakie działanie powinna podjąć osoba udzielająca pierwszej pomocy w przypadku porażenia prądem elektrycznym?

Czym jest partycja?

Zespół serwisowy ZO w centrali telefonicznej z elektronicznym systemem przełączającym realizuje

Wskaż adres IP prywatnej klasy A.

Według obowiązujących norm minimalna rezystancja izolacji każdej żyły kabla XzTKMXpw na długości 1000 m powinna wynosić

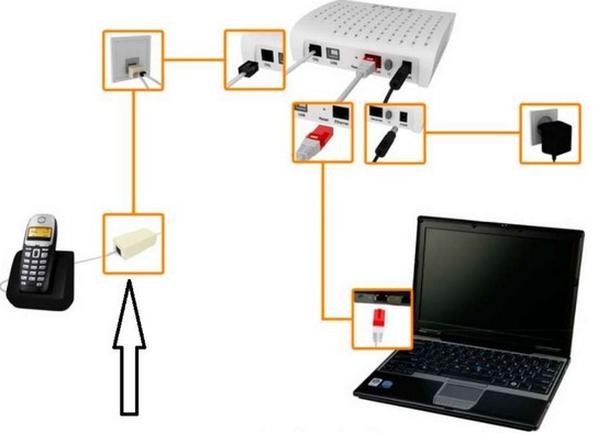

Na rysunku strzałką wskazano filtr

Usługa znana jako CLIRO - Calling Line Identification Restriction Override pozwala na

Jaką największą liczbę urządzeń można przypisać w sieci 36.239.30.0/23?

Aby chronić system operacyjny przed zagrożeniami z sieci, konieczne jest zainstalowanie oraz prawidłowe skonfigurowanie

Na podstawie fragmentu karty katalogowej wskaż szybkość transmisji danych do abonenta, którą oferuje modem/ruter ADSL2+.

| ⊙ Specifications: | |

|---|---|

| Product Description | 150Mbps Wireless N ADSL2+ Modem Router |

| WAN Port | 1 RJ11 DSL Port |

| LAN Ports | 4 10/100Mbps RJ45 LAN Ports |

| IEEE Standards | IEEE 802.11 802.3u |

| ADSL Standards | Full-rate ANSI T1.413 Issue 2, ITU-T G.992.1 (G.DMT) Annex A, ITU-T G.992.2 (G.Lite) Annex A, ITU-T G.994.1 (G.hs) |

| ADSL2 Standards | ITU-T G.992.3 (G.dmt.bis) Annex A/L/M, ITU-T G.992.4 (G.lite.bis) Annex A |

| ADSL2+ Standards | ITU-T G.992.5 Annex A/L/M |

| Data Rates | Downstream: Up to 24Mbps Upstream: Up to 3.5Mbps (with Annex M enabled) |

| ATM / PPP Protocols | ATM Forum UNI 3.1/4.0 PVC (up to 8PVCs) ATM Adaptation Layer Type 5 (AAL5) ATM QoS (Traffic Shaping) Bridged and routed Ethernet encapsulation VC and LLC based multiplexing PPP over Ethernet (RFC2516) PPP over ATM (RFC 2364) |

Najskuteczniejszym sposobem zabezpieczenia danych przesyłanych w sieci Wi-Fi jest szyfrowanie w standardzie

Tor transmisyjny o długości 3 km składa się z 3 segmentów kabla światłowodowego. Tłumienność jednostkowa zastosowanego światłowodu wynosi 0,2 dB/km. Jakie jest całkowite tłumienie toru, uwzględniając, że w miejscu spawu tłumienie wynosi 0,01 dB?