Pytanie 1

Jakiego elementu pasywnego sieci należy użyć do połączenia okablowania ze wszystkich gniazd abonenckich z panelem krosowniczym umieszczonym w szafie rack?

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Jakiego elementu pasywnego sieci należy użyć do połączenia okablowania ze wszystkich gniazd abonenckich z panelem krosowniczym umieszczonym w szafie rack?

Jakie polecenie powinno być użyte w systemie Windows, aby uzyskać informacje o adresach wszystkich kolejnych ruterów przekazujących dane z komputera do celu?

Jaką rolę odgrywa ISA Server w systemie operacyjnym Windows?

Który z programów został przedstawiony poniżej?

To najnowsza wersja klienta działającego na różnych platformach, cenionego na całym świecie przez użytkowników, serwera wirtualnej sieci prywatnej, umożliwiającego utworzenie połączenia pomiędzy hostem a lokalnym komputerem, obsługującego uwierzytelnianie przy użyciu kluczy, a także certyfikatów, nazwy użytkownika oraz hasła, a w wersji dla Windows dodatkowo oferującego karty.

Który z protokołów przesyła pakiety danych użytkownika bez zapewnienia ich dostarczenia?

Który standard protokołu IEEE 802.3 powinien być użyty w środowisku z zakłóceniami elektromagnetycznymi, gdy dystans między punktem dystrybucji a punktem abonenckim wynosi 200 m?

Urządzenia przedstawione na zdjęciu to

Kable światłowodowe nie są często używane w lokalnych sieciach komputerowych z powodu

Która z warstw modelu ISO/OSI określa protokół IP (Internet Protocol)?

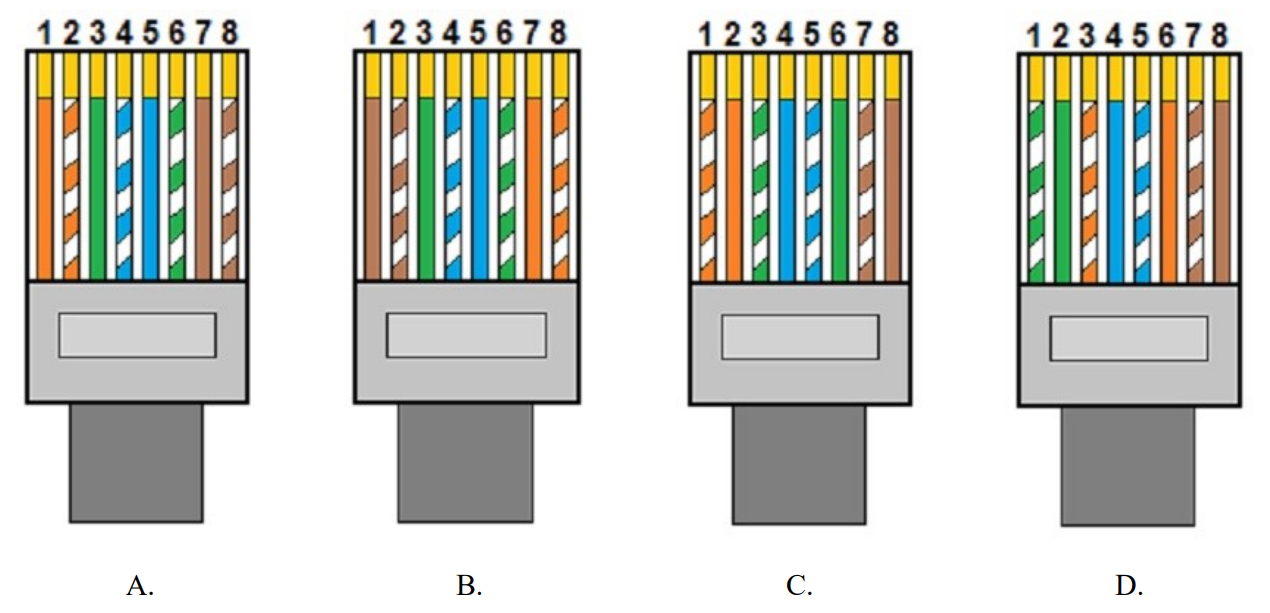

Który rysunek przedstawia ułożenie żył przewodu UTP we wtyku 8P8C zgodnie z normą TIA/EIA-568-A, sekwencją T568A?

ARP (Adress Resolution Protocol) to protokół, którego zadaniem jest przekształcenie adresu IP na

Podczas realizacji projektu sieci LAN zastosowano medium transmisyjne w standardzie Ethernet 1000Base-T. Która z poniższych informacji jest poprawna?

Urządzenie sieciowe, które umożliwia dostęp do zasobów w sieci lokalnej innym urządzeniom wyposażonym w bezprzewodowe karty sieciowe, to

Aby zabezpieczyć system Windows przed nieautoryzowanym dostępem poprzez ograniczenie liczby nieudanych prób logowania, należy ustawić

Aplikacja, która pozwala na przechwytywanie pakietów oraz analizowanie aktywności w sieci, to

W celu zwiększenia bezpieczeństwa sieci firmowej administrator wdrożył protokół 802.1X. Do czego służy ten protokół?

Jak wygląda ścieżka sieciowa do folderu pliki, który jest udostępniony pod nazwą dane jako ukryty zasób?

Jaką maksymalną liczbę komputerów można zaadresować adresami IP w klasie C?

Błąd 404, który wyświetla się w przeglądarce internetowej, oznacza

Jakie urządzenie pozwala na połączenie lokalnej sieci komputerowej z Internetem?

Aby funkcja rutingu mogła prawidłowo funkcjonować na serwerze, musi być on wyposażony

Jaką rolę pełni serwer Windows Server, która pozwala na centralne zarządzanie i ustawianie tymczasowych adresów IP oraz związanych z nimi danych dla komputerów klienckich?

Jakie jest adres rozgłoszeniowy (broadcast) dla hosta z adresem IP 192.168.35.202 oraz 26-bitową maską?

Rekord typu MX w serwerze DNS

Jak nazywa się RDN elementu w Active Directory, którego pełna nazwa DN to O=pl,DC=firma,OU=pracownik,CN=jkowalski?

Aby zarejestrować i analizować pakiety przesyłane w sieci, należy wykorzystać aplikację

Przy organizowaniu logicznego podziału sieci na podsieci należy brać pod uwagę

Jakie polecenie pozwoli na wyświetlenie ustawień interfejsu sieciowego w systemie Linux?

Wskaż protokół, którego wiadomości są używane przez polecenie ping?

Jaki argument komendy ipconfig w systemie Windows przywraca konfigurację adresów IP?

Które z urządzeń służy do testowania okablowania UTP?

Który komponent serwera w formacie rack można wymienić bez potrzeby demontażu górnej pokrywy?

Domyślnie dostęp anonimowy do zasobów serwera FTP pozwala na

Które z poleceń w systemie Windows umożliwia sprawdzenie zapisanych w pamięci podręcznej komputera tłumaczeń nazw DNS na odpowiadające im adresy IP?

Instalator jest w stanie zamontować 5 gniazd w ciągu jednej godziny. Ile wyniesie całkowity koszt materiałów i instalacji 20 natynkowych gniazd sieciowych, jeśli cena jednego gniazda to 5,00 zł, a stawka za roboczogodzinę instalatora wynosi 30,00 zł?

Po zainstalowaniu roli usług domenowych Active Directory na serwerze Windows, możliwe jest

Zadaniem serwera jest rozgłaszanie drukarek w obrębie sieci, kolejka zadań do wydruku oraz przydzielanie uprawnień do korzystania z drukarek?

Proces łączenia sieci komputerowych, który polega na przesyłaniu pakietów protokołu IPv4 przez infrastrukturę opartą na protokole IPv6 oraz w przeciwnym kierunku, nosi nazwę

Ruter otrzymał pakiet, który jest adresowany do komputera w innej sieci. Adres IP, który jest celem pakietu, nie znajduje się w sieci bezpośrednio podłączonej do rutera, a tablica routingu nie zawiera informacji na jego temat. Brama ostateczna nie została skonfigurowana. Jaką decyzję podejmie ruter?

Na ilustracji przedstawiono symbol